Google、蘋果等公司都深知這一點:要打造一個技術平台,就必須吸引盡可能多的開發者並創造一個生態系統。但在這場開發者競賽中,技能幾乎不起作用,這開始成為一個嚴重的問題。

在阿姆斯特丹舉行的 Black Hat Europe 2015 會議上,達姆施塔特大學的安全研究人員 Siegfried Rasthofer 和 Steven Arzt 解釋說,他們發現大量應用程式不適用基本安全規則,因此可以隨意存取它們儲存的資料雲。

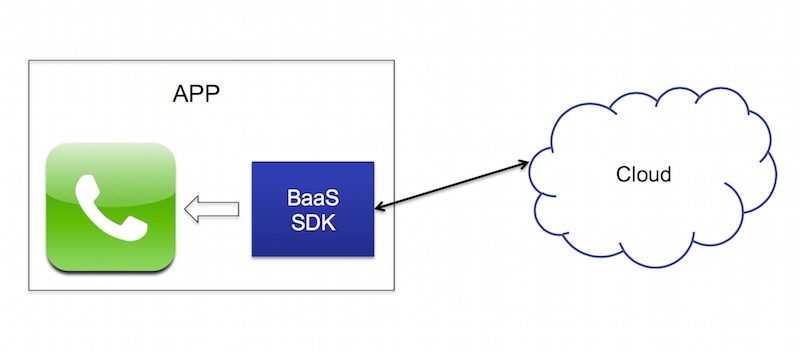

事實上,兩位學者研究了所謂的「後端即服務」(BaaS)服務。這些線上工具允許開發人員快速獲取儲存基礎設施或資料庫來保存用戶的資訊。

問題是,通常沒有採取任何措施來控制對此託管資源的存取。開發人員只需將根憑證插入他們的應用程式即可存取它們。然後,可以輕鬆地透過逆向工程提取這些標識符,從而連接到數據、讀取數據、修改數據,甚至在伺服器端執行代碼。

工具使用不當

在他們的研究中,研究人員重點關注了兩種非常受歡迎的 BaaS 服務,即 Amazon Web Services 和 Facebook Parse。他們開發了一種自動掃描工具來識別使用此類服務的行動應用程序,並在適用時提取根憑證。

在他們的研究中,他們主要關注 Android 應用程式。結果:在 Facebook Parse 上,他們發現 268 個應用程式可以存取大約一百個表。其中代表了超過 5600 萬條個人資料。即照片、地理位置資料、電子郵件地址、購買交易資料、Facebook 資訊、通訊錄、電話號碼等。

在 Amazon Web Services 上,研究人員檢測到 763 個存在漏洞的 Android 應用程序,這些應用程式可以存取伺服器備份、照片、私人訊息、彩票資料、Web 內容等。

研究人員還透過亞馬遜網路服務發現了 128 個易受攻擊的 iOS 應用程序,證明蘋果也未能倖免。「我們全面發現了易受攻擊的應用程式。這會影響眾所周知和流行的應用程序,反之亦然。”,齊格弗里德·拉斯托弗補充道。他們甚至能夠存取由網路犯罪分子創建的資料庫,這些犯罪分子也依賴 BaaS 服務來開發虛假應用程式。這就是高度!

受阻的情況

兩位研究人員顯然已經聯繫了兩家雲端服務供應商,但到目前為止,事情還沒有太大進展。

事實上,首先要由開發人員來修正他們的應用程式。然而,這假設他們了解某些安全概念,例如實施存取控制清單。然而,事實證明,這些 BaaS 工具的發布者提供的文件並不真正符合標準。它通常非常難以理解,而且肯定很少有人讀。

當然,Facebook 和亞馬遜可以切斷對不安全資源的存取。但一方面,他們並不真正覺得自己對這些第三方開發負責,另一方面,這也違背了他們的主要策略,即吸引盡可能多的開發者。

「因此,目前該數據仍處於開放狀態。此外,駭客很可能也意識到了這些缺陷”,強調了研究人員的態度,因此他們沒有透露相關應用程式的名稱。

推動事情進展的三種方法

應該做什麼? Siegfried Rasthofer 和 Steven Arzt 認為中長期行動的三個槓桿。首先,出版商需要改進他們的文件並提高開發人員的意識。接下來,他們必須將警報和驗證整合到其服務中,以避免配置錯誤。最後,最好建立一個法律框架來確定大規模資料外洩事件的責任。

不幸的是,作為用戶,除了希望自己不受影響之外,您無能為力。有點無助,現在又很擔心,我們想是不是不該讓個人資料保護機構介入…

來源: