ไวรัสนับล้านโจมตีพีซีทุกเดือนทั่วโลก นักวิจัยด้านความปลอดภัยจะต่อสู้กับความชั่วร้ายนี้ได้อย่างไร? เราไปเยี่ยมชมห้องปฏิบัติการป้องกันไวรัสเพื่อหาคำตอบ

หลังจากกลายเป็นปรากฏการณ์ครั้งใหญ่ ปัจจุบันรหัสที่เป็นอันตรายมีจำนวนหลักสิบหรือหลายร้อยล้านในแต่ละปี ในรายงานประจำปีประกาศด้านความปลอดภัยผู้เผยแพร่ Kaspersky กล่าวว่าตรวจพบมากกว่า 123 ล้านในปี 2014 เพียงปีเดียว และมันจะไม่หยุดในเร็วๆ นี้ ผู้ให้บริการโซลูชั่นแอนตี้ไวรัสจะรับมือกับการเติบโตแบบก้าวกระโดดนี้ได้อย่างไร? พวกเขาไม่ได้จมอยู่กับเหตุการณ์ทั้งหมดหรอกเหรอ? เพื่อตระหนักถึงสิ่งนี้01net.comเยี่ยมชมสถานที่แห่งหนึ่งของบริษัท Eset ในประเทศสโลวัก

สำนักงานใหญ่ของผู้จัดพิมพ์รายนี้ตั้งอยู่ในเมืองบราติสลาวา ตั้งอยู่ที่ 16จชั้นตึกระฟ้าใกล้แม่น้ำดานูบ ที่นี่นำเสนอทุกสาขาอาชีพ ตั้งแต่การตลาดไปจนถึงการพัฒนาซอฟต์แวร์ รวมถึงการวิจัยด้านความปลอดภัยล้วนๆ หัวใจของกิจกรรมคือ “ห้องปฏิบัติการ” ในการเข้าไป คุณต้องแสดงข้อมูลรับรองของคุณ เนื่องจากจากที่นี่จึงมีการจัดระเบียบการปกป้องลูกค้ามากกว่า 100 ล้านรายของผู้จัดพิมพ์ ความตึงเครียดนั้นชัดเจน

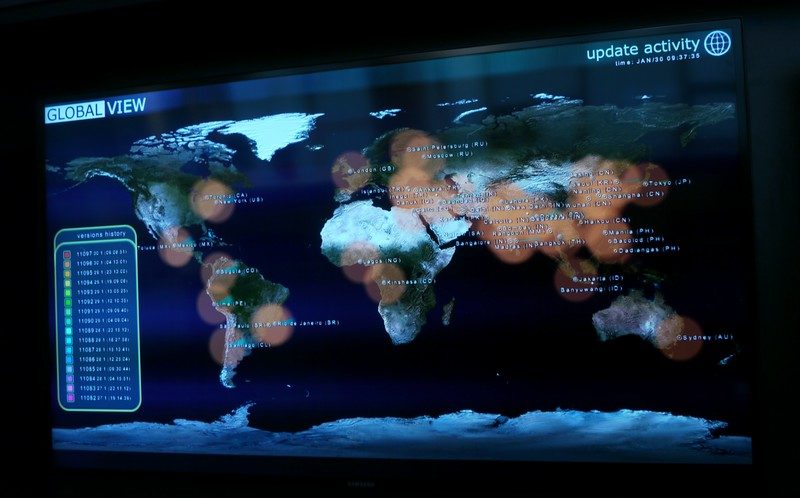

ห้องปฏิบัติการได้รับมัลแวร์ที่ถูกขัดจังหวะตลอด 24 ชั่วโมงทุกวัน เพื่อให้สามารถจัดการได้อย่างต่อเนื่อง Eset มีห้องปฏิบัติการหลายแห่งทั่วโลก: บราติสลาวา แต่ยังรวมถึงมอนทรีออลและสิงคโปร์ด้วย“เราประมวลผลไฟล์ไบนารี่ที่ไม่ซ้ำกันมากกว่า 300,000 ไฟล์ทุกวัน”เน้นย้ำโดย Robert Lipovsky นักวิจัยด้านความปลอดภัยของ Eset ไฟล์เหล่านี้มาจากหลายแหล่ง โดยเริ่มจากลูกค้าและคู่ค้า เมื่อพบไฟล์ที่น่าสงสัยซึ่งไม่อยู่ในฐานข้อมูล พวกเขาสามารถส่งไฟล์นั้นไปยังผู้เผยแพร่ได้ ในบางกรณี ซอฟต์แวร์ไคลเอ็นต์ของ Eset สามารถทำได้โดยอัตโนมัติด้วยฟังก์ชันการวิเคราะห์กระบวนการเชิงพฤติกรรม แหล่งสำคัญอีกแหล่งหนึ่งคือ VirusTotal ซึ่งเป็นแพลตฟอร์มที่ช่วยให้ผู้เผยแพร่สามารถแลกเปลี่ยนโค้ดที่เป็นอันตรายที่แต่ละคนค้นพบได้

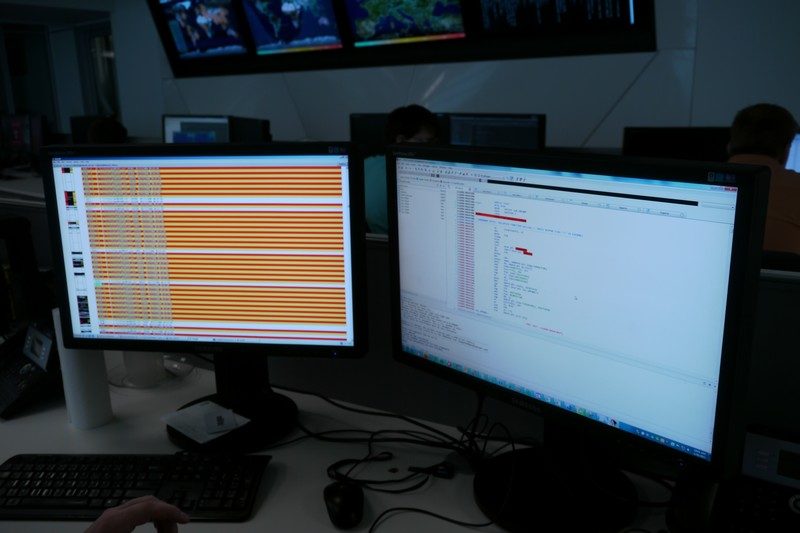

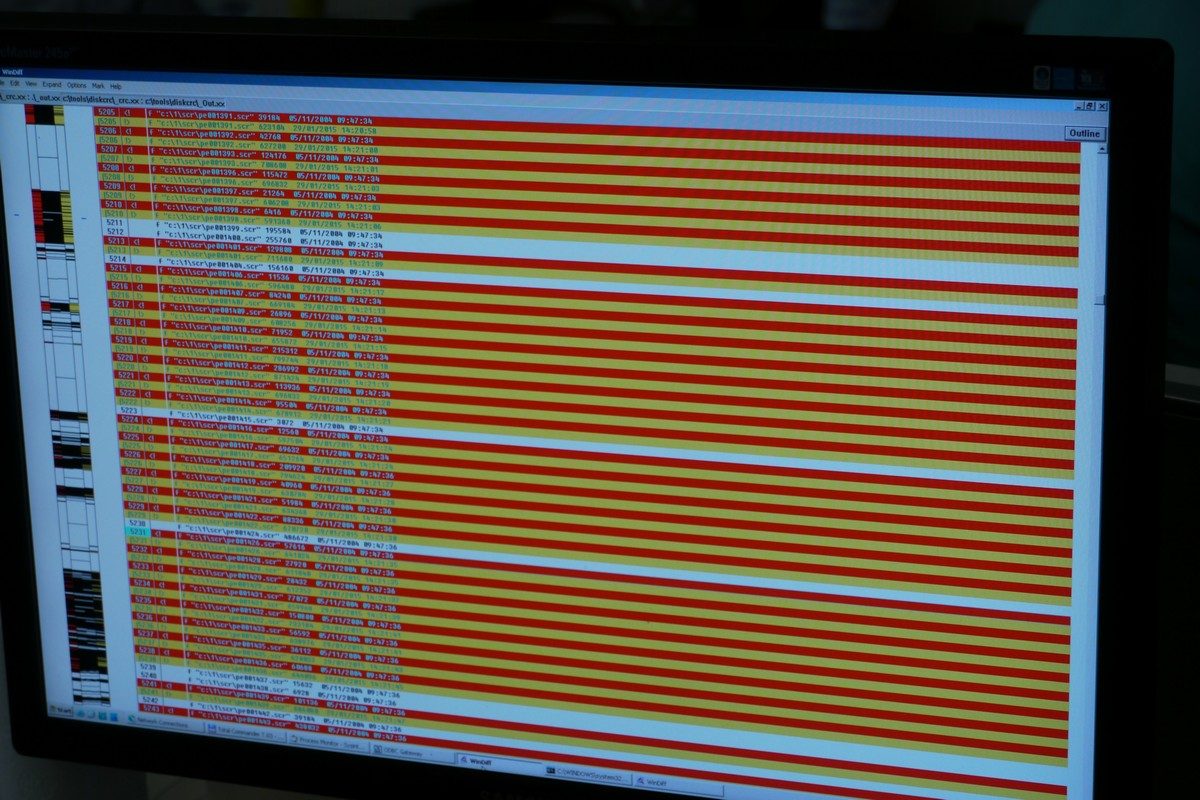

ไฟล์มากกว่า 300,000 ไฟล์ที่ต้องวิเคราะห์อาจดูเหมือนเป็นจำนวนมาก แต่ในความเป็นจริงแล้ว ไฟล์ส่วนใหญ่นั้นเป็นสำเนาของมัลแวร์ที่รู้จักอยู่แล้วซึ่งมีการปรับเปลี่ยนเล็กน้อย บ่อยครั้งที่โจรสลัดไม่ได้ใช้สมองมากเกินไป แต่ใช้สูตรอาหารที่ได้รับการพิสูจน์แล้วในลักษณะที่เกือบจะเป็นอุตสาหกรรม โคลนโค้ดที่เป็นอันตรายเหล่านี้จัดหมวดหมู่เป็นตระกูลต่างๆ ตามโครงสร้างและการทำงาน เช่นเดียวกับที่เราทำกับสิ่งมีชีวิต ที่ Eset เราเรียกสิ่งนี้ว่า “ลายเซ็นทั่วไป” เมื่อตรวจพบโคลนดังกล่าว การทำงานของวิศวกรก็จะรวดเร็ว“ใช้เวลาเพียงไม่กี่นาทีในการสร้างลายเซ็นของไฟล์ใหม่นี้ และรวมเข้ากับฐานข้อมูลโดยรวม ตัวระบุนี้จะถูกส่งต่อไปยังลูกค้าในระหว่างการอัพเดตครั้งถัดไป »ไล่ตามโดย Robert Lipovsky

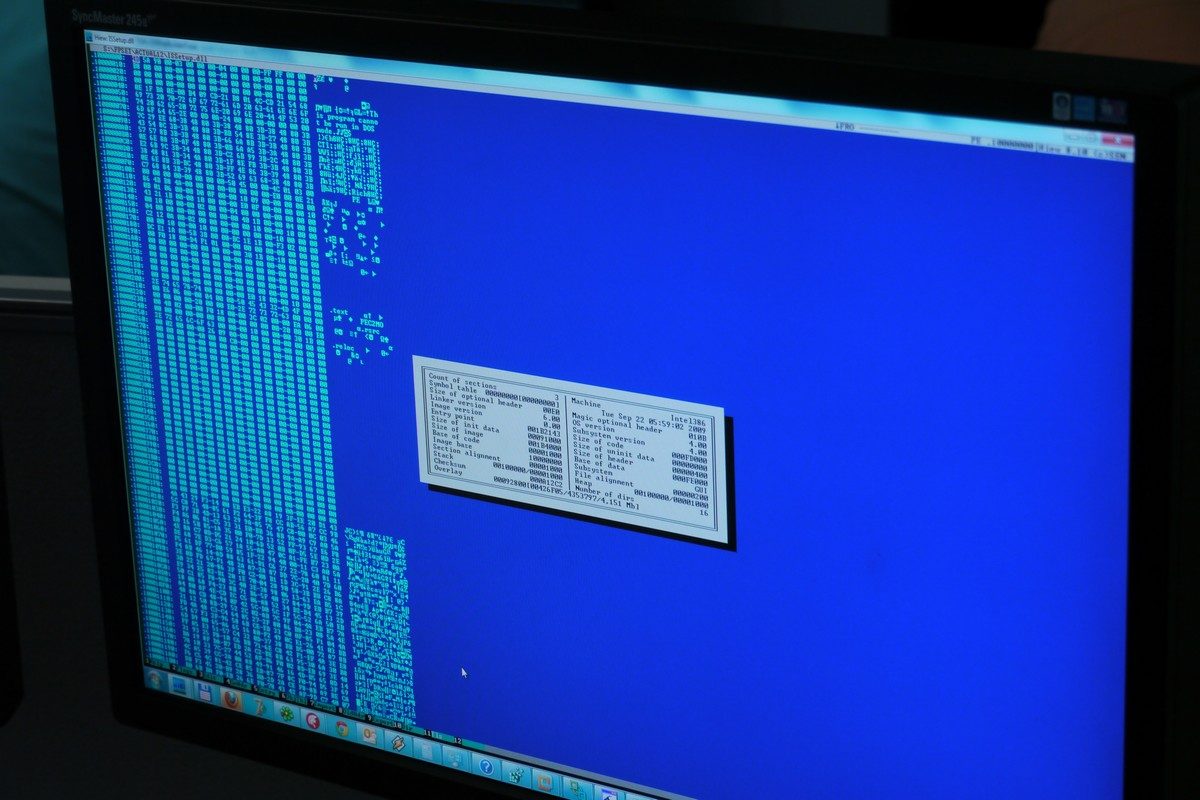

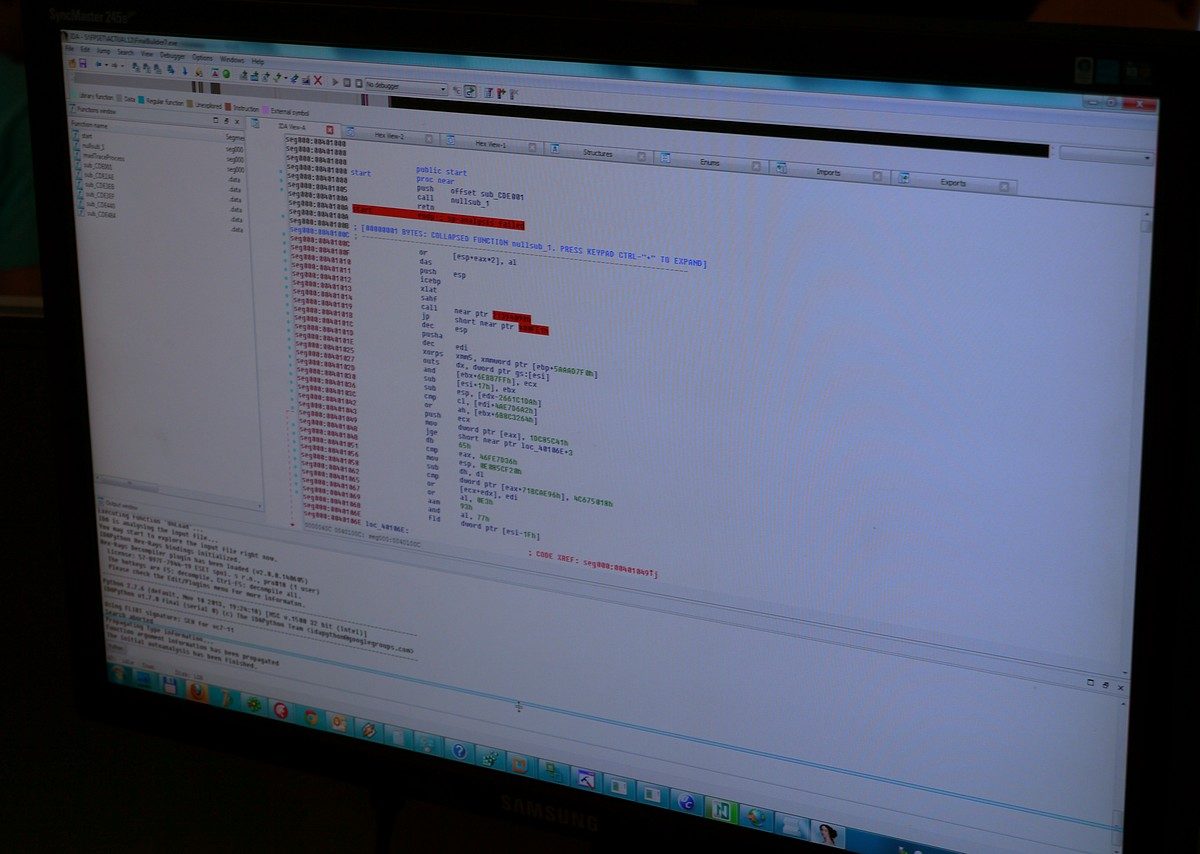

เมื่อตัวแก้ไขตรวจพบโค้ดใหม่อย่างแท้จริง ก็จะมีการตรวจสอบอย่างใกล้ชิด ไฟล์ปฏิบัติการจะต้อง "แยกชิ้นส่วน" ก่อนนั่นคือนำมาจากรหัสเครื่องหนึ่งไปยังอีกรหัสแอสเซมบลีซึ่งมีความเข้าใจมากกว่าอยู่แล้ว จากนั้นวิศวกรจะทำการวิศวกรรมย้อนกลับโค้ด: มันติดตั้งได้อย่างไร? มันดำเนินการอะไรบนคอมพิวเตอร์? มันแพร่กระจายอย่างไร? ฯลฯ“โดยทั่วไป การเข้าถึงโค้ดแอสเซมบลีเพื่อทำการวิเคราะห์นี้ก็เพียงพอแล้ว ในบางกรณี คุณต้องดำเนินการเพิ่มเติมและถอดรหัสโค้ด », อธิบายผู้วิจัย.

เครื่องมือในชีวิตประจำวันที่เราเห็นที่ Eset นั้นค่อนข้างเป็นมาตรฐานในโลกความปลอดภัยด้านไอที วิศวกรใช้ IDA Pro และ Hiew เพื่อแยกส่วนโค้ดที่เป็นอันตราย เช่นเดียวกับ WindDiff เพื่อทำการเปรียบเทียบระหว่างไฟล์ต่างๆ พวกเขายังมีพีซีแบบแยกซึ่งสามารถติดตั้งโค้ดที่เป็นอันตรายและสังเกตพฤติกรรมของมันได้“เวลาที่ต้องใช้ในการทำงานทั้งหมดนี้แตกต่างกันมาก ซึ่งอาจใช้เวลาหลายชั่วโมงหรือหลายวัน"โรเบิร์ต ลิฟอฟสกี้ กล่าว

ในทางกลับกัน ผู้จัดพิมพ์ปฏิเสธที่จะแสดงซอฟต์แวร์สร้างลายเซ็นของตนให้เราดู เครื่องมือนี้ส่งผลโดยตรงต่อความสามารถในการตรวจจับของซอฟต์แวร์ป้องกันไวรัส จึงเป็นปัจจัยที่สร้างความแตกต่างเมื่อเปรียบเทียบกับคู่แข่ง เราเข้าใจได้ว่าเขาถือว่านี่เป็นความลับทางอุตสาหกรรม

“Internet of Things ถือเป็นความท้าทายอย่างแท้จริง”

หลังจากเยี่ยมชมห้องปฏิบัติการแล้ว พบกับ Palo Luka ผู้อำนวยการด้านเทคนิคของ Eset เราใช้โอกาสนี้ถามคำถามเขาสองสามข้อ

01net :เมื่อต้องเผชิญกับพลังที่เพิ่มขึ้นของวัตถุที่เชื่อมต่อ เช่น เราเตอร์ wifi, NAS, อุปกรณ์ทุกชนิด ฯลฯ โปรแกรมป้องกันไวรัสสำหรับพีซียังมีอนาคตอยู่หรือไม่?

ปาโล ลุค:Internet of Things ถือเป็นความท้าทายอย่างแท้จริง ผู้ผลิตในพื้นที่นี้มีประสบการณ์เพียงเล็กน้อยในเรื่องความปลอดภัยด้านไอที และพวกเขาไม่สนใจเรื่องนี้มากนักในขณะนี้ สำหรับผู้ใช้ การใช้แพตช์บนอุปกรณ์เหล่านี้ถือเป็นฝันร้าย ดังนั้นจึงต้องใช้เวลาในการดำเนินการแนวปฏิบัติที่ดี Microsoft ยังใช้เวลาหลายปีในการมีกระบวนการอัปเดตอัตโนมัติที่ได้รับการปรับปรุงอย่างดี ที่กล่าวมา สิ่งนี้ไม่ได้ลดความสำคัญของความปลอดภัยของพีซี เนื่องจากยังคงเป็นที่ที่ข้อมูลที่แฮกเกอร์สนใจและจำเป็นต้องได้รับการปกป้องตั้งอยู่ บ่อยครั้งที่วัตถุที่เชื่อมต่อเป็นเพียงเวกเตอร์การโจมตีในการเข้าถึงพีซี ขณะนี้ เรากำลังดำเนินการวิจัยเพื่อดูว่าจะแก้ไขปัญหานี้อย่างไรได้ดีที่สุด

01net : เมื่อเดือนพฤศจิกายนปีที่แล้ว สมาคมที่ปกป้องสิทธิพลเมืองได้เปิดตัว" ตรวจจับ "ซึ่งเป็นเครื่องมือในการตรวจจับสปายแวร์ที่รัฐบาลใช้ เช่น FinFisher, HackingTeam, Amesys... ผู้พัฒนาเครื่องมือนี้วิพากษ์วิจารณ์โปรแกรมป้องกันไวรัสในตลาด โดยเชื่อว่าพวกเขาไม่ได้ปกป้องลูกค้าจากภัยคุกคามนี้ คุณคิดอย่างไร?

ปาโล ลุค :คำวิจารณ์นี้บอกเป็นนัยว่ามีข้อตกลงระหว่างผู้เผยแพร่โปรแกรมป้องกันไวรัสและซัพพลายเออร์ของเครื่องมือเหล่านี้หรือลูกค้าของพวกเขา ในส่วนของเรา มันไม่ใช่อย่างนั้น การตรวจจับของเราไม่ได้แยกความแตกต่างระหว่างมัลแวร์ตัวใดตัวหนึ่ง เราติดตามพวกเขาทั้งหมดและเรายังตรวจจับสปายแวร์เหล่านี้ด้วย นอกจากนี้ ฉันไม่คิดว่าข้อตกลงดังกล่าวจะทำได้ง่าย

อ่านเพิ่มเติม:

“แอนตี้ไวรัสตายแล้ว” ไซแมนเทคกล่าว, วันที่ 06/05/2557

แอนติไวรัสยังไม่ตาย แต่ต้องการความช่วยเหลือ 05/07/2014

แอนติไวรัส: 25 ปีแล้ว 06/11/2014

🔴 เพื่อไม่พลาดข่าวสาร 01net ติดตามเราได้ที่Google ข่าวสารetวอทส์แอพพ์-