正是通过深入研究Windows 10的功能,安全研究人员马特·尼尔森最近发现了一个有趣的发现,即“SettingContent-ms”文件格式。随着新的 Microsoft 操作系统出现,其主要目标很简单:允许您使用 XML 编码创建控制面板功能的快捷方式。问题是这种文件格式也可能成为黑客的攻击媒介。为了什么 ?因为它允许你执行系统命令,而且目前它还没有受到 Windows 10 和 Office 保护措施的关注。

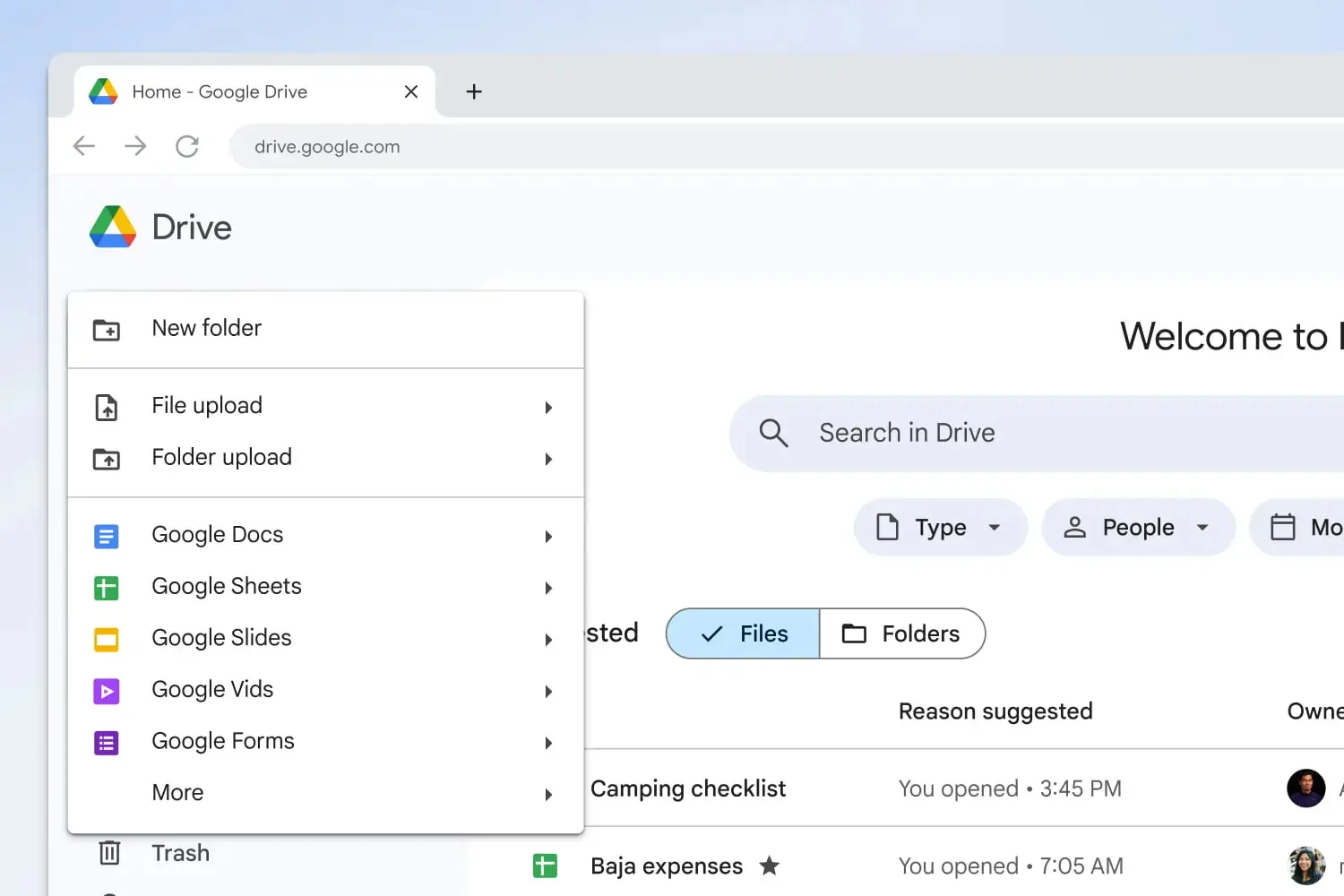

例如,Matt Nelson 创建了一个打开计算器应用程序的SettingContent-ms 格式文件。他将其放在网络服务器上并尝试通过浏览器访问它。然后,它会自动打开该文件,而不会发出任何进一步的警告。如果互联网用户单击“打开”,计算器就会启动。

其次,黑客将其快捷方式文件集成到Office文档中。这里的安全屏障再次薄弱。弹出窗口要求用户打开文档,同时显示一个小警告。如果用户单击“打开”,计算器就会启动。

然而,办公套件应该简单地阻止这种执行,就像它已经做的那样数十种文件类型被认为有风险(.app、.asp、.cmd、.js、.jar、.msi...)。因此,当这些列入黑名单的文件之一集成到 Office 文档中时,它会被直接阻止。

Matt Nelson 甚至找到了一种在启用攻击面减少 (ASR) 后启动计算器的方法,这是一种仅存在于 Windows 10 企业版中的复杂保护措施。最终,安全研究人员认为,SettingContent-ms 格式会给计算机带来相当大的风险。用户。它允许黑客发起网络钓鱼活动,诱骗受害者在其系统上运行恶意代码。

不幸的是,微软并不这么认为。经黑客联系,发布者认为安全风险较低。而且,他也不打算提供解决方案。不过,如果该公司悄悄更新 Office 中的黑名单格式列表,也就不足为奇了。

来源:电脑发出蜂鸣声