糖果制造商不会与 Android 上的恶意软件休战!最近出现了一个新功能:恰如其分地命名为 Chameleon,它会停用指纹识别功能,迫使用户输入解锁代码……然后恶意软件就可以窃取该解锁代码。

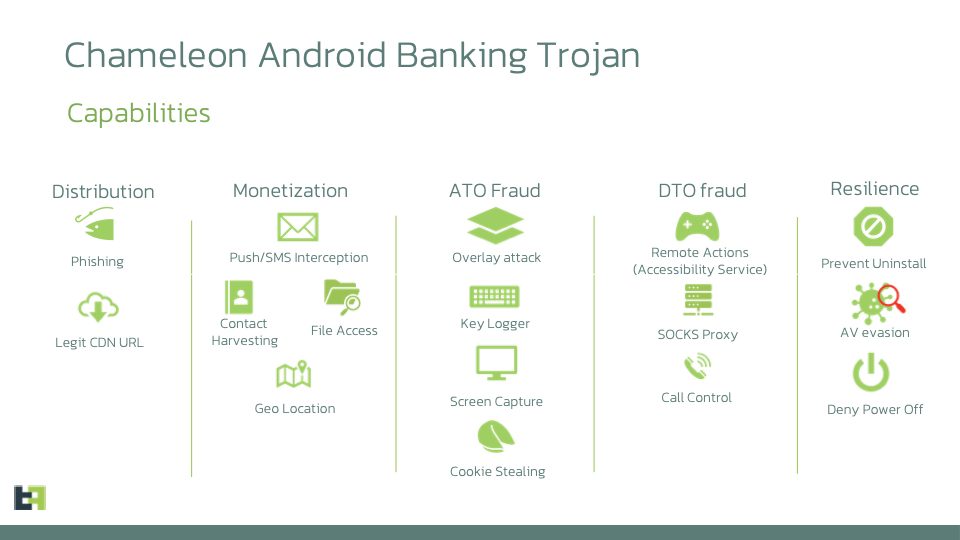

根据安全研究人员的发现,Chameleon 恶意软件目前以(假)Chrome 应用程序的形式传播,主要针对英国和意大利的 Android 用户。威胁结构。今年年初发现的这种恶意软件变种使用了它的操作模式:它是一种具有控制设备能力的特洛伊木马。

适应安全措施的恶意软件

最终,它是为了窃取受害者的财务信息,因为一旦安装,恶意软件就会采用模仿官方银行应用程序界面的应用程序形式。 Chameleon 的新版本包含两个原创功能。第一个是促使用户激活辅助功能设置。 Chameleon 显示一个 HTML 页面,描述如何在运行 Android 13 及更高版本的智能手机上启用这些选项。关键的一步是,软件需要激活这些服务才能接管设备。

威胁结构几乎是对海盗们所完成的工作的钦佩:“这一新功能再次展示了不良行为者如何应对旨在挫败他们努力的最新安全措施,以及[他们如何]不断寻求规避这些措施»。

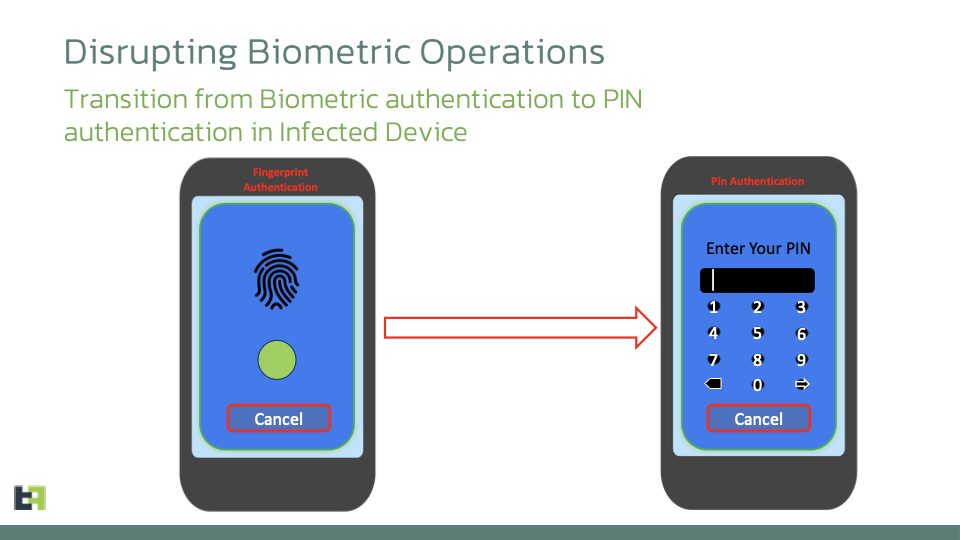

第二个功能更令人惊讶。它包括停用指纹读取;为了能够使用他们的智能手机,用户必须输入他们的解锁代码。这使得黑客可以使用键盘记录器窃取著名的代码,键盘记录器记录虚拟键盘上的击键。

一旦掌握了这些信息,黑客就可以随时解锁设备。安全研究人员称这一新进展令人担忧,因为它可能会传播到其他恶意软件。

Opera One - AI 驱动的网络浏览器

作者:歌剧

来源 : 威胁结构