谷歌浏览器再次受到零日缺陷的影响。 Mountain View 公司刚刚发布了其 Web 浏览器的安全更新。这纠正了一个对用户安全构成高风险的漏洞,这是自今年年初以来的第三个此类漏洞。

黑客积极利用的漏洞

这一新的安全漏洞于 1 日被发现,编号为 CVE-2023-3079。是去年六月由克莱门特·莱西尼,谷歌安全工程师。所讨论的缺陷是 V8 JavaScript 引擎中的类型混淆,其目的是在浏览器中执行代码。具体来说,这种类型的缺陷允许黑客操纵 JavaScript 程序的内存并诱骗其执行恶意代码。此类攻击可能造成的后果包括,黑客可能会危及用户数据或远程控制目标计算机,甚至在用户不知情的情况下执行恶意软件。

根据谷歌在专门讨论 Chrome 更新的博客上发布的发行说明,这一漏洞将被黑客积极利用。与每次发现如此重要的漏洞一样,谷歌不会发布有关黑客如何利用该漏洞进行攻击的任何详细信息。旨在尽可能保护用户的通常行动方针。通过给他们足够的时间来更新浏览器,谷歌限制了潜在黑客依赖他们无法访问的技术信息来开发新型攻击的风险。

四月份期间,谷歌已经不得不紧急发布第一个更新来纠正Chrome 的第一个零日漏洞今年的。几天后,山景城公司不得不再次这样做,并发布了 Chrome 的安全补丁,因为发现了Chrome 的第二个零日漏洞自年初以来。

立即更新 Google Chrome

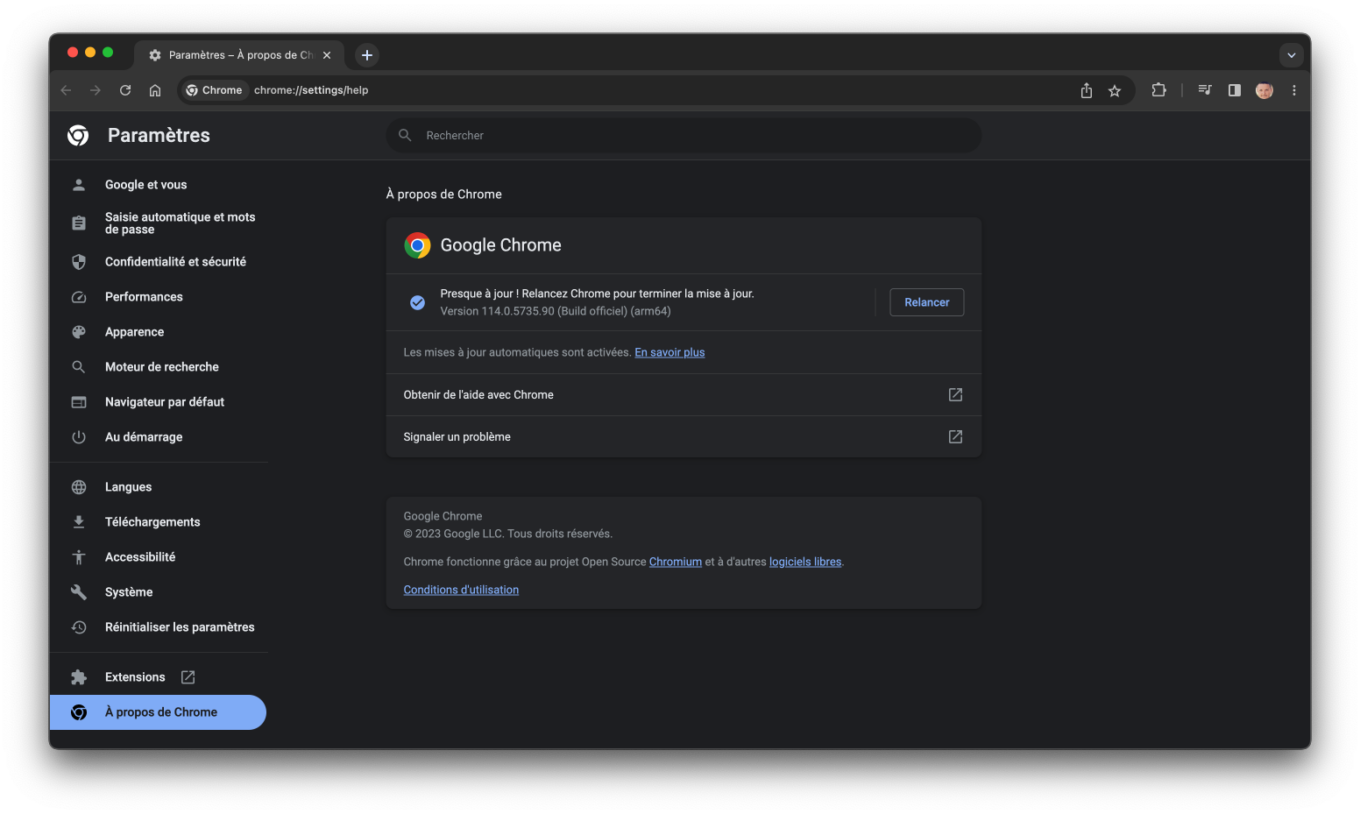

虽然 Chrome 更新通常会在您每次重新启动浏览器时自动检查并应用,但最好确保您的计算机上运行的是最新版本的 Chrome。为此,请在 Windows、macOS 和 Linux 上单击 Chrome 主菜单,然后单击菜单中的助手, 点击

。

然后,浏览器将自动检查是否有可能的更新。如果 Google 服务器上有新版本的浏览器可用,Chrome 将自动下载并安装它。您所要做的就是点击按钮重新启动重新启动浏览器以完成更新的应用。

Google Chrome 安全更新有版本号114.0.5735.106在 Mac 上和114.0.5735.110在 Windows 和 Linux 上。

Opera One - AI 驱动的网络浏览器

作者:歌剧

来源 : 电脑发出蜂鸣声