上周,加密行业以针对BYBIT平台的主要网络攻击。这次袭击在拉撒路的朝鲜海盗精心策划的情况下结束了超过15亿美元的加密货币。尽管网络犯罪分子偷走了巨大的款项,但该交易所迅速设法确保所有撤回其用户的要求,并在几天内填补赤字。

灰尘退缩,安全研究人员,区块链专家和BYBIT团队的共同努力来了在网络攻击过程中抬高面纱。事实一周后,我们现在知道海盗如何组织加密货币史上最大的休息时间。

Bybit Hack的起源

拉撒路首先花了一些时间来确定BYBIT所采用的安全协议。根据行业中的最佳实践,该交易所用于将其用户的大部分用户存储在冷投资组合中。为了获得更多安全性,Bybit添加了一个多符号系统。必须执行交易的几个实体的同意。

平台依靠安全的(以前称为GNUS Safe),这是一种基于Multisig System(多符号)的数字资产管理解决方案,以增加加密货币的保护。拉撒路估计,在交换安全方面,安全是薄弱环节。

事实上,黑客开始海盗安全的开发商之一。有了开发人员的帐户,他们能够访问Safe使用的亚马逊服务器之一。拉撒路罪犯如何能够妥协该帐户是完全未知的。开发人员能够陷入网络钓鱼攻击的陷阱,或者他的标识符能够被病毒收获。

一个被困的拜百比的恶意文字

正如Sygnia和Verhains的研究人员所指出的那样,Lazarus赶来滑动恶意的JavaScript脚本在安全界面中。对此进行了编程以修改安全接口。具体而言,该脚本必须更改BYBIT团队进行的常规交易的地址。员工被妥协版本的安全版本所困扰,验证了交易,而没有意识到他们将用户加密货物发送到未知的区块链地址。恶意代码是在三个事务签署者计算机上的Chrome Cache中确定的。在Wayback Machine上的备份备份中也发现了它。

- safe.eth(@safe)2025年2月26日

Safe很快就确认他的一位工程师确实被黑客入侵。然而,“外部安全研究人员的医学检查表明,安全智能合同或源代码中没有脆弱性”安全说,试图向用户保证。

另请阅读:2025年最受期待的加密赛事

洗钱

参与调查的所有各方都同意,拉撒路解决了拜比特。联邦调查局在新闻稿中确认“朝鲜(朝鲜民主人民共和国)起源于飞行的起源”。被盗的加密货币确实必须来影响金正日政府的财务状况并为您的弹道导弹计划提供资金。椭圆分析公司和TRM实验室得出相同的结论。

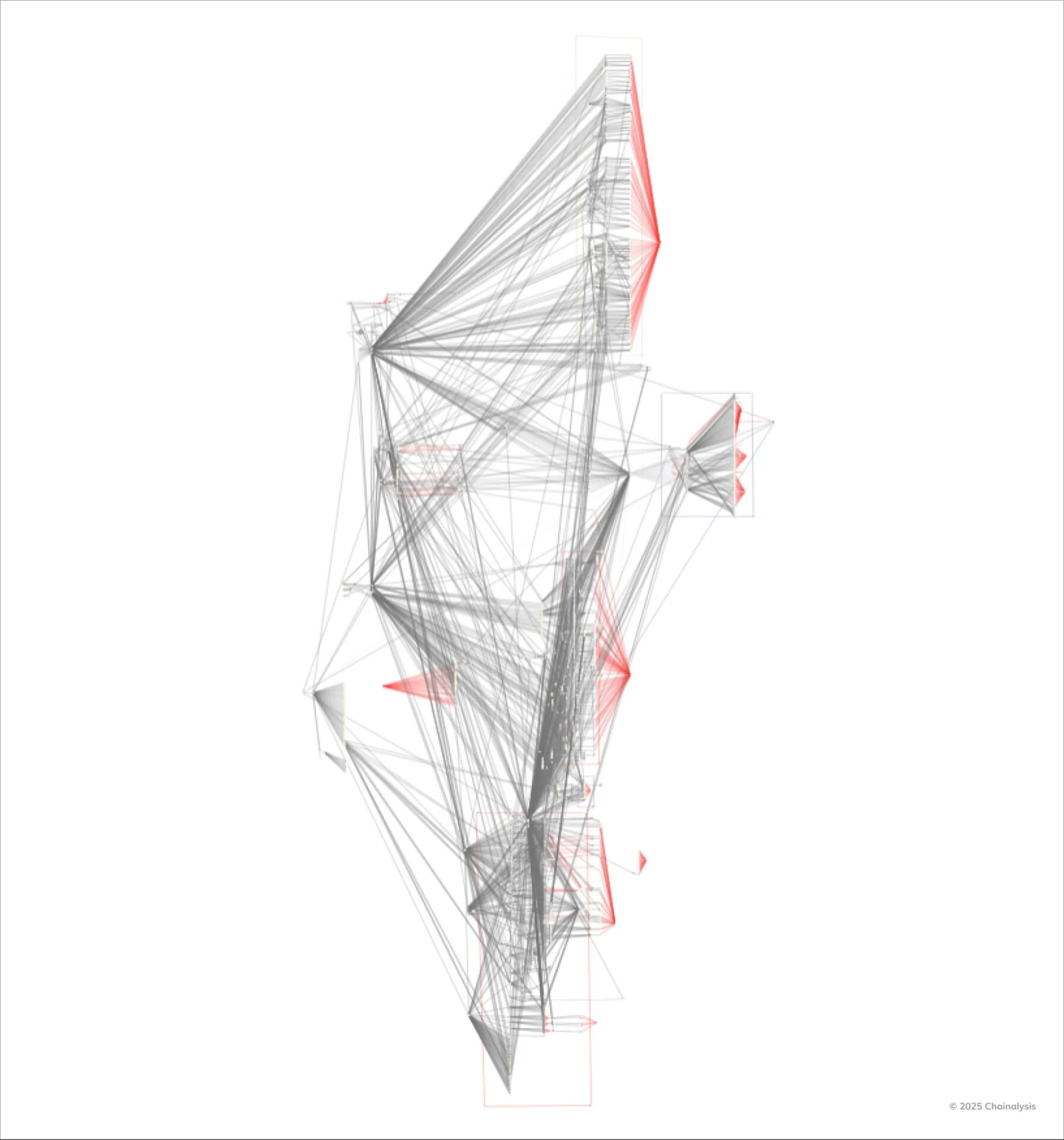

一旦他们手中抢劫,北朝鲜黑客就会很快洗钱。他们首先经历了四十个不同的区块链地址以及几种混合服务,例如Exch,它们大大模糊了轨道。黑客已将资产大规模转换为比特币,以逃避任何阻止测量结果。

洗钱过程仍在进行中。他们“快速走,已经将一部分资产转换为比特币和其他加密货币,通过几个区块链分布在数千个地址上”,加上FBI。在Bybit海盗使用的地址与分配给朝鲜的旧航班相关的地址之间已经注意到了收回。

“朝鲜发展了高级且强大的有效专业知识,不仅是渗入目标组织并窃取隐脚症,而且还通过在区块链上的数千笔交易中隐藏这些资金”,有关此案的报告中的椭圆形。

超过50%的加密货币已经漂白了

在安全研究人员的帮助下Bybit尽一切可能冻结资金在拉撒路案中消失之前。 Exchange为所有通过区块链网络赶出海盗的人提供了奖励。由于其股票,任何参与者最多可获得回收金额的10%。

根据LookonChain平台,尽管拜比特(Bybit)的努力,拉撒路还是设法使一半以上被盗的加密货币变白了。袭击发生后一周,2月28日(星期五),54%的战利品被漂白了。他再也无法康复了。正如椭圆形指出的那样“就加密货币洗涤而言,朝鲜是市场上最先进,最有资金的球员,永久调整其方法以避免对被盗资金的任何识别和没收”。

这#bybut黑客正在洗钱#Thorkchain呢

到目前为止,#bybut黑客已经洗了270k$ eth(6.05亿美元,占被盗资金的54%),仍然持有229,395$ eth(5.14亿美元)。pic.twitter.com/NTCKUPXSXC

- lookonchain(@lookonchain)2025年2月28日

好消息,在拉撒路反应之前,仍然可以冻结超过4000万美元他自己的报告。我们敢打赌,在接下来的几天和几周内将截获更多的加密货币。