在雅典的一次会议上,卡巴斯基俄罗斯网络安全公司详细讨论了网络攻击的经典过程。演讲期间,题为“碟中谍:一小时破解”,安全研究人员绘制了大多数计算机攻击的画像。

一般来说,一切都始于数据泄露。为了策划他们的行动,网络犯罪分子必须首先找到窃取凭证的方法。正如卡巴斯基数字跟踪分析和保护主管尤利娅·诺维科娃 (Yuliya Novikova) 所解释的那样,黑客主要希望获得“一对用户名和密码”。这对信息可能会导致帐户受到损害。

正是这个被盗的帐户充当了起点所有网络攻击。例如,当一家公司发现自己成为网络犯罪分子的目标时,就会出现这种情况。只需要一个被黑的帐户,整个基础设施就会受到威胁。这正是期间发生的事情破解 LastPass2022 年底,一款主要的密码管理器。黑客成功地通过一位公司工程师的个人计算机获取了他的专业标识符。

“如果网络犯罪分子拥有一对有效的用户名和密码,他们就可以访问该公司、其资源、基础设施、部署攻击或启动勒索软件”,明确尤利娅·诺维科娃。

恶意软件会窃取您的数据

黑客有多种策略来实现他们的目的。首先,黑客可以部署信息窃取者类型的恶意软件在他们的目标计算机上。这些病毒经过编程可以从受感染的计算机中恢复大量数据。网络犯罪分子有时会像一张巨大的渔网一样集体部署这种恶意软件,希望从大量计算机中收集有价值的信息。

“你没有注意到任何事情,你继续像往常一样使用你的设备,但 InfoStealer 会恢复你的所有键盘输入 [...]。它可以从浏览器窃取您的数据,您在浏览器中保留的所有登录信息都可以通过 InfoStealer 工具窃取。它还从您的主目录中获取信息,因此您的所有私人文件都可能被 InfoStealer 破坏””,分析师总结道。

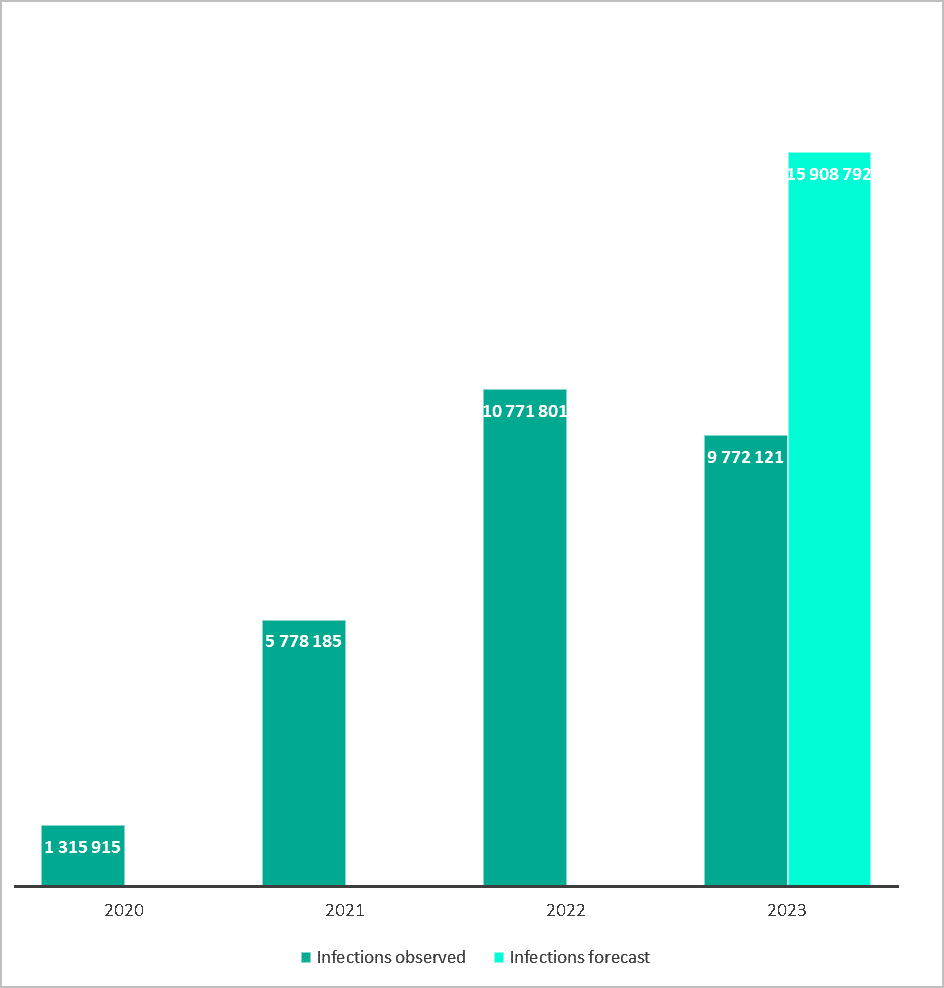

在调查过程中,卡巴斯基意识到被认为是数据窃贼的病毒是强势复苏中。据透露,去年有近千万设备被信息窃取者感染俄罗斯社会。三年内增长了 643%。平均而言,网络犯罪分子窃取“每个受感染设备 50.9 个登录凭据”。

Infostealer 恶意软件也是2024 年最重要的黑客攻击。由于病毒在计算机上传播多年,黑客获得了数百名 Snowflake 客户的标识符,云巨人。他们利用这些凭据入侵了 150 多家公司的帐户,并访问了他们在线存储的机密数据。

破解密码的策略

此外,一些网络犯罪分子试图以更直接、更残酷的方式侵入账户。在自动化软件的帮助下,黑客将测试所有组合以猜测您的代码。这是某些人工智能的情况也是如此。您的密码越简单,黑客使用的算法实现其目标的速度就越快。

网络犯罪分子甚至可以根据公司在服务器上存储的加密代码确定密码。为了保护用户,大多数公司不厌其烦地对其密码进行加密。加密密码是使用加密算法将密码转换为一系列难以理解的字符。此过程通常称为加密,通过使没有解密密钥的任何人都无法读取密码来保护密码。

在此过程中,卡巴斯基还制定了关于密码安全的惊人观察数字。要在没有解密密钥的情况下猜测加密密码,您实际上只需要一个相当新的显卡(例如 Nvidia 的 RTX 4090)和密码恢复工具 hashcat。该程序广泛用于测试代码的稳健性,可以利用图形处理器的强大功能来快速破解密码。

“他们不需要购买 GPU。有许多利用 GPU 的云服务。当然,它们不是为此类事情而设计的。 […]这些按需GPU基本上为用户提供机器学习、人工智能训练服务[…]但实际上在大多数情况下它们被用于暴力攻击””,分析师解释道。

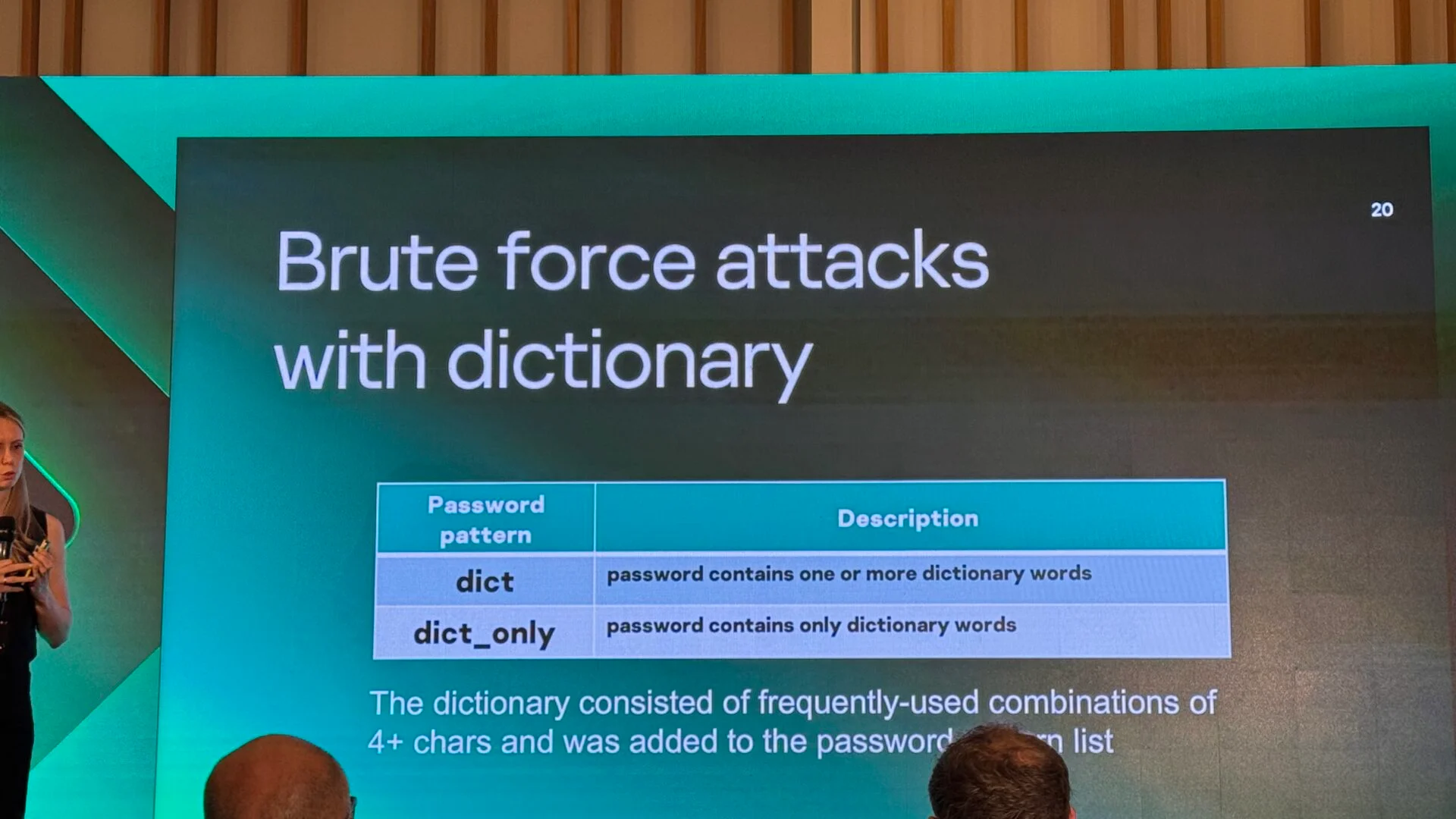

除了暴力破解之外,网络犯罪分子还依赖字典攻击,其中包括输入预定义的单词列表。简而言之,黑客测试最常见的密码。太多时候,“用户在密码中使用字典单词,就像普通单词一样,以便更好地记住它”,尤利娅·诺维科娃感到遗憾。最常用密码列表世界各地的情况都证明了这一点。

最后,攻击者还可以武装自己“智能猜测算法”。这些算法将“计算各种字符组合的频率,并首先从最常见的组合到最稀有的组合进行选择”。卡巴斯基将这些类型的策略称为“智能暴力方法”。

密码太容易被破解

俄罗斯研究人员认为,有必要“不到一个小时”破解“大约十分之六的密码”通过这些策略。更糟糕的是,45%“我们分析了 1.93 亿个现实世界的密码”持续时间不要超过一分钟。

事实上,卡巴斯基研究的代码中只有 23% 可以被“被认为真的很强”。这些密码被认为是有弹性的,因为它们需要一年多的时间才能猜出。当黑客设法破解密码时,用户可能已经更改了密码。无论如何,这是专家的建议,他们建议每六个月更换一次。

一旦黑客获得了您的凭据,他将能够渗透您的在线帐户......除非您花时间配置双因素身份验证。此安全过程涉及添加第二个身份验证因素来访问您的帐户。除了常用密码外,您还必须提供通过短信、电子邮件收到或由应用程序生成的代码。该系统对海盗来说是一个主要障碍。不幸的是,黑客已经找到了一种方法绕过双重身份验证使用联合国机器人OTP(一次性密码)。该机器人旨在联系受害者并说服他们提供身份验证代码。

“OTP 机器人会拨打电话,询问您问题或假装是一个组织。它要求您在通话期间直接在键盘上键入此代码。机器人接收此代码并将其发送给网络犯罪分子»”,尤利娅·诺维科娃 (Yuliya Novikova) 总结道,她强调这些机器人负责网络犯罪分子的整个过程,而网络犯罪分子则不会这样做。“不仅很有创意,而且很懒”。

通过结合所有这些策略,网络犯罪分子可以在创纪录的时间内策划网络攻击。这就是为什么我们建议您仔细选择密码,以防止黑客攻击您。要选择一个好的、真正安全的密码,我们建议您选择德隆斯密码复合体,混合了各种字符。为了方便起见,请毫不犹豫地使用密码生成器。