您有 Seagate Central 网络连接存储服务器吗?如果是这样,那么您的设备很有可能感染了旨在生成“moneros”的恶意软件,这是一种在暗网上风靡一时的新加密货币。门罗币创建于 2014 年 4 月,其工作原理与比特币相同:每笔交易都经过加密计算验证,然后记录在共享和去中心化的寄存器(区块链)中。然而,门罗币使用的协议与比特币不同,据其开发人员称,门罗币可以提供更好的匿名性。这使得它对非法交易特别有吸引力。最近几周,一些黑市已经采用门罗币作为比特币的替代品。

个人是这种加密货币出现的附带受害者。黑客正试图大规模感染个人计算机,以获取其计算能力,从而产生虚拟货币。事实上,每笔交易验证都会获得门罗币的分配奖励。这种现象对于比特币来说已经存在了几年前。 ZeroAccess 是最著名的僵尸网络之一,它感染了全球超过 600,000 台机器,每年产生 270 万美元的收入。但随着时间的推移,生成比特币需要越来越多的计算能力,使得特定设备的吸引力越来越低。这种现象消失了。

他们对您的计算机感兴趣

另一方面,有了门罗币,家用电脑就重新发挥了作用。加密货币还相对年轻,还不需要过高的计算能力。结果:挖矿僵尸网络卷土重来。 Sophos 安全研究员 Attila Marosi 刚刚分析了“Mal/Miner-C”,他表示:“如果数百或数千台设备集中在一起,就足以引起犯罪分子的兴趣。”

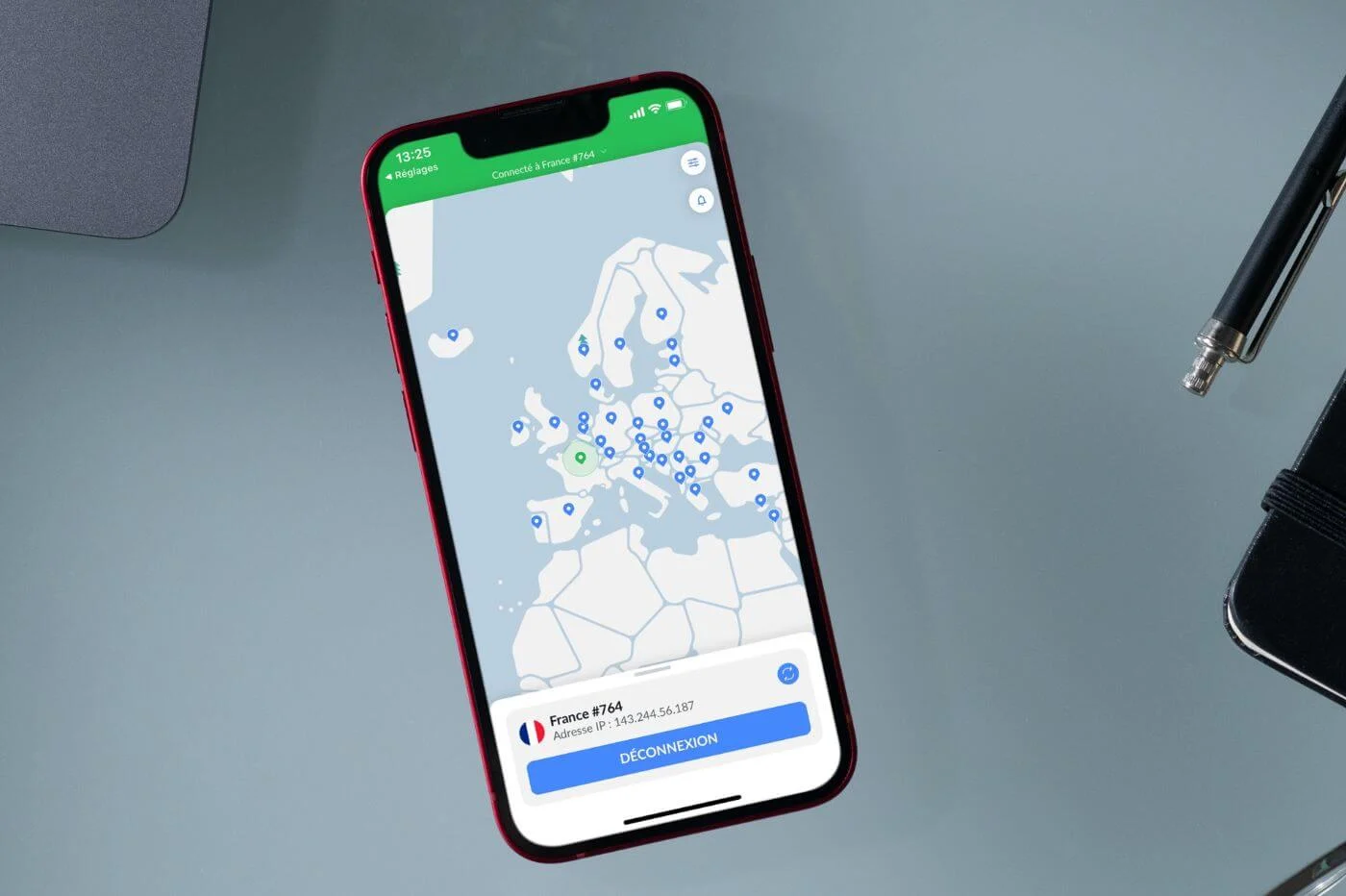

该恶意软件也称为“PhotoMiner”,主要通过安全性较差的 FTP 服务器进行分发。它随机扫描 IP 地址。如果它找到 FTP 服务,它会尝试使用常用标识符列表(例如 admin/admin)连接到该服务。如果有效,它会将自身复制到其中一个目录中,搜索存储在那里的网页(.htm 或 .php)并感染它们。下次用户访问此页面时,他们将下载恶意软件。然后他会谨慎地安装挖矿软件。

“Mal/Miner-C”最常用的 FTP 服务器之一是希捷中心,一个家庭 NAS 服务器,默认情况下允许用户从外部访问“公共”文件夹。不幸的是,该设备的配置非常糟糕。事实上,任何人都可以访问该文件夹并将文件放入其中。 Marosi 先生表示,几乎所有 Seagate Central 都突然被感染。通过扫描互联网,研究人员立即发现了 5,137 个受污染的设备。

来自安全性较差的 FTP 服务器的受感染网页并不是“Mal/Miner-C”的唯一感染媒介。 GuardiCore 的安全研究人员表示,如果恶意软件发现自己位于本地网络中,它就能够扫描该网络以查找其他目标。然后,它将尝试使用 Microsoft SMB 协议连接到它,以在那里安装自己。

所有这些犯罪努力都没有白费。在能够恢复黑客门罗币钱包的地址后,Sophos 安全研究人员能够估计其僵尸网络的“产量”。因此,每天可以产生 327 门罗币,目前相当于 428 欧元。这相当于每月 13,000 欧元。这是不容忽视的,如果这种新货币能够在加密货币领域可持续发展,其价值可能会迅速增加。

资料来源: