洁净室中的红色警报。昨天,星期一 1是5 月,英特尔告知其客户自 2008 年以来存在某些处理器的严重缺陷,允许黑客远程控制机器。好消息是,这种风险并不适用于消费者计算机,而仅适用于商业系统。

事实上,这个缺陷存在于“主动管理技术”中,该技术是处理器的一部分,允许 IT 部门远程管理其计算机群。例如,该技术允许重新启动计算机、在另一个系统上启动(通过 ISO 文件)或访问命令控制台。要访问 AMT,您显然需要经过身份验证。然而,此缺陷使得绕过此访问控制成为可能。

这个故事令人惊讶的是,这个缺陷显然很早就为人所知。新闻网站的查理·德默吉安 (Charlie Demerjian)半准确说他几年前在研究硬件平台中的后门时发现了这个问题。但他接触过的英特尔高管绝不会认真对待他。在其安全说明中,英特尔最后感谢 Embedi 公司的 Maksim Malyutin 提醒其注意此缺陷。

大约 7,000 台服务器实际上会受到影响

无论如何,英特尔现在提供了检测指南查明机器是否受到此缺陷的影响。制造商提供了固件更新,允许在某些版本的处理器上修复该问题。对于其他受影响的机器,英特尔提供了设置程序这可以防止利用此缺陷。

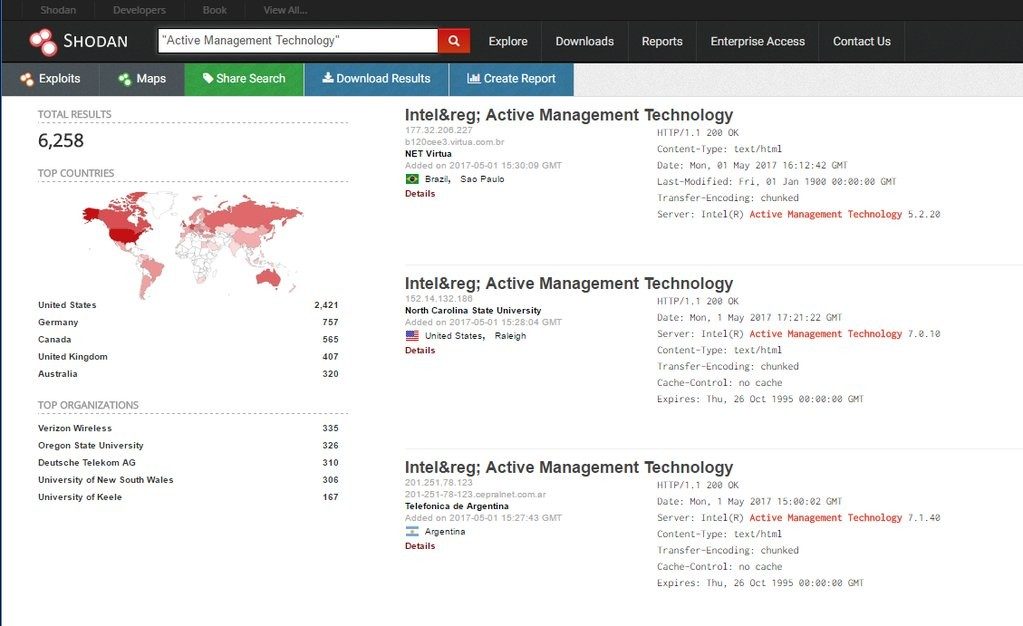

尽管这个缺陷已经存在了近十年,但影响似乎相对有限。提问者技术艺术安全研究员 HD Moore 解释说,它只涉及激活 AMT 的计算机,这些计算机正在运行 Windows“本地可管理性服务”软件,并且其通信端口 16992 或 16993 是开放的(这些是 AMT 使用的端口)。根据 HD Moore 在黑客搜索引擎 Shodan 上进行的研究,这减少了对大约 7,000 台服务器的直接影响。然而,也有一个间接的影响,因为这些机器可以提供对连接到同一本地网络的其他计算机的访问。