本月初,WikiLeaks發表了聲稱是數千份文件,這些文件暴露了中央情報機構用於黑客攻擊各種電子設備的工具。

然而,保險庫7,該集合的名稱只是Wikileaks所說的一系列文件的第一部分。它現在發布了該系列的第二部分,名為《暗物質》。

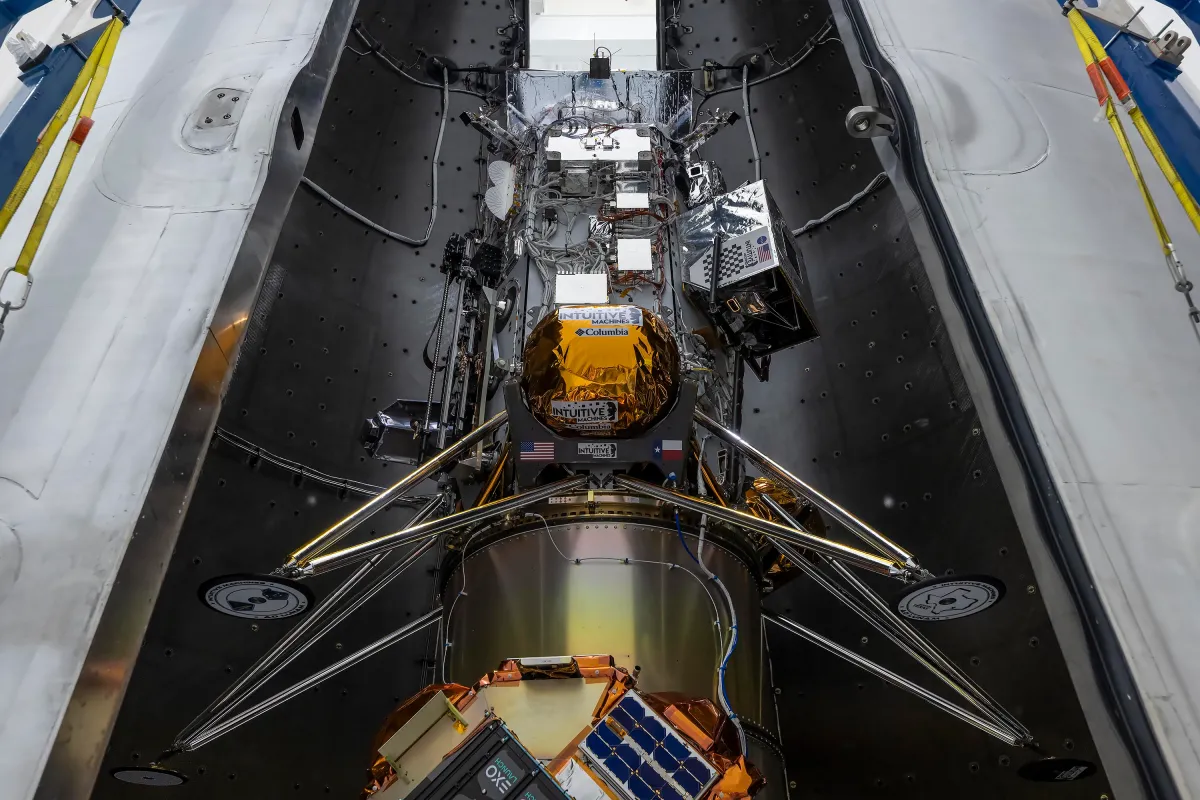

wikileaks上傳暗物質

WikiLeaks描述了包含的文件暗物質釋放是包含幾個可能感染Apple設備(例如Mac計算機和iPhone)的CIA項目。

這些工具據說是由中央情報局嵌入式開發部門開發的,它利用了該機構可以在Apple設備上獲得“持久性”的技術,即使在Mac計算機和iPhone上重新安裝操作系統後,感染仍保留下來。

裸露的CIA工具用於Mac,iPhone

中央情報局開發的一種揭示的工具之一被命名為聲音螺絲刀,該螺絲刀使用外圍設備感染Mac計算機。中央情報局將惡意軟件安裝在Thunderbolt-the Thunderbolt-the-Ethernet適配器中,一旦將加密狗插入Mac中,代碼將自動運行以感染計算機。隨後,適配器仍被感染,這意味著可以通過聲音螺絲刀的一個實例攻擊多台MAC計算機。

聲音螺絲刀實際上類似於Thunderstrike 2,2015年在Black Hat上揭示了一塊惡意軟件。但是,這是CIA在Sonic螺絲刀上發布的三年後。此後,Apple固定了Sonic螺絲刀和ThunderStrike 2的利用。

暗物質釋放還裸露了Triton和Der Starke,這是兩塊惡意軟件。可以從任何地方安裝的Triton可以允許CIA從Mac計算機中獲取文件和文件夾。 Der Starke幾乎做了同樣的事情,但它仍然保持沉默。它在硬盤驅動器中找不到它,因為它會感染Mac計算機的固件,並且與聲音螺絲刀一起使用時,確實可以對CIA的目標造成一些損害。

這些文檔還揭示了一個名為Nightskies的惡意軟件的版本,該版本針對iPhone 3G上的iOS 2.1。該工具允許中央情報局訪問iPhone中的數據,其中包括通訊簿,文本消息和呼叫日誌的內容。中央情報局還可以使用該工具在受感染的iPhone上遠程執行命令。

Apple設備用戶處於危險之中嗎?

用於暗物質文檔中描述的工具的大多數利用是舊的,它是不太可能他們仍將在當前的Mac計算機和iPhone上工作。蘋果甚至發布了一份聲明,說所有所謂的漏洞已經固定的。因此,只要將操作系統更新並避免下載可疑的應用程序和文件,Apple設備的所有者就應該保持安全。

但是,暗物質揭示的是,中央情報局在開發針對消費者設備的工具方面一直在努力工作。通過該機構的行動,WikiLeaks呼籲包括Apple,Google和Samsung在內的主要科技公司,以加入阻止中央情報局不道德活動的努力。