使用加密軟體時要謹防電磁波外洩!特拉維夫大學的四名以色列研究人員證明,只需在附近 40 公分處放置天線,就可以從電腦竊取 RSA 等非對稱演算法中使用的私人加密金鑰。

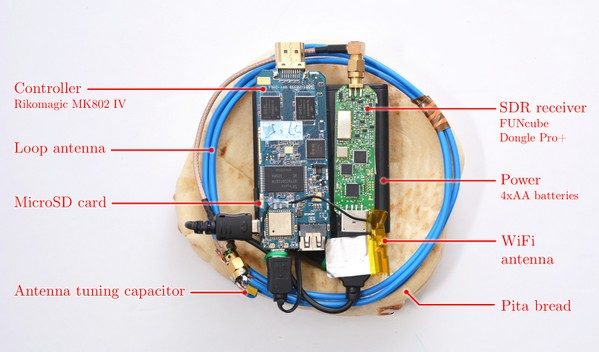

他們成功測試了針對 GnuPG 的攻擊,GnuPG 是目前使用的主要非對稱加密軟體之一。幾秒鐘就足以提取加密金鑰,無需與相關電腦進行任何連接,甚至無需進行物理接觸。更好的是:所使用的設備是基於商業上售價約 270 歐元的組件。整個東西甚至可以偽裝在直徑 15 公分的皮塔餅中(是的,皮塔餅是研究人員演示的一部分)。

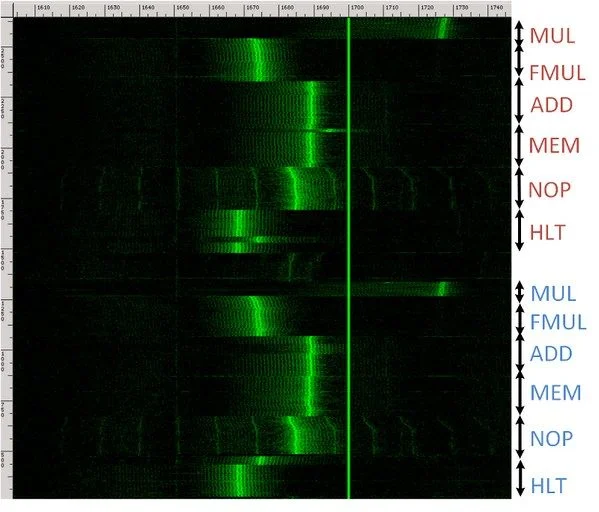

這怎麼可能?在處理器級別,從電氣角度來看,加密演算法的計算步驟並不是以相同的方式執行的。有些需要比其他更多的電力,以感應方式產生不同的電磁波,研究人員建造的設備能夠捕捉和解釋這些電磁波。

為了使這種攻擊起作用,您必須發送專門為此場合創建的加密訊息。因此當該訊息被解密時能夠在電腦附近。有很多要求並不一定容易滿足,特別是當它涉及入侵軍事掩體中一台斷開連接的電腦時。但在某些情況下它可以發揮作用。

保護自己的一種方法是將電腦放入法拉第籠中,以防止電磁洩漏。這在日常工作中不一定非常實用。另一種解決方案:修改演算法的實現,使無意識的電磁輻射無法使用。所以GnuPG用戶可以放心。以色列研究人員與該軟體的首席開發人員維爾納·科赫 (Werner Koch) 合作。後者已經實施了一個補丁,使這種類型的間諜活動變得不可能。

明年九月在聖馬洛舉辦

我們的四位研究人員將於明年 9 月在聖馬洛舉行的密碼學會議期間展示他們工作的所有細節2015年國際象棋錦標賽。去年,在同一個會議上,他們已經提出了類似的工作。然後他們簡單地從電腦上竊取了加密金鑰透過觸摸它,並透過分析底盤上的電位變化。

這並不是以色列研究人員第一次研究這種類型的奇異攻擊(在安全專家的行話中也稱為「側通道攻擊」)。去年三月,本古里安大學的研究人員表明,可以利用其熱氣。 2014 年 11 月,同一所大學的其他研究人員對 PC 進行了間諜活動透過接收FM波由顯示卡發出。還有一些人表明你可以從電腦上竊取使用多功能影印機。

來源 :

科學文章來自以色列研究人員