在不使用合法金鑰的情況下打開特斯拉並啟動它是安全研究社群中最受歡迎的目標之一!Talal Haj Bakry 和 Tommy Mysk 借助中間人攻擊和大量聰明才智實現了這一目標。

偷特斯拉的秘訣

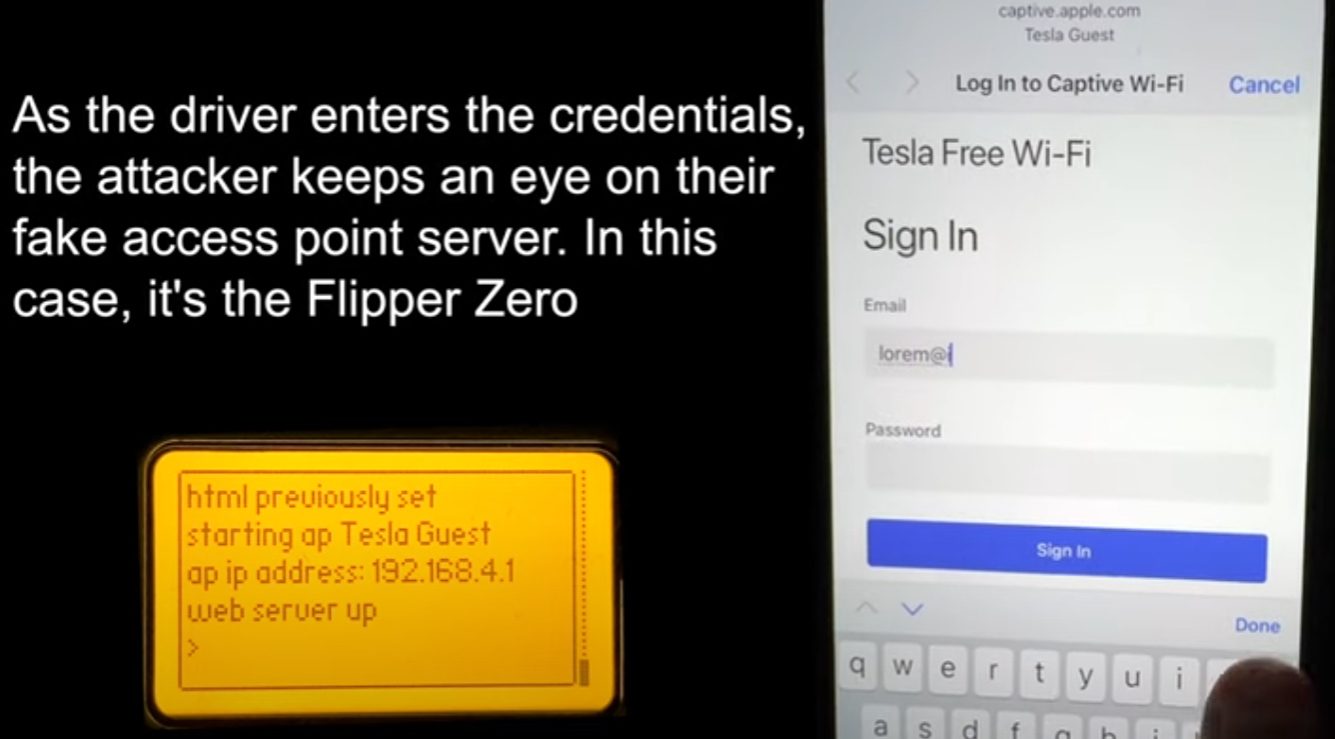

第一步:在 Tesla 超級充電站部署名為「Tesla Guest」的 Wi-Fi 網路。該名稱在製造商的服務中心經常使用,該品牌車輛的車主也熟悉該無線網路。假網路可以從彈珠零號創建,這不會提高小盒子的聲譽(它將在加拿大被禁止,正是為了他在汽車失竊方面提供的幫助)。在該裝置的辯護中,這也可以與 Raspberry Pi 或簡單的智慧型手機配合使用。

一旦受害者連接到詐騙網絡,網頁就會要求他們使用憑證登入帳戶。 Flipper Zero 上即時顯示的訊息,包括允許您繞過雙重認證系統的唯一密碼。陷阱關閉:有了這些數據,駭客就可以輕鬆滲透用戶的帳戶,從而追蹤車輛。

最重要的是,透過這種訪問,可以產生虛擬鑰匙,這反過來又允許您打開特斯拉並在您靠近車輛時啟動它。業主完全被蒙在鼓裡,沒有任何通知發送給他們。

然而,為了正常發揮作用,該攻擊(在 Model 3 上取得了成果)需要被駭的 Tesla 帳戶屬於主要駕駛員;汽車必須已經連結到虛擬鑰匙。兩個條件經常滿足。研究人員解釋說,製造商可以輕鬆加強安全性:在添加虛擬鑰匙時,只要有特斯拉實體鑰匙就足夠了。

然而,該公司回應稱,這種行為(在不使用實體鑰匙的情況下創建虛擬鑰匙)是預期行為。特斯拉尚未對襲擊的其餘部分發表評論,但很可能很快就會擰緊一些螺栓。

來源 : 電腦發出蜂鳴聲