แฮกเกอร์ใช้รหัส QR เพื่อดักจับผู้ใช้อินเทอร์เน็ตเพิ่มมากขึ้น แฮกเกอร์แสดงให้เราเห็นสถานการณ์ที่น่าขนลุก เป็นการดีกว่าที่จะรู้จักพวกเขาเพื่อไม่ให้ถูกหลอก

นับตั้งแต่วิกฤตโควิด สิ่งเหล่านี้มีอยู่ทุกที่: บนใบรับรองวัคซีน ในบาร์และร้านอาหาร บนแผงโฆษณา บนขวดโซดาหรือน้ำอัดลม ฯลฯ ขณะนี้รหัส QR เป็นส่วนหนึ่งของชีวิตประจำวันของเรา และเราใช้รหัสเหล่านี้แทบจะเป็นกลไก โดยไม่ต้องถามคำถามกับตัวเองมากเกินไป แต่นี่เป็นพฤติกรรมที่มีความเสี่ยงสูง Len Noe นักวิจัยด้านความปลอดภัยของสำนักพิมพ์ CyberArk กล่าว“รหัส QR ควรได้รับการปฏิบัติเหมือนกับลิงก์ในอีเมลจากคนแปลกหน้า ก่อนที่จะสแกน คุณควรระบุไซต์ที่จะนำไปสู่อย่างชัดเจนก่อน หากจำเป็นจะต้องละทิ้งการนำทาง »เขาอธิบายให้เราฟังระหว่างเยือนปารีส

เขากล่าวว่าวิธีที่เราใช้โค้ด QR คือก้าวถอยหลังในแง่ของความปลอดภัย“เป็นเวลาหลายปีมาแล้วที่เราพยายามให้ความรู้แก่ผู้คนให้หยุดคลิกสิ่งใดๆ ก็ตาม และข้อความดังกล่าวก็เริ่มสะท้อนออกมา แต่ด้วยรหัส QR มันกลับมาที่สี่เหลี่ยมจัตุรัสอีกครั้ง ตัวอย่างเช่น ในช่วงซูเปอร์โบวล์ครั้งล่าสุด มีการเผยแพร่โฆษณาโดยใช้เพียงรหัส QR โดยไม่มีคำอธิบายอื่นใด ภายในเวลาหนึ่งนาที ผู้คน 20 ล้านคนเยี่ยมชมไซต์ที่ซ่อนอยู่โดยไม่รู้ว่าพวกเขากำลังไปที่ใด มันบ้า! -เขาเน้นย้ำ

แน่นอนว่าแฮกเกอร์ตระหนักดีอยู่แล้วและได้รวมโค้ด QR เข้ากับคลังแสงของพวกเขาแล้ว“การโจมตีด้วยรหัส QR เกิดขึ้นทุกวัน เกือบทุกที่ในโลก แต่เราก็ยังพูดถึงเรื่องนี้น้อยมาก”อธิบายผู้วิจัยก่อนยกตัวอย่างบางส่วน:

- ในประเทศจีน มีการติดตั๋วปลอมที่มีรหัส QR บนรถที่จอดไม่ดี รหัส QR นำผู้ขับขี่รถยนต์ไปยังบริการชำระเงินออนไลน์... เพื่อประโยชน์ของโจรสลัด

- ในเท็กซัส รหัส QR ปลอมติดอยู่บนมิเตอร์จอดรถซึ่งนำไปสู่ไซต์ชำระเงินปลอม (“Quick Way Parking”) โดยมีจุดประสงค์เพื่อรวบรวมข้อมูลบัตรธนาคาร

- ในเยอรมนี รหัส QR ถูกฝังอยู่ในอีเมลที่ดูเหมือนว่ามาจากสถาบันการธนาคาร และสนับสนุนให้ผู้รับลงชื่อเข้าใช้บัญชีของตน “สำหรับแฮ็กเกอร์ ข้อดีของโค้ด QR ก็คือไม่ได้วิเคราะห์โดยกลไกป้องกันไวรัส ไม่เหมือนไฮเปอร์ลิงก์แบบคลาสสิก” Len Noe อธิบาย

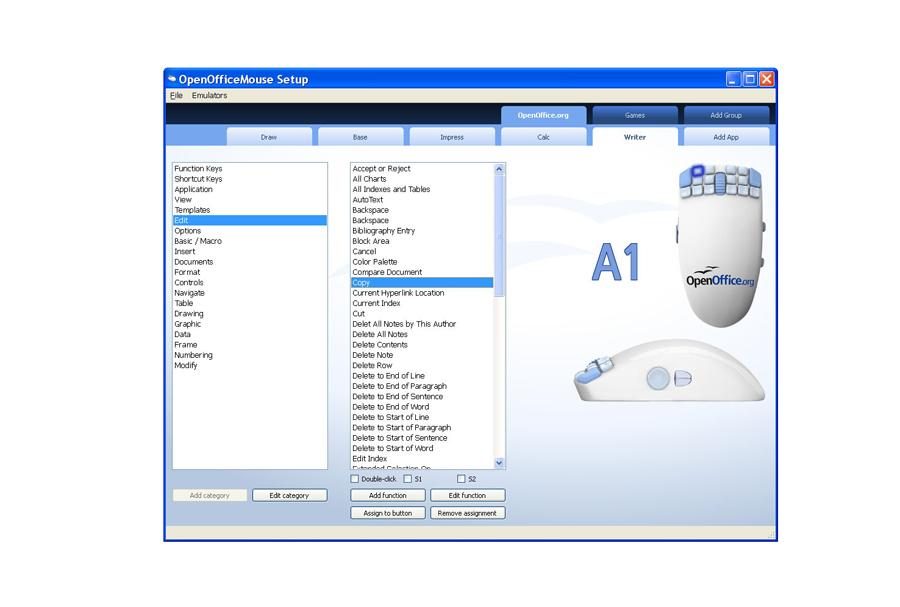

ในการสาธิต ผู้วิจัยแสดงให้เราเห็นการโจมตีสามครั้งที่เกิดขึ้นในห้องปฏิบัติการ แต่ได้รับแรงบันดาลใจจากกรณีจริง วิธีแรกนั้นค่อนข้างง่าย: รหัส QR มาพร้อมกับโฆษณาปลอมสำหรับไซต์งานปลอม จากนั้นเหยื่อจะพบว่าตนเองอยู่ในไซต์ที่สนับสนุนให้พวกเขาให้ข้อมูลส่วนบุคคลจำนวนมาก ซึ่งจะถูกส่งทางอีเมลไปยังที่อยู่ของแฮ็กเกอร์

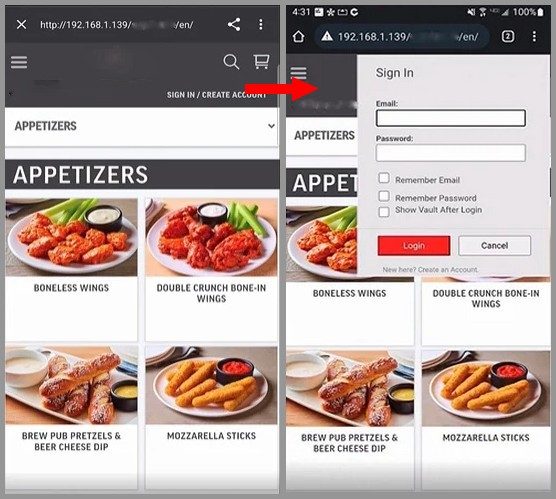

อย่างที่สองที่ซับซ้อนกว่านั้นมาจากเว็บไซต์เมนูร้านอาหารปลอม เมื่อเหยื่อเชื่อมต่อกับมัน ผู้โจมตีสามารถใช้ซอฟต์แวร์ทดสอบการเจาะระบบโอเพ่นซอร์สที่เรียกว่า BeEF (Browser Exploitation Framework) – รันโค้ด Javascript บนเทอร์มินัล ซึ่งช่วยให้สามารถรวบรวมข้อมูล (ตำแหน่งทางภูมิศาสตร์ ข้อมูลการกำหนดค่า ข้อมูลซิมการ์ด ฯลฯ) และเปิดการโจมตีเพิ่มเติมได้ ตัวอย่างเช่นโดยการวางซ้อนอินเทอร์เฟซการเชื่อมต่อที่ผิดพลาด

สถานการณ์สุดท้ายเป็นสถานการณ์ที่ซับซ้อนที่สุด แต่ก็เป็นสถานการณ์ที่มีผลกระทบมากที่สุดเช่นกัน Len Noe สร้างแอปใบรับรอง Covid เวอร์ชันที่เสียหาย รหัส QR ใช้เพื่อนำเหยื่อไปยังไซต์ Google Play ปลอม จากนั้นพวกเขาจะดาวน์โหลดแอปพลิเคชันที่ถูกบุกรุกจากที่นั้น เมื่อติดตั้งแล้ว จะช่วยให้ผู้โจมตีสามารถสอดแนมเหยื่อของเขา: เข้าถึง SMS, เข้าถึงไมโครโฟนและกล้อง, เข้าถึงบันทึก ฯลฯ

กล่าวโดยสรุป เราจะเห็นว่ารหัส QR ไม่ได้เป็นอันตรายอย่างที่คิด เนื่องจากยังใหม่อยู่ เราจึงยังไม่มีแรงสะท้อนให้ระวังเพียงพอ เพื่อหลีกเลี่ยงการถูกหลอก จำเป็นต้องตรวจสอบความถูกต้องของไฮเปอร์ลิงก์ที่เข้ารหัสในโค้ด QR ในร้านอาหาร การดำเนินการนี้อาจซับซ้อน เนื่องจากเมนูมักจัดทำโดยผู้ให้บริการบุคคลที่สามที่ไม่ค่อยมีใครรู้จัก“ในกรณีนี้ ทางที่ดีควรปรึกษาเว็บไซต์ของร้านอาหารโดยตรงเพื่อเข้าถึงการ์ดเมนู หรือขอแบบกระดาษก็ได้ครับ »ให้คำแนะนำเลนโนเอะ นอกจากนี้ เขาไม่แนะนำให้ใช้รหัส QR เพื่อดาวน์โหลดแอปพลิเคชันหรือชำระเงินทางอิเล็กทรอนิกส์ คุณได้รับคำเตือน

🔴 เพื่อไม่พลาดข่าวสาร 01net ติดตามเราได้ที่Google ข่าวสารetวอทส์แอพพ์-

แหล่งที่มา : ไซเบอร์อาร์ค