网络安全公司 XLab 的研究人员发现,大型僵尸网络“Vo1d”的新变种已感染 200 多个国家和地区超过 160 万台 Android TV 设备,影响范围迅速扩大。

这一发展引发了人们对物联网 (IoT) 设备的安全性及其在大规模网络攻击中的潜在利用的严重担忧。

“想象一下,你坐在沙发上看电视,突然屏幕闪烁,遥控器停止工作,程序被乱码和怪异命令所取代。你的电视仿佛被一股无形的力量劫持了,变成了一个‘数字傀儡’。这不是科幻小说——这是一个真实且日益严重的威胁。 Vo1d 僵尸网络正在悄悄控制全球数百万台 Android TV 设备。”XLab 研究人员写了在周四的一篇博客文章中。

根据 XLab 研究人员的调查结果,Vo1d 恶意软件主要针对 Android 电视和机顶盒,目前拥有 80 万个活跃机器人。该僵尸网络在 2025 年 1 月 14 日达到峰值 1,590,299。

Vo1d 僵尸网络利用低成本 Android 电视盒中的安全漏洞,其中许多电视盒运行过时的软件。

一旦受到感染,这些设备就会被集成到僵尸网络中,这是一个由被劫持系统组成的网络,用于进行分布式拒绝服务 (DDoS) 攻击、加密货币挖掘和数据盗窃等恶意活动。

值得注意的是,该恶意软件的运行非常隐秘,用户通常不会立即注意到任何感染迹象。

但是,受影响的设备可能会遇到设备性能下降、意外弹出窗口或意外网络活动的情况。

XLab 的分析表明,Vo1d 采用复杂的技术来增强其隐身性、弹性和反检测能力:

- 增强加密:该恶意软件利用 RSA 加密进行网络通信,即使研究人员注册了 DGA 域,也能阻止命令和控制 (C2) 接管。

- 基础设施升级:Vo1d 结合了硬编码和基于域生成算法 (DGA) 的重定向器 C2,以提高灵活性和弹性。

- 有效负载交付优化:每个有效负载均通过独特的下载器传送,采用带有 RSA 保护密钥的 XXTEA 加密,使分析和检测变得更加困难。

Vo1d 僵尸网络的快速扩散凸显了物联网设备固有的漏洞,特别是那些安全措施过时的设备。

虽然 Vo1d 僵尸网络主要是为了盈利而设计的,但其对设备的完全控制可以使攻击者能够实施大规模网络攻击或其他犯罪活动。

例如,Vo1d 僵尸网络的绝对规模超过了之前的威胁,例如原始 Mirai 僵尸网络 Bigpanzi 以及 2024 年 Cloudflare 破纪录的 5.6 Tbps DDoS 攻击。

受感染的设备可能被操纵来广播未经授权的内容,人工智能生成的视频未经授权在电视上显示的事件就证明了这一点。

截至 2025 年 2 月,巴西占感染病例的近 25%,其次是南非(13.6%)、印度尼西亚(10.5%)、阿根廷(5.3%)、泰国(3.4%)和中国(3.1%)。

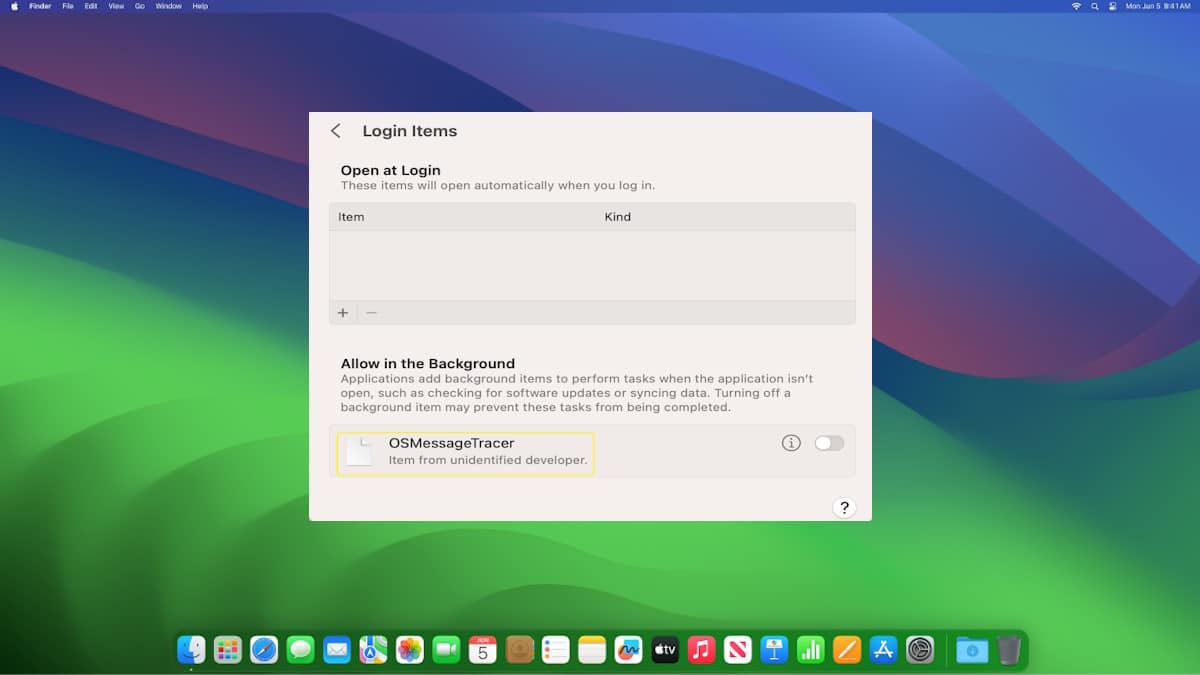

为了防范此类威胁,Android TV 和机顶盒用户可以采取预防措施,例如确保其设备运行最新的软件、仅从受信任的来源下载应用程序以最大程度地降低恶意软件感染的风险、用强而独特的密码替换默认密码以增强设备安全性,以及密切关注网络活动以发现可能表明设备受到威胁的异常数据使用模式。