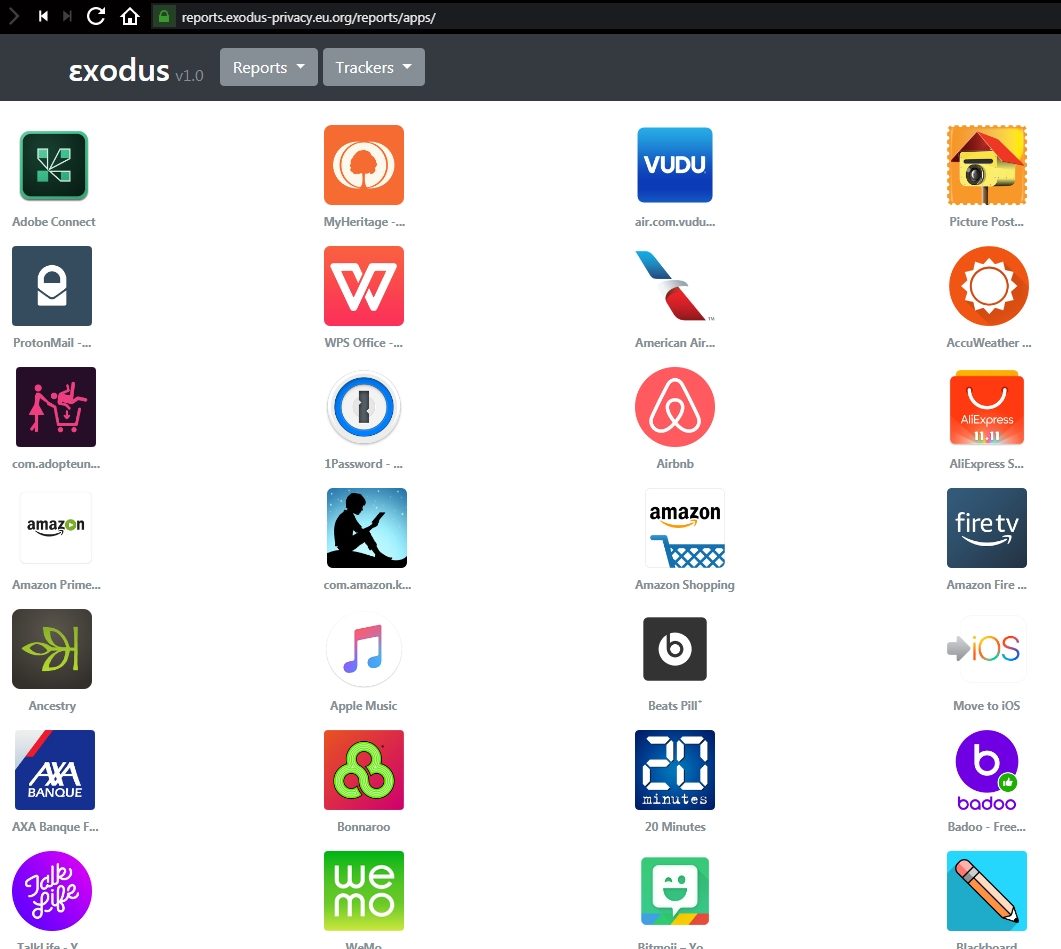

我们已经知道网站,现在知道应用程序:挂钩 - 也称为跟踪器 - 入侵我们。耶鲁大学隐私实验室和法国协会Exodus的安全研究人员仅使用靠近防病毒病毒的检测技术(即签名基础)进行了300多种Android应用程序。他们能够识别44个跟踪器,这是相当巨大的。

对于每个应用程序,Exodus创建了一个分析报告,该报告表明其托管的cookie及其享有的访问权限。所有这些报告都可用在线的。在确定的44个追踪器中,耶鲁大学隐私实验室深入分析了25个。可以在线查看报告Girub。

这些饼干称为Xiti,DoubleClick,Flurry,Demdex,Ligatus,Mopub,Teemo,Weborama等。大多数应用程序至少包含一个,即使仅收集与错误或受众有关的技术数据。面向安全的应用程序 - 信号,,,,达克达克戈或者备用船- 构成此规则的例外,而无数。但是通常,这些应用程序登上了几个。应用程序“ Bouygues电信客户区”,例如,包含六个:三个:三个用于技术和受众数据(Crashlytics,Hockeyapp,Xiti)和3个用于广告,营销和行为目标的(DoubleClick,Flurry,Exacttarget)。

无法保护自己

L'Application Mobile“我的轴”同名保险公司有很多。它通过使用电动火炬而被击败«超亮LED手电筒»有七个。但这总是比应用程序的应用欺骗(8个跟踪器),D'分配(11个跟踪器)或电视明星(14个跟踪器)。

这一数量的钩子可能会感到惊讶。但是,这些数字可与我们在网站上找到的数字相媲美。这些不同的监视软件的目的始终相同:在用户中尽可能多地找出。但是方式有所不同。有些更专注于行为定位,另一些人对位置更感兴趣。

从这个角度来看,具有多个传感器的智能手机显然比简单的网站更有趣。但是,保护个人数据的风险也更大,尤其是因为迄今为止它不存在意味着防止这些跟踪器。在浏览器上,用户可以安装锁定扩展,例如断开连接,隐私徽章或Adblock Plus。

出于技术原因,耶鲁大学隐私实验室和出埃及记仅限于Android应用。但是,iOS应用程序很可能同样出现。