APT 28、APT 29、Turla、Snake、BlackEnergy…代表俄羅斯國家的駭客是地球上最優秀的駭客之一。他們由俄羅斯情報機構-FSB、格魯烏、SVR-近年來推出了許多複雜的操作。

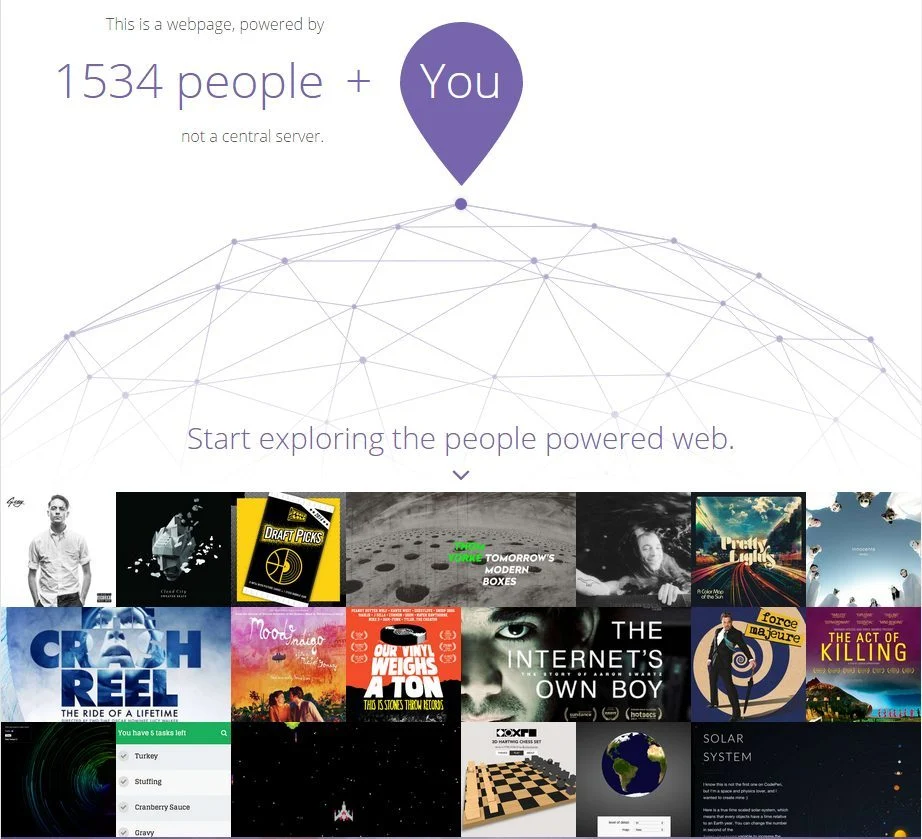

現在可以使用以下方式查看所有這些活動互動式地圖的由 Intezer 和 Check Point 的安全研究人員創建。為了產生該圖表(這是首個此類圖表),這些專家分析了 2,000 多個先前歸因於俄羅斯駭客的惡意軟體範例。然後根據程式碼中檢測到的相似性將這些惡意軟體相互連結。最終,研究人員發現不同惡意軟體之間存在超過 22,000 個連線。簡化後的網路顯示了 200 個模組,分為 60 個系列。

這種基於開源 Gephi 工具的表示的優點是它可以立即揭示不同惡意軟體家族之間的聯繫,因此有助於用於這些操作的分析和歸因。例如直接連接群組黑色能量,利用 APT 29 的一系列間諜工具(CosmicDuke、MiniDuke、PinchDuke、GeminiDuke)破壞了烏克蘭的電力基礎設施。

然而,有些家庭群體從不互相接觸。因此,該圖顯示了幾個獨立進化的大群體。研究人員表示,這似乎表明每個參與者或組織都有自己的開發團隊。這種劃分的原因可能有多種。這可以自願完成,以降低間諜活動普遍受到損害的風險。這或許也是不同機構之間激烈競爭的結果。

來源:整數

![Orange Fova,5吋4G智慧型手機,僅售89歐元 [更新]](https://webbedxp.com/tech/misha/app/uploads/2015/02/1039320.jpg)