網路安全公司 Safebreach 的一名研究人員找到了一種方法,可以利用 Microsoft、SentinelOne、Avast、AVG 和 TrendMicro 的防毒軟體的操作流程,將它們變成資料擦除器。

當防毒軟體刪除合法檔案時

「擦除器」是一種惡意軟體,會故意破壞或刪除已成功入侵的系統上的資料。其目標是該惡意軟體的受害者一旦刪除資料就無法恢復。我們今天討論的研究人員 Or Yair 提出了利用我們機器上的安全系統繞過他們的監視並將其用作「橡皮擦」的想法,這要歸功於這些防毒軟體享有的特權存取權限。

這種誤用更加有效,因為擦除檔案是此類軟體的預期行為。事實上,當防毒軟體偵測到威脅時,會將其隔離或刪除。這個概念驗證被命名為“合氣道”,其靈感來自於日本武術,日本武術用於讓對手的動作轉向自己。

安全研究人員解釋說,這種方法是基於驗證時間對使用時間的脆弱性。具體來說,防毒解決方案將首先確定檔案是惡意的,然後將其刪除。這裡利用的缺陷包括在偵測到惡意軟體後插入替代路徑,然後導致刪除合法檔案來取代惡意檔案。系統檔案因此可以成為目標。

六種易受攻擊的防毒軟體,五種不要被愚弄

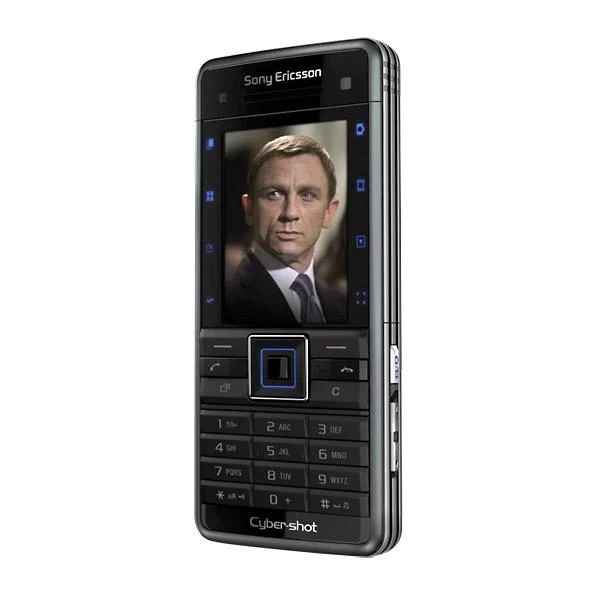

為了測試防護軟體的漏洞,Or Yair 針對 Windows 上的 11 款防毒工具進行了漏洞測試:微軟衛士、Microsoft Defender for Endpoint、SnetinelOne EDR、TrendMicro Apex One、Avast Antivirus、AVG防毒軟體、帕洛阿爾托 XDR、Cylance、CrowdStrike、麥卡菲等比特衛士。如下圖所示,前六種防毒軟體“落入了陷阱”安全突破。

以前未利用的漏洞(零日)這導致 2022 年 7 月至 8 月期間出現系統漏洞。因此,我們鼓勵上述防毒軟體的所有使用者檢查他們是否正在利用最新的更新。

「擦拭器」並不新鮮,並且經常被各國用於網路戰。的方法安全突破我們的目的是設計一種下一代惡意軟體,能夠刪除任何系統文件,而無需實現任何程式碼,從而使其無法被檢測到。研究人員成功發現了駭客將無法再利用的 0day 漏洞。

- 發現:我們對最佳防毒軟體的比較

該漏洞影響了超過 50% 的經過測試的防毒軟體,導致全球數億台設備暴露。安全突破回顧說,並非所有防毒解決方案都可以進行測試,他們的研究結果應該對開發這些保護解決方案的公司起到警示作用。積極主動的方法是無休止競賽的一部分越來越有創意的駭客。

來源 : 安全突破