แฮกเกอร์ชาวรัสเซียรายนี้ได้สร้างอาณาจักรด้วยการปกปิดข้อมูลบัตรธนาคาร แต่เนื่องจากเขาไม่เคารพหลักการรักษาความปลอดภัยขั้นพื้นฐาน เจ้าหน้าที่สืบสวนจึงจับตัวเขาได้ ปัจจุบันเขากำลังรับโทษจำคุก 27 ปี

หากคุณสนใจในโลกของอาชญากรรมในโลกไซเบอร์ คุณอาจรู้จักชื่อ Roman Seleznev เป็นเวลากว่าสิบปีที่พลเมืองรัสเซียคนนี้เป็นหัวหน้าของอาณาจักร "การทำบัตร" ซึ่งหมายถึงการขโมยและปกปิดข้อมูลบัตรธนาคาร ชายผู้นี้ถูกจับกุมเมื่อวันที่ 5 กรกฎาคม 2014 ในมัลดีฟส์ และถูกดำเนินคดีเมื่อหนึ่งปีที่แล้ว และนับตั้งแต่นั้นมาก็ได้รับโทษจำคุก 27 ปี เมื่อคดีปิดลงแล้ว ผู้สืบสวนกระทรวงยุติธรรมสองคน ได้แก่ นอร์แมน บาร์โบซา และฮาโรลด์ ชุน ได้ใช้ประโยชน์จากการประชุมหมวกดำสหรัฐอเมริกา 2017เพื่อให้รายละเอียดมากมายเกี่ยวกับการสืบสวนที่ยาวนานและเหลือเชื่อนี้

ทุกอย่างเริ่มต้นในปี 2002 เมื่อโจรสลัดชื่อ “nCuX” ปรากฏตัวบนเว็บ เห็นได้ชัดว่ามีต้นกำเนิดมาจากรัสเซีย นามแฝง “nCuX” แปลว่า “คนใจร้อน” อาชญากรไซเบอร์รายนี้จะอุทิศตนให้กับการค้ามนุษย์ก่อนที่จะเชี่ยวชาญการปกปิดข้อมูลบัตรธนาคารในปี 2548 โดยเฉพาะข้อมูลของพลเมืองอเมริกัน ความสำเร็จที่เพิ่มขึ้นของ nCuX ดึงดูดความสนใจของผู้บังคับใช้กฎหมายทั่วมหาสมุทรแอตแลนติก ในปี 2009 พวกเขาติดต่อกับหน่วยสืบราชการลับของรัสเซีย FSB โดยหวังว่าจะได้รับข้อมูลเกี่ยวกับอันธพาลรายนี้ การประชุมจะจัดขึ้นในเดือนพฤษภาคม แต่ไม่มีอะไรน่าสนใจเกิดขึ้น ในทางตรงกันข้าม สองเดือนต่อมา nCuX ก็หายไปจากเว็บโดยไม่ทิ้งร่องรอยไว้ จะมีคนในตำแหน่งที่ดีคอยตักเตือนเขาไหม?

ของเสียคุณภาพพรีเมียม

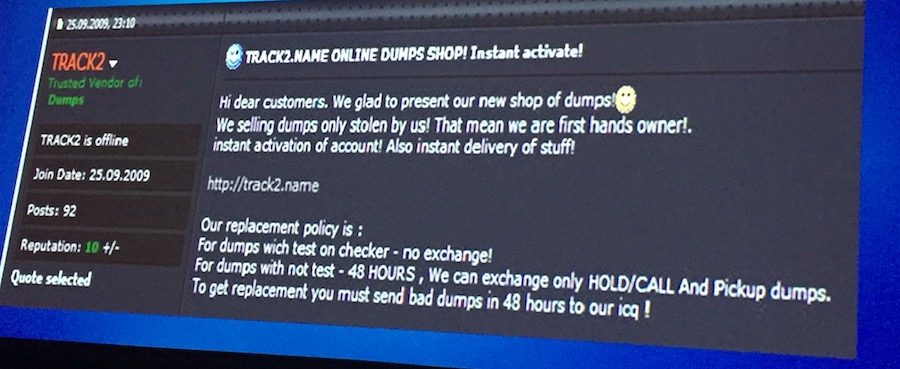

ไม่กี่เดือนต่อมา มีร่างใหม่สองตัวปรากฏขึ้นในฟอรัมการสาง "Track2" และ "Bulba" เพิ่งสร้างขึ้นมา บัญชีของพวกเขาได้รับการติดแท็ก "ผู้ขายที่เชื่อถือได้" แล้ว ซึ่งเป็นข้อพิสูจน์ว่าคนเหล่านี้เป็นที่รู้จักในอุตสาหกรรมแล้ว ความเชี่ยวชาญของพวกเขา? การขาย "การทิ้ง" (เช่น สำเนา) ข้อมูลบัตรธนาคารมือแรก ตามลำดับบนเว็บไซต์ track2.name และ bulba.cc“เราขายแต่ขยะที่เราขโมยมาเองเท่านั้น”, เตือน Track2 ในข้อความ ในเวลาเดียวกัน หน่วยงานบังคับใช้กฎหมายตั้งข้อสังเกตว่าการแฮ็กคอมพิวเตอร์ ณ จุดขายเพิ่มขึ้นระหว่างเดือนพฤศจิกายน 2553 ถึงกุมภาพันธ์ 2554 เหยื่อมีจำนวนหลายสิบรายและส่วนใหญ่เป็นร้านอาหาร ได้แก่ Schlotzsky's Deli, Broadway Grill, Jet's Pizza, Extreme Pizza , Mountain Mike's Pizza , คาซ่า มีอา…

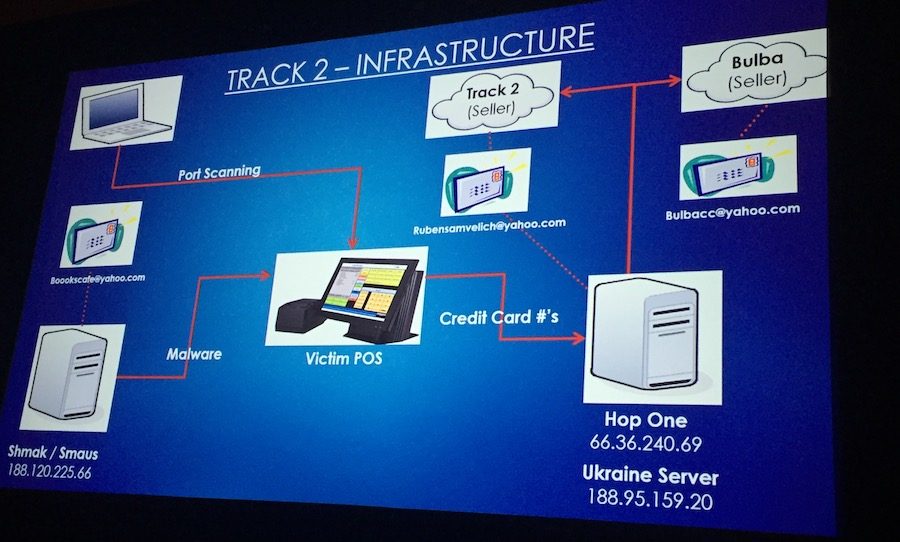

การโจรกรรมทั้งหมดนี้ในความเป็นจริงแล้วเป็นผลงานของ Track2 และ Bulba และเบื้องหลังนามแฝงทั้งสองนี้ได้ซ่อนบุคคลคนเดียวกันไว้: Roman Seleznev การระบุตัวตนเป็นไปได้ด้วยข้อผิดพลาดร้ายแรงหลายครั้ง โดยเริ่มจากการใช้ที่อยู่ Yahoo เพื่อจดทะเบียนชื่อโดเมนของไซต์ขายทั้งสองแห่ง การสืบสวนทางนิติเวชของเครื่องที่ติดไวรัสและการวิเคราะห์บัญชีอีเมลเหล่านี้สามารถเปิดเผยสถาปัตยกรรมทางเทคนิคพื้นฐานที่ใช้สำหรับการขโมยข้อมูลเหล่านี้ได้อย่างรวดเร็ว เจ้าหน้าที่สืบสวนค้นพบการมีอยู่ของเซิร์ฟเวอร์หลายแห่งและบัญชีอีเมล Yahoo อื่นๆ อย่างเห็นได้ชัด“สถาปัตยกรรมไม่ได้ซับซ้อนมากนัก เราไม่ได้อยู่ในบ็อตเน็ตหลายระดับ มันธรรมดามาก”นอร์แมน บาร์โบซา อธิบาย

ข้อผิดพลาดใหญ่ประการที่สองคือการใช้เซิร์ฟเวอร์เหล่านี้และบัญชีอีเมลเหล่านี้เพื่อวัตถุประสงค์ส่วนตัว เช่น เพื่อเติมเงินในบัญชี Paypal สั่งซื้อช่อดอกไม้ หรือจองตั๋วเครื่องบิน เป็นผลให้ผู้ตรวจสอบสามารถระบุบุคคลที่ซ่อนตัวอยู่ในเงามืดได้อย่างง่ายดายผ่านทางอีเมล“แฮกเกอร์ในปัจจุบันระมัดระวังมากขึ้นและทำทุกอย่างเพื่อแยกโปรไฟล์การใช้งานของพวกเขา”ระบุแฮโรลด์ชุน

ในเดือนมีนาคม 2554 มีการฟ้องร้องและหน่วยงานของรัฐบาลกลางรอจังหวะที่เหมาะสมที่จะจับกุมเขา จุดพลิกผันที่น่าทึ่ง: เมื่อวันที่ 28 เมษายน 2554 Roman Seleznev อยู่ที่ร้านกาแฟ Argana ใน Marrakech ในเวลาเดียวกันกับที่ผู้ก่อการร้าย AQIM จุดชนวนระเบิดของพวกเขา Roman Seleznev ได้รับบาดเจ็บและส่งตัวกลับรัสเซีย ซึ่งปฏิเสธที่จะส่งผู้ร้ายข้ามแดน หัวหน้าไซเบอร์ปิดร้านการ์ดของเขาและหายไปจากเว็บอีกครั้ง

แต่ความเป็นธรรมชาติก็กลับมาอย่างรวดเร็ว ในปี 2013 ชายผู้นี้เริ่มต้นเว็บไซต์ทำบัตรแห่งใหม่โดยใช้นามแฝง 2PAC และสร้างรายได้มหาศาลเพราะเขาไม่เพียงแต่ขายข้อมูลของตัวเองเท่านั้น แต่ยังขายของเพื่อนร่วมงานพร้อมทั้งเก็บเปอร์เซ็นต์อีกด้วย“ไซต์ของเขารั่วไหลข้อมูลที่ถูกขโมยจำนวนมาก โจรสลัดการ์ดที่ใหญ่ที่สุดมาที่บ้านของเขา เขาภูมิใจที่ได้ราคาขายต่อที่ดีที่สุด”ขีดเส้นใต้นอร์แมน บาร์โบซา ในทางหนึ่ง Roman Seleznev กลายเป็นเจ้าพ่อที่แท้จริงของการสาง

รหัสผ่าน: “ochko123”

จู่ๆ ดารานำโชคของเขาก็จากเขาไปเมื่อวันที่ 5 กรกฎาคม 2014 เมื่อเขาถูกเจ้าหน้าที่หน่วยสืบราชการลับของสหรัฐฯ จับที่มัลดีฟส์ และนำตัวมานู มิลิทารีไปยังสหรัฐอเมริกา แล็ปท็อปของเขายังถูกยึดด้วย ซึ่งจะส่งผลร้ายแรงต่อเขาตามกฎหมายเนื่องจากมีฐานข้อมูลข้อมูลบัตรธนาคารมากกว่า 1.7 ล้านรายการ แน่นอนว่าเครื่องได้รับการป้องกันด้วยรหัสผ่าน แต่นี่คือข้อผิดพลาดใหญ่ประการที่สามของ Roman Seleznev ซึ่งง่ายเกินไปที่จะคาดเดา เป็นอันเดียวกับที่เขาใช้อยู่แล้วในไซต์อื่นและปรากฏในอีเมลบางฉบับจากบัญชี Yahoo ของเขา กล่าวคือ: “ochko123” แม้ว่าหน่วยงานบังคับใช้กฎหมายจะไม่สามารถเข้าถึงอีเมลได้ แต่ในที่สุดพวกเขาก็ค้นพบมันผ่านการโจมตีด้วยพจนานุกรมแบบง่ายๆ ตามที่นักวิจัยระบุว่า "ochko" เป็นชื่อทั่วไปของรัสเซียและหมายถึง "ไอ้"

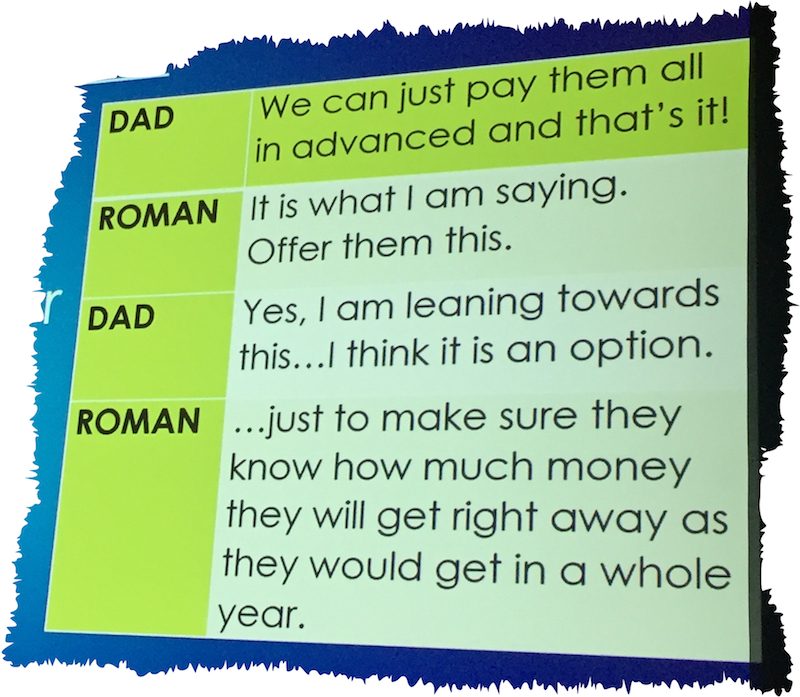

แม้จะมีองค์ประกอบทั้งหมดนี้ขัดขวางเขา แต่การทดลองที่ตามมาก็ไม่ใช่เรื่องง่าย กระทรวงยุติธรรมกำลังเผชิญกับความพยายามทำลายเสถียรภาพทางการเมืองและการทูต วาเลรี เซเลซเนฟ บิดาของเขาเป็นสมาชิกรัฐสภารัสเซียและมีอิทธิพลอยู่บ้าง แต่พ่อก็ไม่ทำลูกไม้เหมือนกัน ความคิดแรกของเขาที่จะช่วยลูกชายคือพยายามซื้ออัยการด้วยสินบน น่าเสียดายสำหรับเขา ความคิดที่ยอดเยี่ยมนี้พบได้ในเวลาไม่กี่นาทีจากการแตะโทรศัพท์

เมื่อเผชิญกับทางตันนี้ Roman Seleznev จึงใช้กลยุทธ์การป้องกันอีกอย่างหนึ่ง ซึ่งน่าประหลาดใจมากอีกครั้ง เขาให้เหตุผลว่าข้อมูลทั้งหมดนี้ไม่ได้มาจากเขา แต่ถูกประดิษฐ์และปลูกฝังโดยบุคคลที่สาม อาจเป็นรัฐบาลอเมริกัน และเขายังมีข้อโต้แย้งทางเทคนิค ไฟล์หลายพันไฟล์ในแล็ปท็อปของเขามีวันที่แก้ไขอย่างน่าประหลาดหลังการจับกุมของเขา ตามที่เขาพูด พิสูจน์ได้ว่าเครื่องจักรถูกควบคุม แต่ความจริงแตกต่างออกไปมาก“เจ้าหน้าที่ที่ยึดแล็ปท็อปลืมปิดเครื่อง ผลลัพธ์: ระบบแท็บเล็ต-พีซีแบบไฮบริดซึ่งใช้ Windows 8 ติดตั้งการอัปเดตอย่างต่อเนื่อง ทำให้เกิดการเปลี่ยนแปลงวันที่ทั้งหมดนี้ »ฮาโรลด์ ชุน อธิบาย

ข้อผิดพลาดในขั้นตอนนี้ทำให้กระทรวงยุติธรรมต้องดำเนินการศึกษาทางนิติวิทยาศาสตร์เพิ่มเติมทั้งหมดเพื่อพิสูจน์ว่าไม่มีการบิดเบือน ในที่สุดคณะลูกขุนก็เชื่อมั่น และผู้สืบสวนก็สามารถเก็บเกี่ยวผลจากการทำงานมาหลายปีได้ในที่สุด แม้ว่าต่อจากนี้ไปพวกเขาจะไม่สามารถเดินทางไปรัสเซียได้อีกต่อไป รัฐบาลปูตินประกาศให้บุคคลเหล่านี้ไม่มีตัวตน

🔴 เพื่อไม่ให้พลาดข่าวสารจาก 01net ติดตามเราได้ที่Google ข่าวสารetวอทส์แอพพ์-