อาชญากรไซเบอร์มีกลยุทธ์และยุทธวิธีมากมายให้เลือกใช้เพื่อแฮ็กบัญชี ด้วยวิธีการเหล่านี้ แฮกเกอร์จึงสามารถยึดชื่อผู้ใช้และรหัสผ่านของคุณได้ในเวลาอันสั้น เราอธิบายให้คุณฟังว่าโจรสลัดบรรลุเป้าหมายได้อย่างไร

ในการประชุมที่กรุงเอเธนส์แคสเปอร์สกี้บริษัทรักษาความปลอดภัยทางไซเบอร์ของรัสเซีย กล่าวถึงแนวทางการโจมตีทางไซเบอร์แบบคลาสสิก ในระหว่างการนำเสนอหัวข้อ“Mission Impossible: แฮ็กข้อมูลในหนึ่งชั่วโมง”นักวิจัยด้านความปลอดภัยได้วาดภาพการโจมตีทางคอมพิวเตอร์ส่วนใหญ่ขึ้นมา

โดยทั่วไป,ทุกอย่างเริ่มต้นด้วยข้อมูลรั่วไหล- เพื่อวางแผนการดำเนินการ อาชญากรไซเบอร์จะต้องค้นหาวิธีขโมยข้อมูลประจำตัวก่อน ดังที่ Yuliya Novikova หัวหน้าฝ่ายวิเคราะห์และป้องกันร่องรอยทางดิจิทัลของ Kaspersky อธิบายว่า แฮกเกอร์ส่วนใหญ่กำลังมองหาช่องทางที่จะเข้าถึง“ชื่อผู้ใช้และรหัสผ่านคู่หนึ่ง”- ข้อมูลคู่นี้ทำให้บัญชีถูกบุกรุกได้

เป็นบัญชีที่ถูกบุกรุกซึ่งทำหน้าที่เป็นจุดเริ่มต้นต่อการโจมตีทางไซเบอร์ทั้งหมด นี่เป็นตัวอย่างกรณีที่บริษัทพบว่าตัวเองตกเป็นเป้าของอาชญากรไซเบอร์ เพียงแค่บัญชีเดียวที่ถูกแฮ็ก โครงสร้างพื้นฐานทั้งหมดก็จะถูกคุกคาม นี่คือสิ่งที่เกิดขึ้นในระหว่างแฮ็ค LastPassซึ่งเป็นผู้จัดการรหัสผ่านรายใหญ่ ณ สิ้นปี 2565 แฮกเกอร์จัดการเพื่อยึดตัวระบุระดับมืออาชีพของวิศวกรบริษัทผ่านคอมพิวเตอร์ส่วนบุคคลของเขา

“หากอาชญากรไซเบอร์มีชื่อผู้ใช้และรหัสผ่านที่ถูกต้อง พวกเขาสามารถเข้าถึงบริษัท ทรัพยากร โครงสร้างพื้นฐาน ปรับใช้การโจมตีหรือเปิดแรนซัมแวร์ได้”อธิบาย Yuliya Novikova

อ่านเพิ่มเติม:หนึ่งในการโจมตีทางไซเบอร์ที่เลวร้ายที่สุดในปี 2024 เกิดขึ้นจากความประมาทเลินเล่ออย่างไม่น่าเชื่อ

มัลแวร์ที่ดูดข้อมูลของคุณ

แฮกเกอร์มีกลยุทธ์หลายอย่างเพื่อบรรลุเป้าหมาย ประการแรก แฮกเกอร์สามารถปรับใช้ได้ยกเลิกมัลแวร์ประเภท infostealerบนคอมพิวเตอร์ของเป้าหมาย ไวรัสเหล่านี้ได้รับการตั้งโปรแกรมให้กู้คืนข้อมูลจำนวนมหาศาลจากเครื่องที่ติดไวรัส อาชญากรไซเบอร์บางครั้งใช้มัลแวร์นี้เป็นจำนวนมาก เช่นเดียวกับอวนจับปลาขนาดใหญ่ โดยหวังว่าจะรวบรวมข้อมูลอันมีค่าจากคอมพิวเตอร์จำนวนมาก

“คุณไม่สังเกตเห็นอะไรเลย คุณยังคงใช้อุปกรณ์ของคุณตามปกติ แต่ InfoSealer จะกู้คืนรายการคีย์บอร์ดทั้งหมดของคุณ […] มันสามารถขโมยข้อมูลของคุณจากเบราว์เซอร์ การเข้าสู่ระบบทั้งหมดที่คุณเก็บไว้ในเบราว์เซอร์สามารถถูกขโมยโดยเครื่องมือ InfoSealer มันยังดึงข้อมูลจากโฮมไดเร็กตอรี่ของคุณ ดังนั้นไฟล์ส่วนตัวทั้งหมดของคุณจึงสามารถถูกบุกรุกโดย InfoStealer ได้”, สรุปนักวิเคราะห์

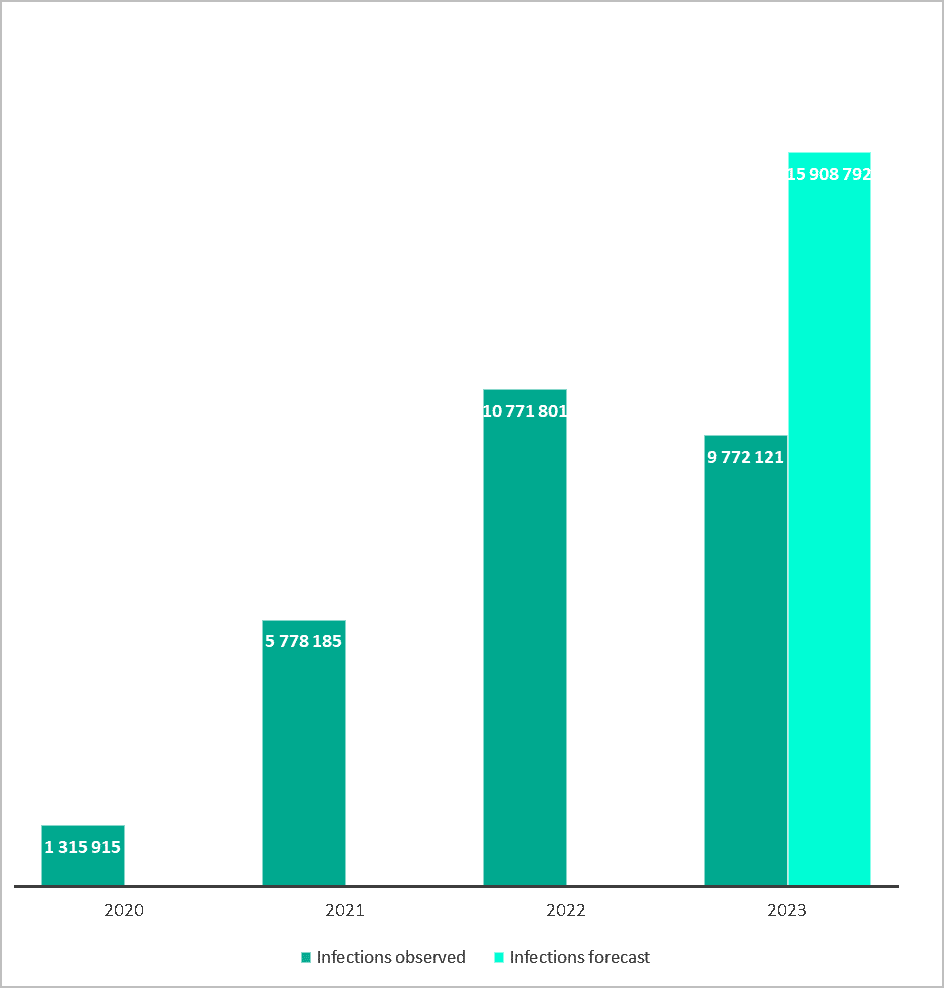

ในระหว่างการสืบสวน Kaspersky พบว่ามีไวรัสที่ถือว่าเป็นขโมยข้อมูลในการฟื้นตัวอย่างแข็งแกร่ง- เมื่อปีที่แล้ว อุปกรณ์เกือบสิบล้านเครื่องติดไวรัสจากกลุ่มขโมยข้อมูลสังคมรัสเซีย- ซึ่งเพิ่มขึ้น 643% ในช่วงเวลาสามปี โดยเฉลี่ยแล้ว อาชญากรไซเบอร์จะขโมยของ“ข้อมูลรับรองการเข้าสู่ระบบ 50.9 ต่ออุปกรณ์ที่ติดไวรัส”-

มัลแวร์ Infostealer ยังเป็นที่มาของของการแฮ็กที่สำคัญที่สุดของปี 2024- ต้องขอบคุณไวรัสที่แพร่กระจายบนคอมพิวเตอร์มานานหลายปีทำให้แฮกเกอร์ได้รับตัวระบุของลูกค้า Snowflake หลายร้อยราย, ยักษ์เมฆ ด้วยข้อมูลประจำตัว พวกเขาบุกรุกบัญชีของบริษัทมากกว่า 150 แห่ง และเข้าถึงข้อมูลที่เป็นความลับที่เก็บไว้ทางออนไลน์

กลยุทธ์ในการถอดรหัสรหัสผ่านของคุณ

นอกจากนี้ อาชญากรไซเบอร์บางคนพยายามเจาะเข้าไปในบัญชีด้วยวิธีที่ตรงไปตรงมาและโหดร้ายยิ่งขึ้น ด้วยความช่วยเหลือของซอฟต์แวร์อัตโนมัติ แฮกเกอร์จะทดสอบชุดค่าผสมทั้งหมดเพื่อคาดเดารหัสของคุณ มันคือรวมถึงกรณีของ AI บางตัวด้วย- ยิ่งรหัสผ่านของคุณเรียบง่ายเท่าไร อัลกอริธึมที่แฮกเกอร์ใช้ก็จะยิ่งบรรลุเป้าหมายเร็วขึ้นเท่านั้น

อาชญากรไซเบอร์ยังสามารถกำหนดรหัสผ่านตามรหัสที่เข้ารหัสซึ่งบริษัทต่างๆ เก็บไว้บนเซิร์ฟเวอร์ได้อีกด้วย เพื่อปกป้องผู้ใช้ บริษัทส่วนใหญ่ประสบปัญหาในการเข้ารหัสรหัสผ่านของตน รหัสผ่านที่เข้ารหัสคือรหัสผ่านที่ถูกแปลงเป็นชุดอักขระที่ไม่สามารถเข้าใจได้โดยใช้อัลกอริธึมการเข้ารหัส กระบวนการนี้ซึ่งมักเรียกว่าการเข้ารหัส จะปกป้องรหัสผ่านโดยการทำให้ใครก็ตามที่ไม่มีคีย์ถอดรหัสไม่สามารถอ่านได้

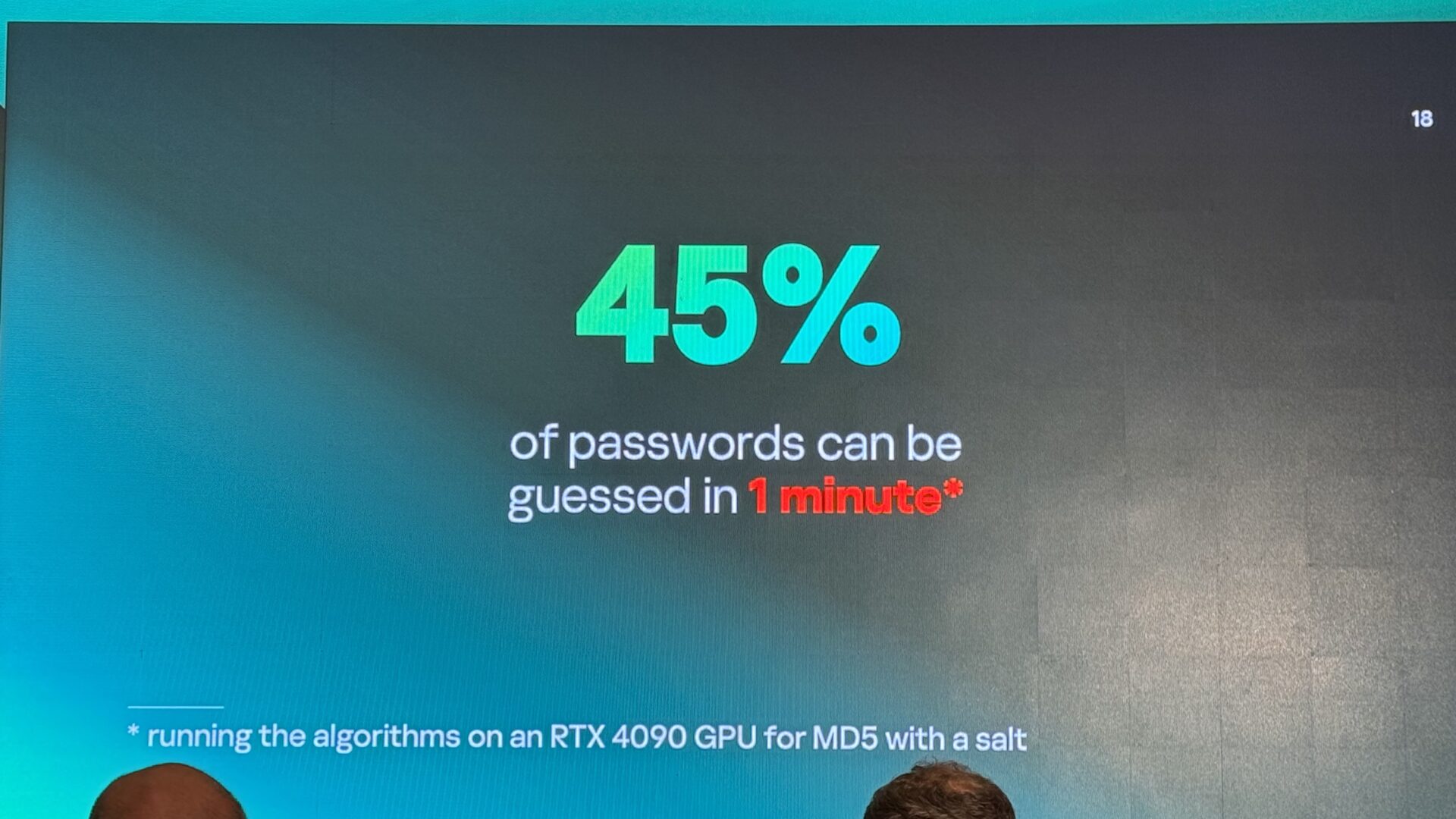

ในกระบวนการนี้ Kaspersky ก็วาดขึ้นมาด้วยข้อสังเกตที่น่าตกใจเกี่ยวกับความปลอดภัยของรหัสผ่านตัวเลข หากต้องการเดารหัสผ่านที่เข้ารหัสโดยไม่ต้องใช้คีย์ถอดรหัส คุณเพียงแค่ต้องมีการ์ดกราฟิกที่ค่อนข้างใหม่ เช่น RTX 4090 ของ Nvidia และเครื่องมือกู้คืนรหัสผ่าน hashcat โปรแกรมนี้ใช้กันอย่างแพร่หลายในการทดสอบความทนทานของโค้ด สามารถใช้ประโยชน์จากพลังของโปรเซสเซอร์กราฟิกเพื่อถอดรหัสรหัสผ่านได้อย่างรวดเร็ว

“พวกเขาไม่จำเป็นต้องซื้อ GPU มีบริการคลาวด์มากมายที่ใช้ประโยชน์จาก GPU แน่นอนว่าพวกเขาไม่ได้ออกแบบมาเพื่อสิ่งนี้ […] โดยทั่วไปแล้ว GPU ตามความต้องการเหล่านี้ให้บริการแก่ผู้ใช้สำหรับการเรียนรู้ของเครื่อง สำหรับการฝึกอบรม AI […] แต่จริงๆ แล้วในกรณีส่วนใหญ่ พวกเขาจะใช้สำหรับการโจมตีแบบ Brute Force”นักวิเคราะห์อธิบาย

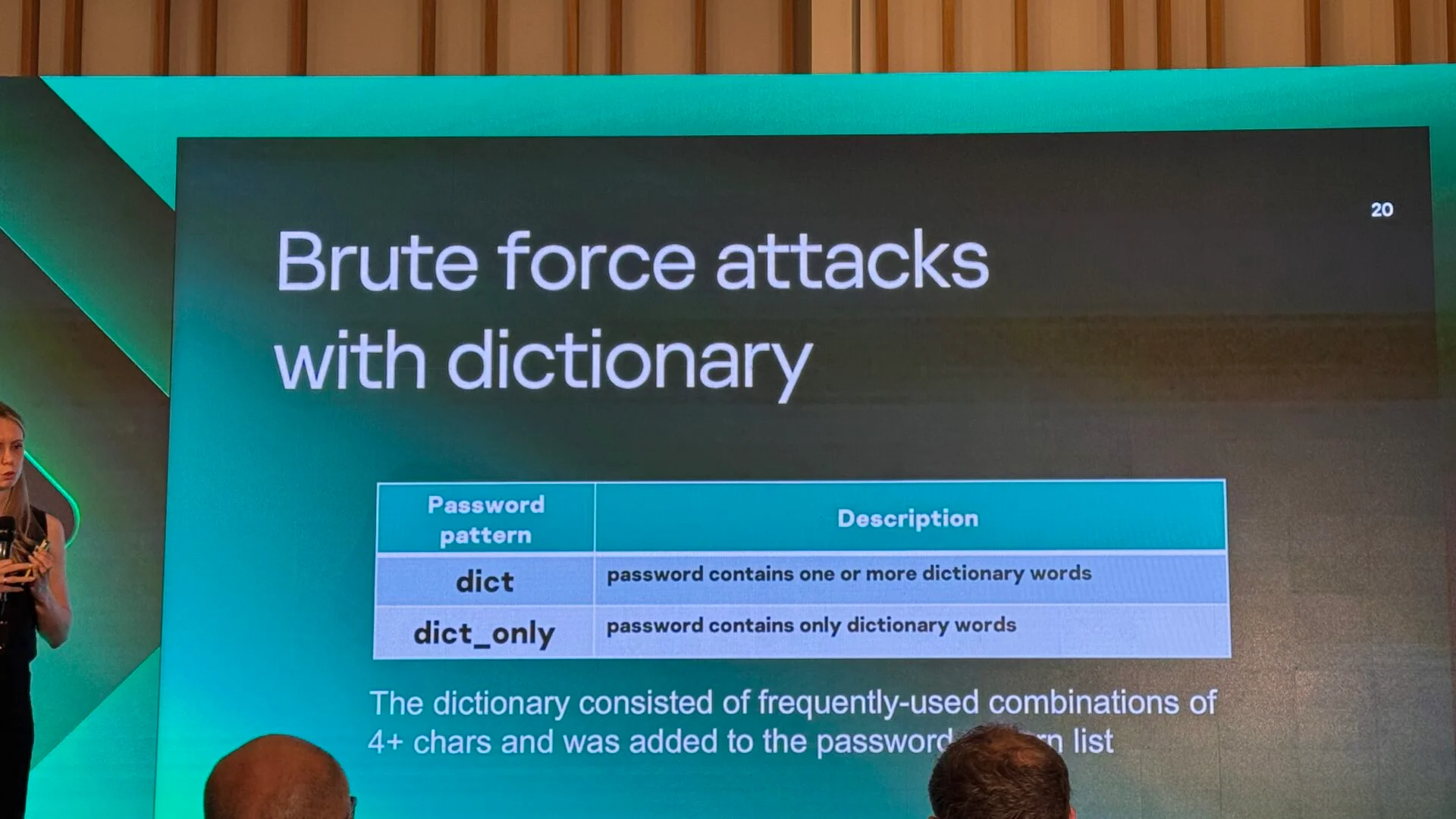

นอกจากการใช้กำลังดุร้ายแล้ว อาชญากรไซเบอร์ยังต้องพึ่งพาอีกด้วยการโจมตีพจนานุกรมซึ่งประกอบด้วยการป้อนรายการคำที่กำหนดไว้ล่วงหน้า กล่าวโดยสรุป แฮกเกอร์ทดสอบรหัสผ่านที่พบบ่อยที่สุด บ่อยเกินไป“ผู้ใช้ใช้คำในพจนานุกรม เช่นเดียวกับคำปกติ ในรหัสผ่าน เพื่อที่จะจดจำได้ดีขึ้น”,เสียใจกับ Yuliya Novikovaรายการรหัสผ่านที่ใช้บ่อยที่สุดทั่วโลกพิสูจน์แล้ว

ในที่สุด ผู้โจมตีก็สามารถติดอาวุธให้ตัวเองได้เช่นกัน“อัลกอริธึมการคาดเดาอันชาญฉลาด”- อัลกอริธึมเหล่านี้จะ“คำนวณความถี่ของการผสมอักขระต่างๆ และทำการเลือกจากชุดค่าผสมที่พบบ่อยที่สุดก่อนและลงไปจนถึงระดับที่หายากที่สุด”- Kaspersky อ้างถึงกลยุทธ์ประเภทนี้ว่า“วิธีการใช้กำลังอันชาญฉลาด”-

รหัสผ่านที่ถอดรหัสง่ายเกินไป

ตามที่นักวิจัยชาวรัสเซียกล่าวว่ามีความจำเป็น“น้อยกว่าหนึ่งชั่วโมง”ที่จะแตก“เกือบหกในสิบรหัสผ่าน”ด้วยกลยุทธ์เหล่านี้ ที่แย่กว่านั้นคือ 45% ของ“เราวิเคราะห์รหัสผ่านในโลกแห่งความเป็นจริง 193 ล้านรหัส”ไม่เกินหนึ่งนาที

ในความเป็นจริงมีเพียง 23% ของรหัสที่ Kaspersky ที่ศึกษาเท่านั้นที่สามารถเป็นได้“ถือว่าแข็งแกร่งจริงๆ”- รหัสผ่านเหล่านี้ถือว่ามีความยืดหยุ่นเนื่องจากใช้เวลาคาดเดามากกว่าหนึ่งปี เมื่อแฮกเกอร์จัดการถอดรหัสรหัสผ่านได้ ผู้ใช้อาจจะเปลี่ยนรหัสผ่านไปแล้ว ไม่ว่าในกรณีใด นี่คือคำแนะนำของผู้เชี่ยวชาญซึ่งแนะนำให้เปลี่ยนทุกๆ หกเดือน

เมื่อแฮกเกอร์ได้รับข้อมูลประจำตัวของคุณแล้ว เขาจะสามารถเจาะบัญชีออนไลน์ของคุณได้... เว้นแต่คุณจะสละเวลาเพื่อกำหนดค่าการรับรองความถูกต้องด้วยสองปัจจัย- กระบวนการรักษาความปลอดภัยนี้เกี่ยวข้องกับการเพิ่มปัจจัยการรับรองความถูกต้องที่สองเพื่อเข้าถึงบัญชีของคุณ นอกเหนือจากรหัสผ่านปกติแล้ว คุณต้องระบุรหัสที่ได้รับทาง SMS อีเมล หรือที่สร้างโดยแอปพลิเคชัน ระบบนี้เป็นอุปสรรคสำคัญสำหรับโจรสลัด น่าเสียดายที่แฮกเกอร์พบวิธีการดังกล่าวแล้วข้ามการรับรองความถูกต้องซ้ำซ้อนโดยใช้ยกเลิกหุ่นยนต์ OTP(รหัสผ่านแบบใช้ครั้งเดียว) บอทนี้ออกแบบมาเพื่อติดต่อกับเหยื่อและโน้มน้าวให้พวกเขาแจ้งรหัสยืนยันตัวตน

“บอท OTP ทำการโทรในระหว่างนั้นมันจะถามคำถามคุณหรือแกล้งทำเป็นองค์กร ระบบจะขอให้คุณพิมพ์รหัสนี้โดยตรงบนปุ่มกดระหว่างการโทร หุ่นยนต์ได้รับรหัสนี้และส่งไปยังอาชญากรไซเบอร์ »สรุป Yuliya Novikova ซึ่งเน้นย้ำว่าหุ่นยนต์เหล่านี้ดูแลกระบวนการทั้งหมดสำหรับอาชญากรไซเบอร์ที่ไม่“ไม่เพียงแต่สร้างสรรค์มาก แต่ยังขี้เกียจอีกด้วย”-

ด้วยการรวมกลยุทธ์เหล่านี้เข้าด้วยกัน อาชญากรไซเบอร์สามารถทำได้ควบคุมการโจมตีทางไซเบอร์ในเวลาที่บันทึก- นี่คือเหตุผลที่เราแนะนำให้คุณเลือกรหัสผ่านอย่างระมัดระวังเพื่อป้องกันไม่ให้แฮกเกอร์โจมตีคุณ ในการเลือกรหัสผ่านที่ดีและปลอดภัยอย่างแท้จริง เราขอแนะนำให้คุณเลือกเดอลองโค้ดคอมเพล็กซ์ซึ่งผสมผสานตัวละครต่างๆ เพื่อความสะดวก อย่าลังเลที่จะหันไปใช้เครื่องมือสร้างรหัสผ่าน

🔴 เพื่อไม่ให้พลาดข่าวสารจาก 01net ติดตามเราได้ที่Google ข่าวสารetวอทส์แอพพ์-