กลุ่มนักวิจัยสามารถสร้างไฟล์ PDF สองไฟล์ที่สร้างลายนิ้วมือเข้ารหัสเดียวกันกับอัลกอริธึมการแฮช SHA-1 ครั้งแรกของโลกที่ต้องใช้พลังการประมวลผลจำนวนมาก

ในโลกอันแสนอบอุ่นของนักเข้ารหัส ทุกคนรู้ดีว่ามันเป็นเพียงเรื่องของเวลาเท่านั้น ช่วงเวลาแห่งโชคชะตามาถึงแล้ว: ฟังก์ชันแฮชการเข้ารหัส SHA-1 ถูกทำลายลงอย่างแน่นอนโดยกลุ่มนักวิจัยจากสถาบันการวิจัยของ GoogleetCWI อัมสเตอร์ดัม-

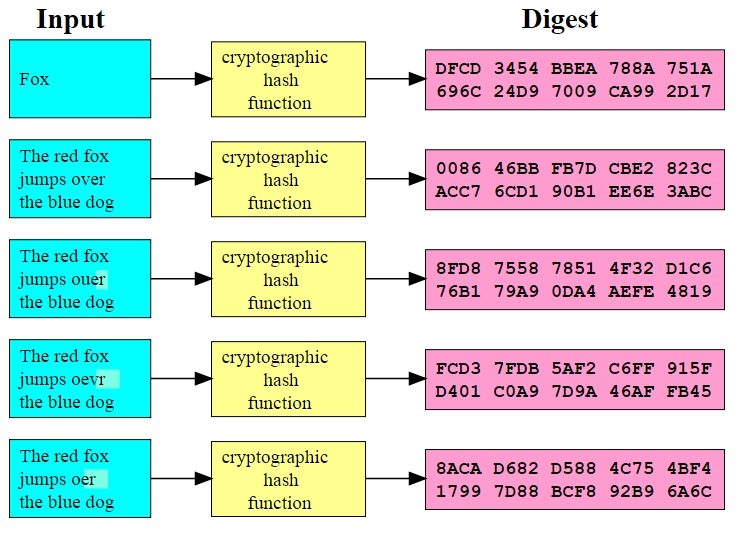

การแฮชแบบเข้ารหัสเป็นองค์ประกอบสำคัญในระบบรักษาความปลอดภัยคอมพิวเตอร์ ช่วยให้สามารถสร้างลายนิ้วมือที่ไม่ซ้ำกันในขนาดคงที่จากข้อมูลจำนวนเท่าใดก็ได้ซึ่งไม่สามารถคาดเดาข้อมูลต้นฉบับได้ สิ่งนี้มีประโยชน์อย่างยิ่งในแอปพลิเคชันที่หลากหลาย เช่น การสื่อสารที่เข้ารหัส (TLS, SSL), ลายเซ็นอิเล็กทรอนิกส์, ระบบสำรองข้อมูล, ธุรกรรมทางธนาคาร ฯลฯ ตัวอย่างเช่น บริการบนเว็บส่วนใหญ่ใช้แฮชรหัสผ่านเพื่อตรวจสอบสิทธิ์ผู้ใช้

สร้างขึ้นในปี 1995 โดย NSA อัลกอริธึม SHA-1 เป็นหนึ่งในฟังก์ชันแฮชหลักที่ใช้ทั่วโลกมายาวนาน ตั้งแต่ปี 2548 นักวิจัยเริ่มชี้ให้เห็นข้อบกพร่องที่อาจเกิดขึ้นในระบบนี้และพัฒนาการโจมตี สิ่งเหล่านี้ยังคงเป็นทฤษฎีเนื่องจากต้องใช้พลังการประมวลผลที่ไม่สามารถบรรลุได้ แต่เนื่องจากประสิทธิภาพของคอมพิวเตอร์ยังคงเพิ่มขึ้นอย่างต่อเนื่อง NIST ซึ่งเป็นองค์กรมาตรฐาน จึงแนะนำอย่างเป็นทางการว่าอย่าใช้ SHA-1 อีกต่อไปในปี 2554

นักวิจัยจาก Google Research และ CWI Amsterdam เพิ่งตอกตะปูลงในโลงศพของอัลกอริทึมนี้โดยดำเนินการ "การชนกันของการเข้ารหัส" เป็นครั้งแรก กล่าวอีกนัยหนึ่ง พวกเขาสามารถสร้างไฟล์ PDF สองไฟล์ที่แตกต่างกันซึ่งสร้างลายนิ้วมือเดียวกัน ดังนั้นจึงพิสูจน์ให้เห็นถึงช่องโหว่อย่างเป็นรูปธรรม การโจมตีนี้เรียกว่า SHAttered ตัวอย่างเช่น อนุญาตให้ใช้ลายเซ็นอิเล็กทรอนิกส์เดียวกันในเอกสารสองฉบับที่ต่างกัน ซึ่งเป็นการเปิดประตูสู่กลโกงต่างๆ นักวิจัยจะเปิดเผยซอร์สโค้ดของการโจมตีภายใน 90 วัน จากนั้น ทุกคนจะสามารถสร้างไฟล์ PDF คู่กันโดยใช้ลายนิ้วมือ SHA-1 เดียวกันได้

การสร้างความขัดแย้งนี้ไม่ใช่เรื่องง่าย ใช้เวลาทำซ้ำ SHA-1 มากกว่า 9 พันล้านครั้ง ซึ่งสอดคล้องกับพลังการประมวลผลเทียบเท่ากับ CPU ที่ทำงานเป็นเวลา 6,500 ปี และ GPU เป็นเวลา 110 ปี เนื่องจากการโจมตีครั้งนี้มีขั้นตอนการคำนวณที่แตกต่างกันสองขั้นตอน รายละเอียดทางคณิตศาสตร์ที่เกี่ยวข้องกับการคำนวณนี้ระบุไว้ใน กบทความทางวิทยาศาสตร์- งานนี้ดำเนินการอย่างเป็นรูปธรรมบนเครือข่ายเซิร์ฟเวอร์ของ Google ระยะแรกอาศัยชิป Xeon E5-2650v3 ที่โอเวอร์คล็อกที่ 2.3 GHz ในระยะที่สอง นักวิจัยใช้ชิปกราฟิก nVidia Tesla K20/K40/K80

35% ของเว็บไซต์ยังคงใช้ SHA-1

นอกเหนือจากด้านที่น่าประทับใจแล้ว การโจมตีที่ประสบความสำเร็จนี้ยังแสดงให้เห็นว่าระบบที่ยังคงใช้ SHA-1 นั้นไม่ปลอดภัยอีกต่อไป แม้ว่าผู้เล่นรายใหญ่ส่วนใหญ่เช่น Google, Microsoft, Mozilla หรือ Facebook จะแบน SHA-1 จากผลิตภัณฑ์หรือบริการของตน แต่อัลกอริทึมก็ยังคงแพร่หลายอยู่ ตามภัยคุกคาม35% ของเว็บไซต์ยังคงใช้ใบรับรองแบบ SHA-1 นี่เป็นกรณีของ 10% ของระบบการชำระเงินด้วยบัตรธนาคารด้วย ซอฟต์แวร์สนับสนุนการพัฒนา GIT IT ซึ่งใช้กันอย่างแพร่หลายโดยผู้เขียนโค้ดนั้นก็ใช้ SHA-1 เช่นกัน

ผู้ใช้ที่คิดว่าพวกเขากำลังจัดการกับไฟล์ระเบิดที่สร้างขึ้นโดยเฉพาะเพื่อเป็นส่วนหนึ่งของการโจมตีแบบชนกันสามารถตรวจสอบได้บนเว็บไซต์แตกเป็นเสี่ยง.ioที่สร้างขึ้นโดยนักวิจัยโดยเฉพาะ เพียงอัปโหลดไฟล์เพื่อความแน่ใจ เครื่องมือนี้อันที่จริง“ขึ้นอยู่กับแนวคิดของการต่อต้านการเข้ารหัสลับและสามารถตรวจจับการโจมตีการชนกันที่รู้จักหรือไม่ทราบจากไฟล์เดียวในคู่การชนกัน”อธิบายนักวิจัย ผู้ดูแลระบบ แนะนำว่าอย่าใช้ SHA-1 อีกต่อไป แต่ให้แทนที่ด้วยตัวที่สืบทอด เช่น SHA-3 หรือ SHA-256

🔴 เพื่อไม่พลาดข่าวสาร 01net ติดตามเราได้ที่Google ข่าวสารetวอทส์แอพพ์-