นักวิจัยได้แสดงให้เห็นว่าเราสามารถแย่งชิงวิธีการเผยแพร่ที่สงวนไว้สำหรับบริษัทและนักพัฒนาเพื่อแทนที่แอปด้วยมัลแวร์อย่างเงียบๆ

การแปลงแอปใดๆ บน iPhone หรือ iPad ให้เป็นมัลแวร์ที่ทรงพลังนั้นเป็นไปได้ แม้แต่ในอุปกรณ์ที่ไม่ได้เจลเบรคก็ตาม เนื่องจากมีข้อบกพร่องในกระบวนการติดตั้ง iOS และหากคุณต้องจัดการกับผู้ใช้ที่ขาดความระมัดระวัง

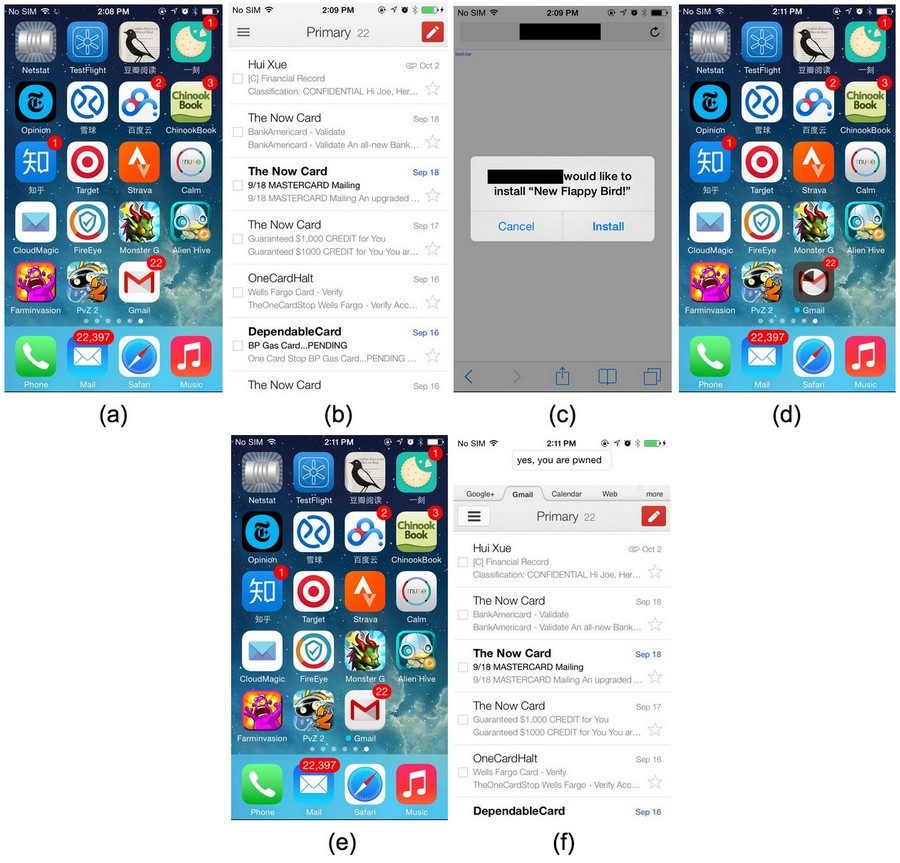

แท้จริงแล้ว นักวิจัยด้านความปลอดภัยของ FireEye ได้พิสูจน์แล้วว่าเป็นไปได้ที่จะใช้โหมดการเผยแพร่ที่สงวนไว้สำหรับนักพัฒนาหรือธุรกิจเพื่อติดตั้งแอปที่เป็นอันตรายซึ่งมีตัวระบุเดียวกันกับแอปจริง เช่น Gmail เป็นต้น ผลที่ตามมา: มัลแวร์ไม่เพียงแต่จะเข้ามาแทนที่แอปดั้งเดิมเท่านั้น แต่ยังจะสามารถเข้าถึงข้อมูลในเครื่องที่จะสร้างขึ้นอีกด้วย สถานการณ์การโจมตีนี้เรียกว่า "Mask Attack" ใช้ได้กับทุกโปรแกรม ยกเว้นโปรแกรมที่ติดตั้งไว้ล่วงหน้าบนอุปกรณ์โดย Apple

โหมดการแจกจ่ายพิเศษที่กล่าวถึงในที่นี้เรียกว่าการเตรียมใช้งานระดับองค์กร/นักพัฒนา ช่วยให้ธุรกิจและนักพัฒนาสามารถติดตั้งแอพ iOS ได้โดยไม่ต้องผ่าน Apple Store ปัญหาคือในกรณีนี้ ระบบ iOS ไม่ได้ดำเนินการควบคุมใบรับรองใด ๆ ที่ควรระบุแอปพลิเคชัน แอปที่เป็นอันตรายอาจมีตัวระบุ “com.google.gmail” โดยไม่ต้องมีใบรับรองที่ถูกต้องซึ่งแนบมาด้วย

นี่เป็นตัวอย่างที่นักวิจัยใช้ในการสาธิตวิดีโอด้วย วิดีโอดังกล่าวแสดงให้เห็นว่าผู้ใช้ได้รับ SMS พร้อมลิงก์ที่นำไปสู่ไซต์ที่เป็นอันตราย ซึ่งพวกเขาสามารถดาวน์โหลดแอปใหม่ “New Flappy Bird” ได้ ในความเป็นจริงสิ่งนี้จะเข้ามาแทนที่แอป Gmail และจะสามารถกู้คืนอีเมลที่แคชไว้ได้โทเค็นบัตรประจำตัว ฯลฯ ทุกอย่างเกิดขึ้นเหมือนในภาพยนตร์นิยายวิทยาศาสตร์เรื่อง Invasion of the Body Snatchers ที่ซึ่งมนุษย์ถูกแทนที่ด้วยเอเลี่ยนในขณะที่พวกเขาหลับ

แต่เราต้องไม่ยอมแพ้ต่อความตื่นตระหนก หากต้องการติดตั้งแอปพลิเคชันที่เป็นอันตราย ผู้ใช้จะต้องให้ความยินยอม หากเขาทำเช่นนั้นระบบจะถามเขาเมื่อเปิดแอปพลิเคชันว่าเขาต้องการเชื่อถือเครื่องมือแก้ไขนี้จริงๆ หรือไม่ จากนั้นเขาก็สามารถถอนการติดตั้งแอปพลิเคชันได้ และขอแนะนำดังนี้

คุณธรรมของเรื่องราวคือคุณไม่ควรเชื่อถือไซต์คลุมเครือที่เสนอให้ดาวน์โหลดแอป iOS เป็นการดีกว่าที่จะจำกัดตัวเองไว้ที่ App Store

แหล่งที่มา :

🔴 เพื่อไม่พลาดข่าวสาร 01net ติดตามเราได้ที่Google ข่าวสารetวอทส์แอพพ์-