安全公司检查点发现了一种名为Wapdropper的新恶意软件,该恶意软件通过恶意应用程序传播,并针对东南亚的用户。

一旦下载应用程序,恶意软件受害者就会收取昂贵的高级移动服务费用。这次攻击类似于2000年代后期流行的攻击。

Wapdropper恶意软件如何工作?

Check Point安全研究人员说,新的Android恶意软件是使用第三方应用商店的恶意应用程序收购的。一旦恶意软件通过,它将为用户注册高级电话号码,这为不同的服务收取了巨额费用。同时,有时需要一个验证码步骤才能最终确定订阅。

这将导致每月大量的电话账单,直到他们联系其移动提供商以提交有关该问题的报告或取消订阅的保费号。

这种攻击在2000年代后期变得流行,但随着智能手机的出现,后来消失了。但是,在网络攻击者发现仍有许多电话公司和现代电话仍使用较旧的WAP标准之后,它在2010年代初设法返回。

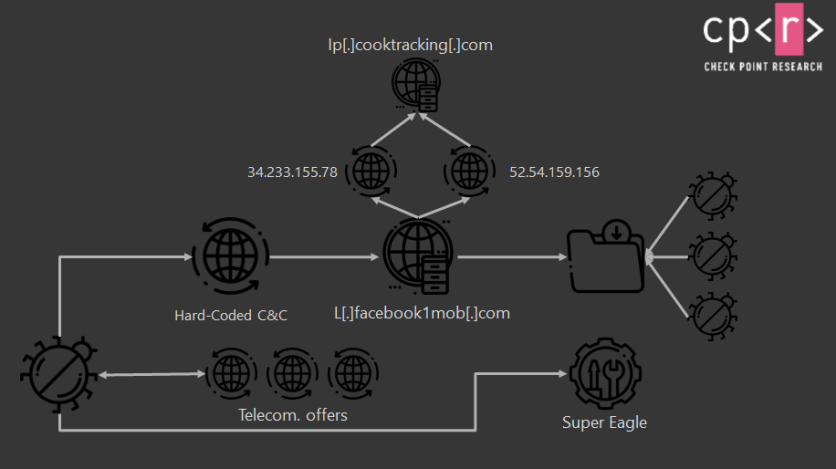

根据检查点,Wapdropper使用两个模块进行操作:滴管和实现实际WAP欺诈的组件。

第一个模块被包装在恶意应用程序中,这减少了恶意代码的指纹和大小。一旦受害者下载了这些应用程序并将它们安装在设备上,该模块将下载第二个组件,该组件将开始浪费用户。

来自东南亚的Wapdropper恶意软件攻击者

检查点研究人员声称,在检查此恶意软件计划中使用的高级电话号码后,网络犯罪分子可能来自马来西亚或泰国。他们也有可能与这些国家的人们合作。

研究人员说,这次攻击是一款数字游戏,其中通过高级利率服务进行了更多的呼叫,从而产生了更多的收入。 “除了不幸的骗局受害者外,每个人都赢了,”博客。

但是,Check Point移动研究经理Aviran Hazum警告说Wapdropper可能带来的未来风险。

Hazum告诉ZDNET

Hazum指出,这种多功能“滴管”可以偷偷地安装在受害者的手机上,然后下载其他恶意软件。这种移动感染模式是在2020年1月至7月之间看到的,当时“滴管”特洛伊木马构成了所有移动恶意软件攻击的一半,这些攻击感染了全球数亿人。他补充说,这种趋势预计将持续到2021年。

如何防止Wapdropper恶意软件

为了避免被Wapdropper恶意软件感染,检查点研究人员敦促用户仅从Google Play商店下载Android应用程序。

同时,安全研究人员还补充说,Wapdropper恶意软件是在“ Dolok”,“ AF”,“ AF”,“电子邮件”等应用程序中找到的,以及从Play商店外部下载和安装的“ Awesome Polar Fishing”游戏应用程序。尽管可能已经妥协了帐户,但检查点建议用户立即从其设备中删除这些应用程序。

这归技术时代拥有

由CJ Robles撰写