海盗并不缺乏访问我们的个人数据的想象力。今天,韩国黑客以他们所显示的绕过Google的安全方法的独创性而杰出了自己,因此阅读了受害者的电子邮件Gmail。

海盗如何绕过Gmail的安全?

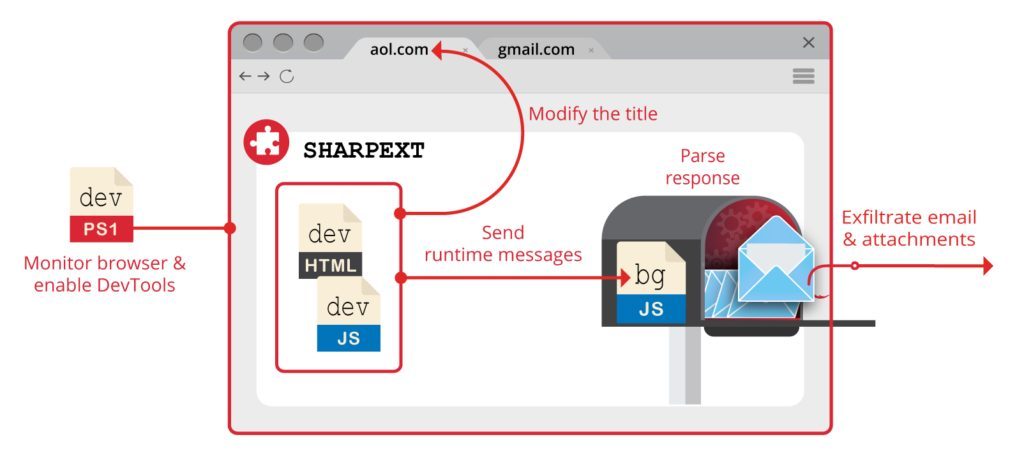

Volexity Company的安全研究人员发现了这种昵称为Sharpext的恶意软件,在不了解互联网用户的情况下安装了Chrome和Edge浏览器上的扩展。您可以想象,此扩展名不存在于网络商店铬或平台上Microsoft下载。它更加偷偷摸摸,因为它允许您绕过最流行的安全性手段,这些手段是一个很好的密码和双重身份验证的激活以访问其在线帐户。

据研究人员称,恶意软件已经流通了一年多。这将是一群朝鲜黑客的工作,由政府赞助,主要针对美国,欧洲和韩国组织核武器和其他问题的组织,而不是Kim Jong-Un重要的法官政权对其国家的国家安全。

我们还了解到,有关恶意软件仅针对Windows PC,但是海盗在MacOS或MacOS或Linux。在其博客文章中,该公司表示他们已经获得的报纸“证明攻击者由于部署了恶意软件的部署而设法从几名受害者那里窃取了数千封电子邮件”。

一个完善的过程

为了达到目的,黑客经常使用网络钓鱼方法。受害人被带来他收到的恶意文件。然后,该软件在用户的浏览器中安装了扩展程序,而不会注意到后者。一个比看起来更复杂的过程。确实,铬Web浏览器的安全性可防止恶意软件修改敏感用户设置。

因此,海盗必须使用另一个过程,该过程首先涉及系统首选项文件的修改,然后安装浏览器扩展程序并运行脚本Powershell激活开发人员工具DevTools为了允许恶意软件直接在Web浏览器中运行代码和个性化设置。故事研究人员指定:

«该脚本以无限环路运行,该循环检查与目标浏览器相关的过程。如果正在运行目标浏览器,则该脚本将检查选项卡的标题,例如05101190或TAB+等特定关键字。当活动选项卡更改或加载页面时,将特定的关键字插入标题中。 »»»

从那里开始,运行的脚本能够吸收页面上的所有数据,例如您的Gmail帐户中的电子邮件。 SharpNext恶意软件还能够创建电子邮件列表,以忽略并保留那些已经被盗甚至附加作品的痕迹。

这个恶意软件总是在流通,我们建议您加倍审慎,特别是当您单击可疑发送者的附件时。另请确保更新或使用更安全的操作系统Chromeos。

来源 : 新闻稿