駭客並不缺乏取得我們個人資料的想像力。如今,韓國駭客因巧妙地繞過谷歌的安全方法而聞名,從而讀取了受害者的電子郵件信箱。

駭客如何繞過 Gmail 安全措施?

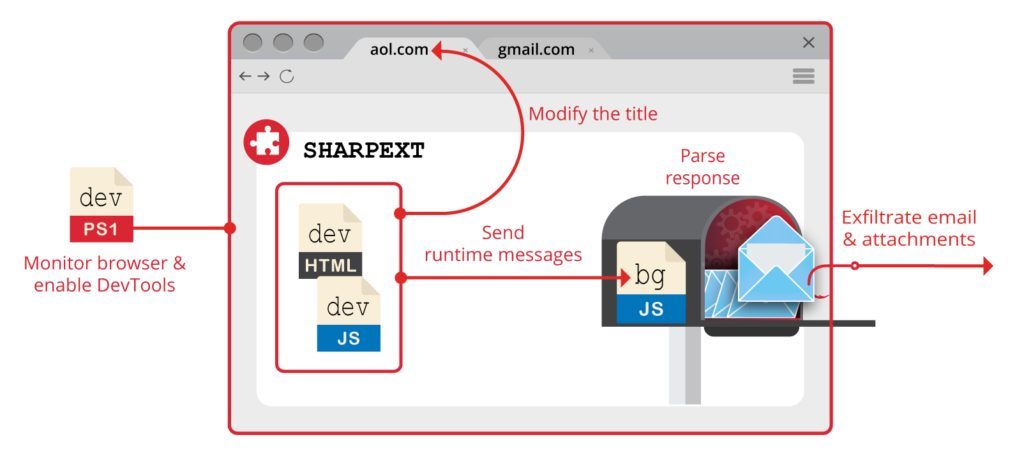

Volexity 公司的安全研究人員發現了這種名為 SHARPEXT 的惡意軟體,它會在網路使用者不知情的情況下在 Chrome 和 Edge 瀏覽器上安裝擴充功能。您可以想像 Chrome Web Store 或平台上不存在此擴充功能微軟下載。它更加狡猾,因為它允許您繞過最受歡迎的安全方法(例如良好的密碼和啟動雙重身份驗證)來存取您的線上帳戶。

研究人員稱,該惡意軟體已經傳播了一年多。據信,這是一群北韓駭客所為,該組織由政府資助,主要針對致力於核武和金正政權(國家安全重要法官)其他議題的美國、歐洲和韓國組織。

我們還了解到,相關惡意軟體僅針對運行 Windows 的 PC,但駭客可以毫無困難地將其移植到 macOS 或Linux。 Volexity 公司在部落格文章中表示,他們獲得的日誌“表明攻擊者通過部署惡意軟體成功竊取了數名受害者的數千封電子郵件”。

完善的流程

為了達到他們的目的,駭客經常使用網路釣魚方法。受害者被誘騙打開他們收到的惡意文件。然後,該軟體會在用戶的瀏覽器中安裝擴充程序,而用戶卻沒有意識到。一個比看起來更複雜的過程。事實上,Chromium Web 瀏覽器安全性可防止惡意軟體修改敏感的使用者設定。

因此,駭客不得不使用另一個過程,首先涉及修改系統首選項文件,然後安裝瀏覽器擴充功能並運行腳本電源殼這會啟動開發者工具開發工具允許惡意軟體直接在網頁瀏覽器中執行自訂程式碼和設定。 Volexity 研究人員指出:

«該腳本以無限循環運行,檢查與目標瀏覽器關聯的進程。如果目標瀏覽器正在執行,則該腳本會檢查標籤標題中是否有特定關鍵字,例如 05101190 或 Tab+。當活動標籤變更或載入頁面時,惡意擴充功能會將特定關鍵字插入標題中。 »

從那裡,運行的腳本能夠清理頁面上的所有數據,例如來自 Gmail 帳戶的電子郵件。 SHARPNEXT 惡意軟體還能夠建立忽略電子郵件清單並追蹤先前被盜的電子郵件甚至附件。

由於該惡意軟體仍在傳播,我們建議您格外小心,尤其是當您點擊來自可疑寄件者的附件時。也請務必更新您的瀏覽器或使用更安全的作業系統像 Chrome 作業系統。

來源 : 檸檬榨汁機