แฮกเกอร์ใช้เครื่องมือมากมายเพื่อบังคับให้เข้าถึงบัญชีออนไลน์ของคุณ นี่คือการเลือกสิ่งที่ดีที่สุดในพื้นที่นี้

อย่างที่เราทราบ การขโมยรหัสผ่านและการค้ามนุษย์ถือเป็นเสาหลักประการหนึ่งของกิจกรรมทางอาญาทางไซเบอร์ ตามที่นักวิจัยด้านความปลอดภัยของ Digital Shadows ระบุว่าคู่ชื่อผู้ใช้-รหัสผ่านมากกว่า 24 พันล้านคู่ถูกขโมยไปในช่วงหกปีที่ผ่านมา ก่อนที่จะไปอยู่ในฟอรัมแฮ็กเกอร์และร้านค้าผิดกฎหมายอื่นๆ

แต่แฮกเกอร์จัดการเพื่อกู้คืนรหัสผ่านเหล่านี้ทั้งหมดได้อย่างไร พวกเขาใช้เทคนิคอะไร? ตามรายงานของ Digital Shadows การฟิชชิงทางอีเมลยังคงเป็นเส้นทางสำคัญในการเข้าถึงรหัสลับของผู้ใช้อินเทอร์เน็ต แต่ยังมีเครื่องมือเฉพาะทางและไม่ค่อยเป็นที่รู้จักซึ่งแฮกเกอร์ใช้เพื่อให้บรรลุเป้าหมาย

Redline เครื่องดูดฝุ่นข้อมูล

เนื่องจากวิธีการฟิชชิ่งไม่ได้ผลเสมอไปหรืออาจไม่เหมาะสม แฮกเกอร์จึงสามารถใช้โค้ดที่เป็นอันตรายเพื่อสูบฉีดรหัสผ่านที่จัดเก็บไว้ในระบบได้ หนึ่งในซอฟต์แวร์ที่ใช้มากที่สุดในกรณีนี้คือ Redline Information Stealer มีค่าใช้จ่ายประมาณ $200 และปรับใช้ค่อนข้างง่าย แฮกเกอร์มักจะส่งข้อความผ่านระเบิดข้อความ ในรูปแบบของส่วนขยาย Excel (XLL)

เมื่อติดตั้งบนคอมพิวเตอร์แล้ว มันจะค้นหาจากบนลงล่าง โดยเฉพาะอย่างยิ่งจะขูดข้อมูลที่จัดเก็บไว้ในเว็บเบราว์เซอร์ซึ่งสามารถกู้คืนคุกกี้หรือรหัสผ่านได้อย่างแม่นยำ Redline ยังสามารถตรวจจับการมีอยู่ของกระบวนการบางอย่าง เช่น กระบวนการของโปรแกรมป้องกันไวรัส ทำให้สามารถสร้างกลยุทธ์การโจมตีที่ค่อนข้างซับซ้อนได้ ถ้ามันได้ผลก็คือแจ็คพอต เนื่องจากเมื่อเปรียบเทียบกับฟิชชิ่งแล้ว มัลแวร์ทำให้คุณสามารถกู้คืนตัวระบุจำนวนมากได้ในคราวเดียว

OpenBullet ผู้เชี่ยวชาญด้าน “การเติมข้อมูลรับรอง”

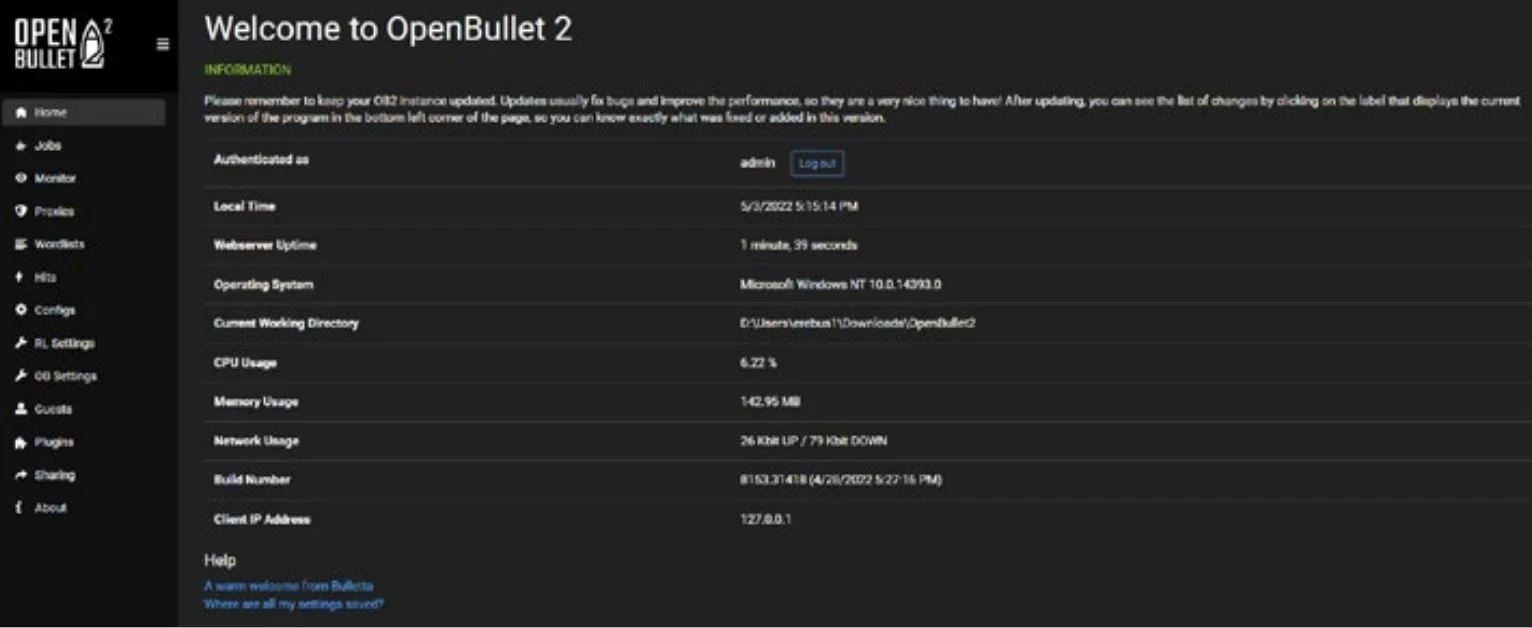

แฮกเกอร์ที่มีชุดตัวระบุจะพยายามทำให้สินทรัพย์นี้ทำกำไรได้มากที่สุดเท่าที่จะเป็นไปได้ ยังไง ? โดยการใช้ตัวระบุเหล่านี้กับไซต์อื่น ที่จริงแล้วทุกคนรู้ดีว่าผู้ใช้อินเทอร์เน็ตจำนวนมากใช้รหัสผ่านเดียวกันในหลาย ๆ ไซต์ เห็นได้ชัดว่าไม่มีคำถามในการทำเช่นนี้ด้วยมือ จากข้อมูลของ Digital Shadows ซอฟต์แวร์ยอดนิยมสำหรับการทำงานอัตโนมัตินี้คือ OpenBullet มักใช้ร่วมกับบริการพร็อกซี เพื่อให้สามารถเปลี่ยนที่อยู่ IP ได้ทุกครั้งที่พยายามเชื่อมต่อ ซึ่งช่วยให้แฮกเกอร์สามารถรักษาความรอบคอบและป้องกันไม่ให้บริการออนไลน์บล็อกพวกเขาได้

มีให้บริการฟรีบน GitHub โดยเดิม Open Bullet ถูกสร้างขึ้นโดยนักวิจัยด้านความปลอดภัยเพื่อให้การทดสอบการเจาะระบบง่ายขึ้น เพื่อให้ทำงานได้ดี ผู้ใช้จะต้องกำหนด “การกำหนดค่า” ซึ่งจะทำให้ซอฟต์แวร์สามารถจัดการกระบวนการตรวจสอบความถูกต้องได้อย่างเหมาะสม โดยพื้นฐานแล้ว เครื่องมือจะต้องรู้ว่าจะใส่ชื่อผู้ใช้และรหัสผ่านที่ไหน และสามารถตรวจจับการเชื่อมต่อได้สำเร็จ แต่อย่าตกใจไป เพราะการกำหนดค่าเหล่านี้ขายบนฟอรัมของแฮ็กเกอร์ ดังนั้นโจรสลัดจึงไม่ต้องกังวลใจอีกต่อไป

HashCat เครื่องทำลายลายนิ้วมือ

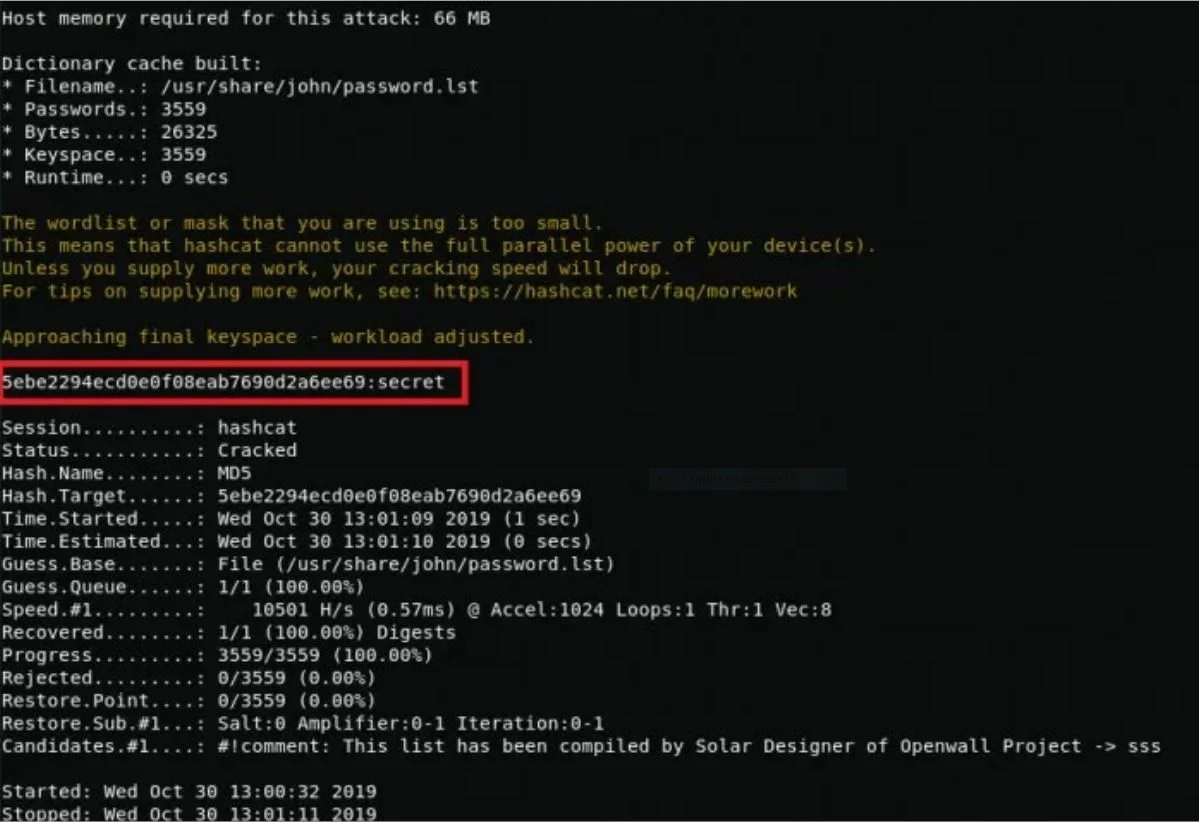

เมื่อแฮกเกอร์เข้าถึงฐานข้อมูลผู้ใช้ โดยทั่วไปแล้วพวกเขาจะไม่กู้คืนรหัสผ่านที่ชัดเจน แต่จะกู้คืนเฉพาะแฮชที่เข้ารหัสเท่านั้น นี่เป็นการแปลงทางคณิตศาสตร์ทางเดียวที่ช่วยให้คุณสามารถตรวจสอบการป้อนรหัสผ่านโดยไม่ต้องจัดการรหัสผ่านจริง ตามทฤษฎีแล้ว ไม่มีบริการออนไลน์ใดที่ควรจัดเก็บรหัสผ่านแบบข้อความธรรมดา เฉพาะแฮชที่เข้ารหัสเท่านั้น

ตามคำจำกัดความ ไม่มีวิธีง่ายๆ ในการค้นหารหัสผ่านจากแฮชของมัน วิธีเดียวที่จะทำเช่นนี้ได้คือการคำนวณแฮชของรหัสผ่านจำนวนมากและเปรียบเทียบกับรหัสผ่านที่คุณกำลังมองหา ซึ่งมักจะยาวและน่าเบื่อ ซึ่งเป็นเหตุผลว่าทำไมแฮกเกอร์จึงใช้ซอฟต์แวร์ที่นี่เช่นกัน ในกรณีนี้คือ HashCat

ข้อได้เปรียบของมันคือช่วยให้คุณสามารถกำหนดกลยุทธ์การคำนวณให้ดำเนินไปได้เร็วขึ้น ตัวอย่างเช่น คุณสามารถโหลด "พจนานุกรม" หนึ่งรายการหรือมากกว่านั้น ซึ่งก็คือการรวบรวมรหัสผ่านที่ใช้บ่อยจำนวนมาก แฮกเกอร์ยังสามารถกำหนด "มาสก์" สำหรับพจนานุกรมเหล่านี้ได้ เช่น รูปแบบการสร้างรหัสผ่าน ตัวอย่าง: คำที่ขึ้นต้นด้วยตัวพิมพ์ใหญ่และลงท้ายด้วยตัวเลขและอักขระพิเศษ นี่เป็นหนึ่งในรูปแบบที่ผู้ใช้อินเทอร์เน็ตใช้มากที่สุด แต่เป็นไปได้ที่จะโปรแกรมรูปแบบที่ซับซ้อนกว่านี้มาก เป้าหมายคือการหลีกเลี่ยงการคำนวณโดยใช้กำลังดุร้าย ซึ่งโง่เขลา น่ารังเกียจ และช้ามาก

🔴 เพื่อไม่พลาดข่าวสาร 01net ติดตามเราได้ที่Google ข่าวสารetวอทส์แอพพ์-

แหล่งที่มา : เงาดิจิตอล