最近有消息说黑客现在可以越狱T2芯片在Mac和MacBook以及针对这些设备的各种恶意软件中,苹果的安全性受到挑战。

恶意软件Mac&Mobile主任托马斯·里德(Thomas Reed)在上周的JNUC活动大约84%的MAC恶意软件只是潜在的不需要的程序和广告软件,而针对Mac的恶意软件中只有0.3%确实威胁到。里德说:“这不是馅饼的大片,但仍然要警惕。”

其中大多数恶意软件攻击以鸟类,贼奎斯或拉撒路的形式出现。 BirdMiner是一个通过音频应用程序海盗版本传播的隐秘者,并安装了一个称为QEMU的虚拟机。 Thiefquest是一种勒索软件,可以通过修改的合法应用程序的修改副本(也安装恶意软件)通过洪流文件共享网站下载。

同时,朝鲜的Lazarus集团积极开发MAC恶意软件,包括DACLSRAT,FALLCHIL和GMERA,它们为受影响的系统创建后门。这些主要分布为合法应用程序。

越狱的T2芯片

T2 Security CHIP是一家特殊的协作处理器,是一个单独的CPU,安装在MacBooks笔记本电脑上以及Mac Mini,Imac和Mac Pro等现代Apple台式机上,以及主体CPU。这些芯片处理音频处理,不同的低级I/O功能以及自2018年以来出售的所有苹果设备中的大多数安全功能。

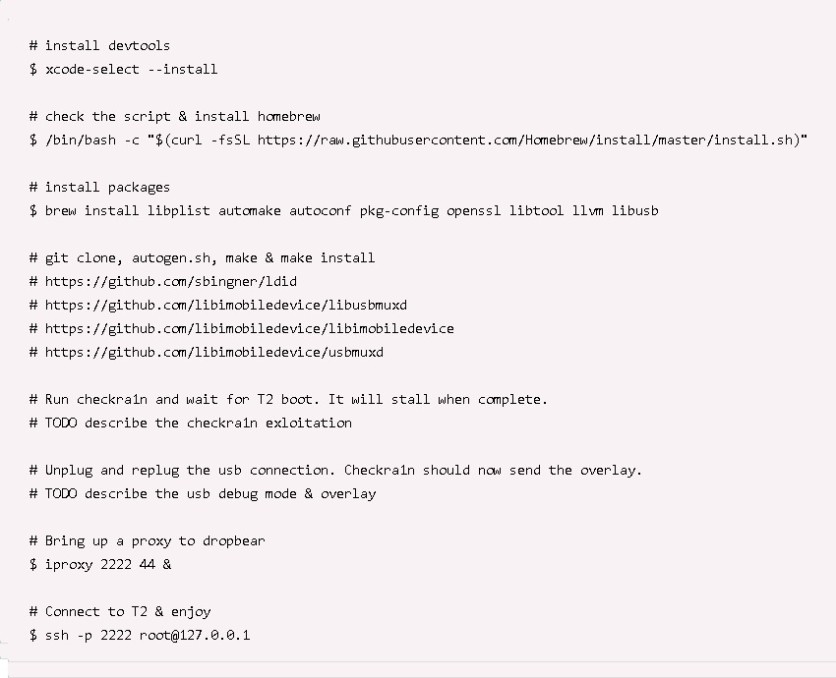

黑客在Twitter和reddit中揭示了两个称为的漏洞checkm8和黑鸟在越来越多的iOS设备中,它们用于越狱T2芯片并在其启动程序中运行这些芯片中的代码,以改变其正常行为。该技术将使用户能够完全控制其设备,包括改变核心操作系统的行为,检索加密数据甚至种植恶意软件。

根据铁皮这项技术是一家比利时安全公司,是因为Apple一直在T2安全芯片中打开调试接口,“允许任何人在没有身份验证的情况下输入设备固件更新(DFU)模式”。

这种新的越狱技术对任何无人看管的Mac或MacBook都非常危险,因为可以通过连接USB-C电缆,然后重新启动设备并运行CheckRA1N 0.11.0来轻松使用邪恶的女仆攻击。

虽然该方法可用于新的执法调查工具,以允许侦探访问犯罪嫌疑人的Mac或MacBook来检索加密的重要信息,但这仍然会对用户构成极大的风险,尤其是那些在提交计算机之前旅行的人,然后才能越过界限。更糟糕的是,使用大型Mac和MacBook的企业正在将所有这些产品暴露于攻击中。

如何保护Mac和MacBook设备免受攻击

随着Mac和MacBook的攻击频率使这些设备不再是无敌的,因为Apple一开始如何展示它们。因此,用户必须采取行动以确保其设备的安全性。

而苹果继续致力于改进安全在所有设备中,苹果所有者可以采取一些行动来防止任何攻击:

- 避免将Mac和MacBook无人看管。由于可以使用邪恶的女仆攻击轻松将T2芯片砍掉,因此在不使用时将计算机锁定是最简单的保护方法。

- 避免单击通过电子邮件发送的陌生链接。众所周知,大多数恶意软件都是通过电子邮件传播的,因此用户应该对收到的垃圾邮件发送垃圾邮件。

- 避免打开附件,例如Word文档或未知发件人的其他文件。这将使该设备处于攻击的高风险。

- 除了批准的应用商店外,避免从任何来源安装软件,以避免损害设备,尤其是在用于工作时。

应始终采取极端谨慎,以防止任何攻击。

这归技术时代拥有

由CJ Robles撰写