當一項新技術服務可用時,駭客做的第一件事顯然就是嘗試破解它。這正是 SpaceX 創建的低軌道衛星網路連線服務 Starlink 所發生的情況。在拉斯維加斯舉行的 Black Hat 2022 會議上,該會議將持續到 8 月 11 日,來自 KU Leuven 大學的安全研究員 Lennert Wouters 示範如何在 Starlink 終端上取得「root shell」。此攻擊的詳細資訊很快就會在 GitHub 上公佈。

出現一點“故障”,門就打開了

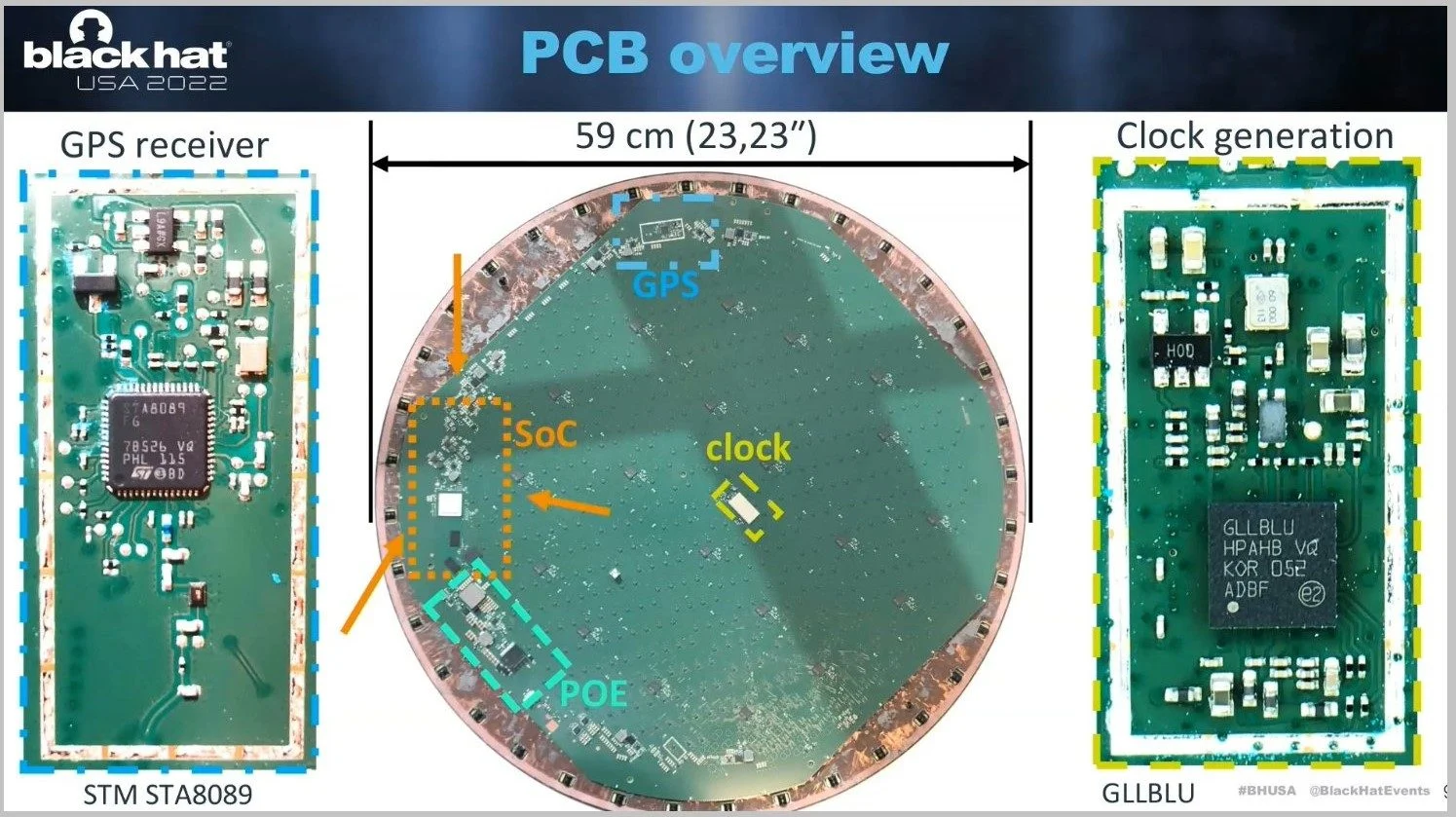

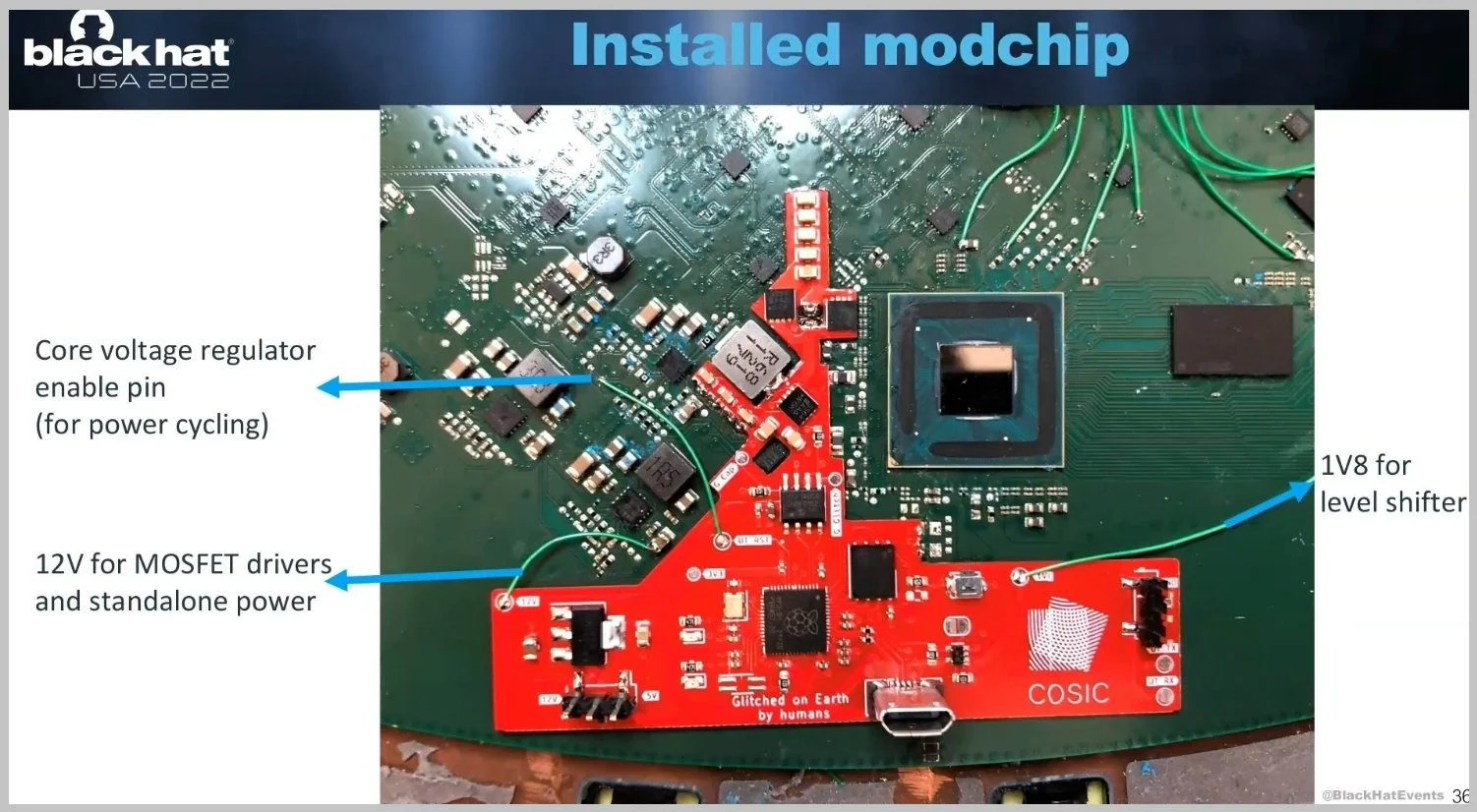

讓我們明確一點:這種駭客攻擊在技術上非常複雜,因此對於對物理攻擊一無所知的人來說很難重現。如果你夠幸運擁有一個星鏈終端,就不必費心去嘗試做同樣的事情。要獲得這個“根殼”,必須先拆下衛星天線的金屬外殼,以便能夠接觸到終端的電子元件。然後你必須連接Lennert Wouters設計的攻擊電路。

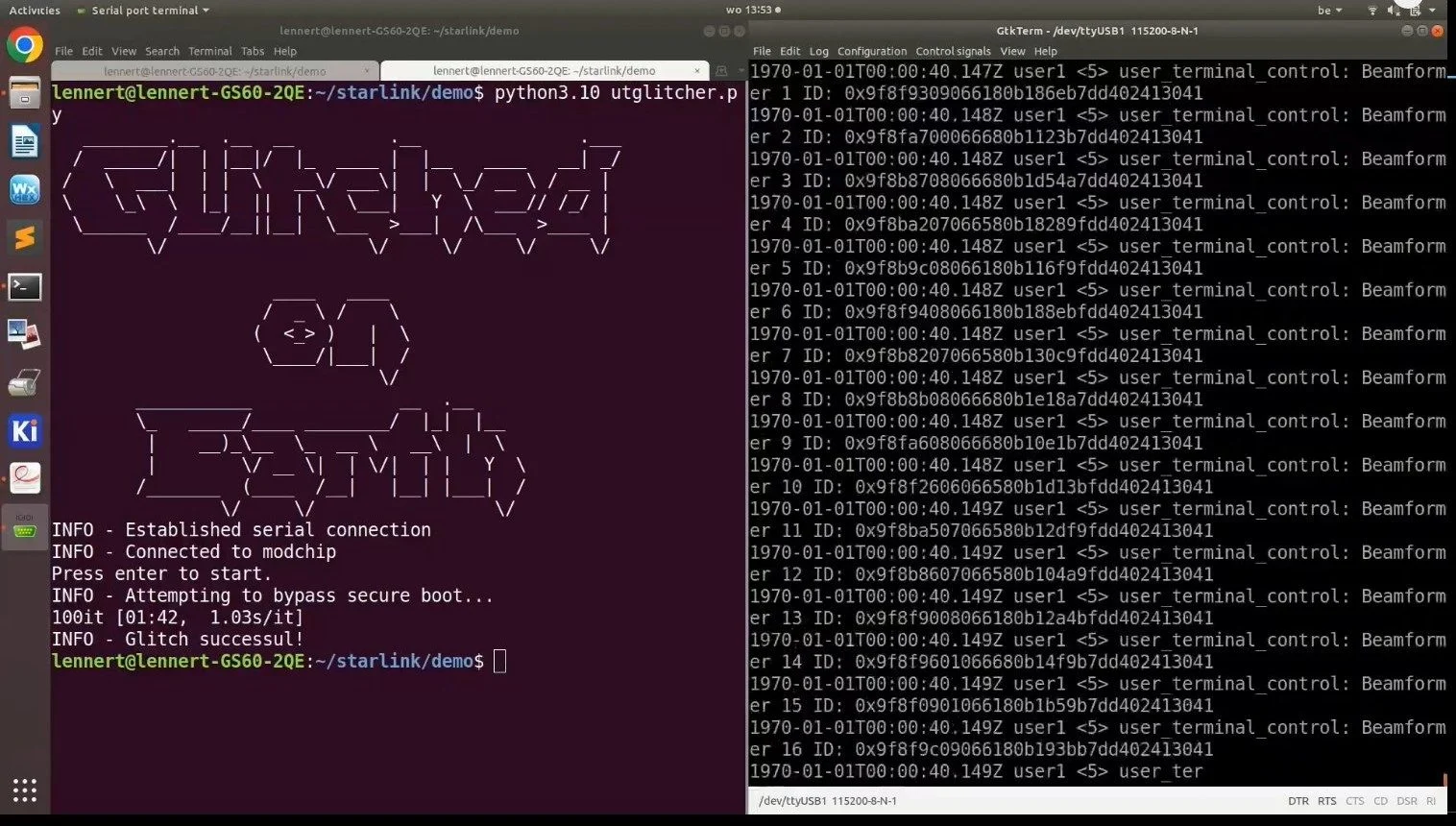

當您打開終端時,該電路將在適當的時間注入小的電氣幹擾(“故障”),這將具有修改啟動過程(安全啟動)的進度並加載韌體的修改版本的效果。最後,我們可以使用管理員權限完全存取系統。研究人員利用他的演講進行了演示。只花了幾分鐘就獲得了這個著名的「root shell」。

在他的攻擊循環中,Lennert Wouters 小心地打印了這句話« 人類在地球上造成的故障 »。這是對 SpaceX 工程師的致敬,他們將這句話印在了 Starlink 終端電路上« 人類在地球上創造 »。我們在馬斯克送入太空的特斯拉汽車中也發現了這句口號…

對星鏈服務的分析尚未完成。由於能夠存取該系統,Lennert Wouters 現在將嘗試探索星鍊網絡,並訪問衛星或基地台——為什麼不呢?這是一個並非毫無興趣的目標。烏克蘭戰爭的爆發表明,衛星通訊是發生衝突時的優先目標。由於星鏈終端在這場戰爭中在地面使用,俄羅斯駭客很可能已經在研究網路中可能存在的缺陷。

這是品質優良的裝備

但駭客卻面臨失去牙齒的風險。儘管經過數小時的努力,Lennert Wouters 設法找到了存取終端系統的方法,但 Lenert Wouters 認為產品的安全等級良好。「沒有什麼明顯可以利用的。與[此類]其他設備不同,取得根存取權限很困難。而且這種訪問並不能立即使得進行更大規模的攻擊成為可能””,拉斯維加斯的安全研究員解釋道。

SpaceX 高層則表示他們很高興。在一個公報,他們祝賀倫納特沃特斯 (Lennert Wouters) 的出色工作,「技術上令人印象深刻」。這是他們第一次面臨此類攻擊,他們鼓勵所有研究人員也這樣做,作為「錯誤賞金計畫」的一部分。他們也藉此機會安撫用戶。星鏈架構的所有元素都將根據「最小特權」原則進行設計,以限制可能的攻擊的影響。此外,從受感染的終端攻擊其他終端也是不可能的。我們拭目以待。

來源 : 黑帽 2022