駭客在實現其目的時總是非常巧妙,這一點透過這次以劫持版本為特色的新活動就證明了這一點Skype、Zoom 和 Google Meet。目標始終相同:從您那裡提取盡可能多的敏感個人資訊。

黑客眼中的線上協作應用程式

自 2023 年 12 月以來,惡意行為者創建了模仿 Skype 的詐騙網站,飛漲和谷歌見面。他們的目標是:在 Windows 和 Android 上分發惡意遠端存取軟體(也稱為「遠端管理工具」或「RAT」)。 Zscaler 旗下 ThreatLabz 的研究人員對此日益嚴重的威脅發出警告。

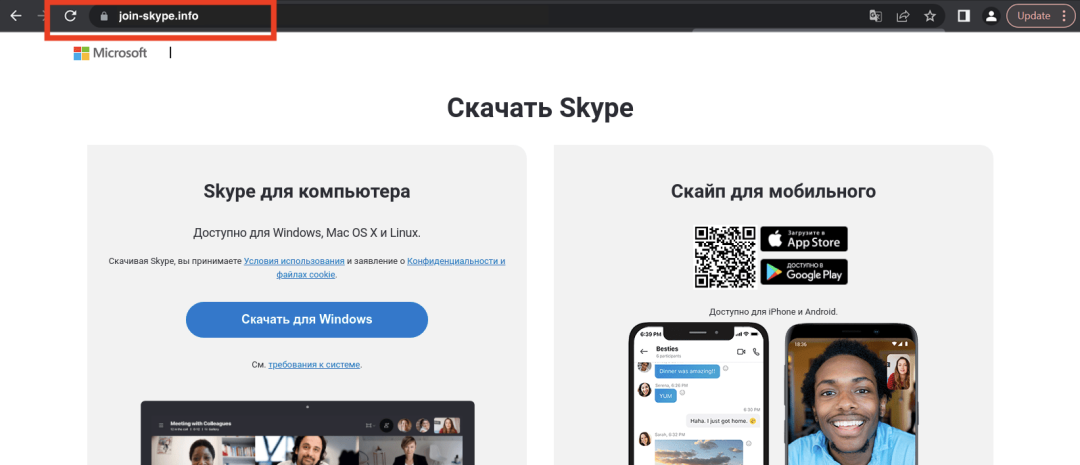

攻擊者使用共享網頁寄存來託管虛假的線上會議網站。一個IP位址用於操作多個類似官方網站的URL。事實上,圍繞著欺詐活動Skype依賴 URL« 加入 Skype[.] 訊息 »。駭客還誘騙用戶Google見面透過以下方式加入會議« 線上雲端會議[.]pro »以及 Zoom 上的那些« us06webzoomus[.]pro »。

ThreatLabz 研究人員指出:“不良行為者利用這些誘餌在 Android 和 Windows 上分發惡意 RAT(在本例中為遠端訪問木馬),這些 RAT 可以竊取機密資訊、記錄擊鍵並竊取文件。”

除了提供特定於每個線上會議應用程式的 URL 之外,駭客還根據平台自訂了惡意檔案。因此,宣傳 Skype 的詐騙網站會將使用者重定向到名為« Skype8.exe »。一種惡意可執行文件,欺騙用戶認為他們正在下載合法版本。 Android 版本的流程相同,以惡意檔案「Skype.apk」的形式出現。

仿冒的 Google Meet 和 Zoom 網站提供下載包含兩個 Windows 執行檔的目錄:« 驅動程式.exe »等« 見面.exe »,其中也隱藏了 RAT。“這些文件的存在表明攻擊者可以在其他活動中使用它們,因為它們具有不同的名稱”,請注意研究人員。

這裡,主要針對的是專業用戶。因此,ThreatLabz 建議公司採取必要的措施來最好地保護其網絡,以保護自己“對抗先進和不斷發展的惡意軟體威脅”。這涉及定期更新安全性修補程式以限制可能危及用戶安全的入口點。

來源 : Z縮放器