量子计算机即将到来。当它们到达时,他们将以我们保护敏感数据的方式上升。

与古典计算机不同,利用量子机械效应(如叠加和纠缠),以数字位的0s和1以上的形式处理和存储数据。这些“量子位”或- 可以打开庞大的计算能力。

这意味着量子计算机可能会解决困扰科学家数十年的复杂问题,例如对亚原子颗粒的行为进行建模或破解“旅行推销员”问题,该问题旨在计算返回其原始目的地的一群城市之间的最短旅行。但是,这种巨大的力量也可能使黑客占上风。

“像许多强大的技术一样,您可以将[量子计算]用于良好的好处。”丽贝卡·克劳塔梅尔(Rebecca Krauthamer)网络安全公司Qusecure的技术伦理学家兼首席执行官告诉Live Science。 “而且您也可以将其用于恶意目的。”

当可用的量子计算机首先上网时,大多数人(甚至大多数大型组织)仍将依靠古典计算机。因此,密码学家需要使用可以在常规笔记本电脑上运行的程序来提出保护数据免受强大量子计算机的保护方法。

这就是量词后加密术的领域。几个科学家正在竞争,以开发加密算法,这些算法可以在量子计算机推出之前通过量子计算机逃避黑客攻击。这些加密算法中的一些依赖于新开发的方程式,而另一些则依靠数百年历史的方程式。但是所有这些都有一个共同点:在量子计算机上运行的算法很难破解它们。

“这就像是三层楼高建筑的基础,然后我们在上面建造了100层的摩天大楼。”

网络安全公司EvolutionQ的联合创始人兼首席执行官Michele Mosca

密码学的基础

密码学可以追溯到数千年;这最早已知的例子是公元前1900年雕刻成古埃及石头的密码,但当今大多数软件系统使用的加密术都依赖于公共密钥算法。在这些系统中,计算机使用算法(通常涉及考虑两个大质数的产物)来生成公钥和私钥。公共密钥用于拼凑数据,而仅发件人可用的私钥可用于隔离数据。

为了破解这种密码学,黑客和其他恶性因子通常必须考虑很大的质数的产品,或者试图通过蛮力找到私钥 - 基本上抛出猜测并查看什么粘住。对于古典计算机来说,这是一个很难的问题,因为他们必须接一个地测试每个猜测,这限制了可以识别因子的速度。

如今,古典计算机经常将多个加密算法缝合在一起,该算法在不同位置(例如硬盘或Internet)实现。

“您可以想到诸如建造砖等算法,”布里塔·黑尔(Britta Hale)海军研究生院的一名计算机科学家告诉Live Science(黑尔(Hale)严格说出她作为专家的能力而不是代表学校或任何组织的说法。

但是,这种加密基础架构的大部分是建立在1990年代和2000年代初发展的基础上的,当时互联网对我们的生活不那么重要,而量子计算机主要是考虑实验。 “这就像三层楼高建筑的基础,然后我们在上面建造了一个100层的摩天大楼,”米歇尔·莫斯卡(Michele Mosca)网络安全公司EvolutionQ的联合创始人兼首席执行官告诉Live Science。 “我们有点祈祷还可以。”

破解非常硬的质量分解算法可能需要数千甚至数十亿年的经典计算机,但是强大的量子计算机通常可以在几个小时内解决相同的方程式。这是因为量子计算机可以通过利用量子叠加同时运行许多计算,其中量子位可以一次存在于多个状态。 1994年,美国数学家彼得·谢尔(Peter Shor)表明量子计算机可以有效地运行算法这将迅速解决主要的分解问题。结果,从理论上讲,量子计算机可以拆除我们目前用来保护数据的加密堡垒。

量词后加密术旨在用一件零件用不到的砖块代替过时的构建块。第一步是找到正确使用的数学问题。在某些情况下,这意味着返回已经存在了几个世纪的方程式。

目前,国家标准技术学院(NIST)正在研究四个问题作为后量子加密的潜在基础。三个属于一个数学家族,称为结构化晶格。莫斯卡说,这些问题提出了有关向量的问题 - 数学术语描述了互连节点之间的方向和幅度 - 就像蜘蛛网中的连接点一样。从理论上讲,这些晶格可以具有无限数量的节点,并且存在于多个维度。

专家认为,量子计算机很难破解晶格问题,因为与其他一些密码算法不同,晶格问题不依赖大量数字。

相反,他们使用节点之间的向量来创建密钥并加密数据。解决这些问题可能涉及例如计算晶格中最短的向量,或试图确定哪些向量彼此最接近。如果您有密钥(通常是“好”的启动向量),这些问题可能相对容易。但是没有那个钥匙,它们就很艰难。那是因为没有人像Shor的算法那样设计了一种算法,可以使用量子计算体系结构有效地解决这些问题。

NIST考虑的第四个问题属于一个称为哈希函数的组。哈希函数通过采用虚拟键来解锁数据表上的特定点,拼命该键并将其压缩到较短的代码中。 Mosca说,与其他量词后加密方案相比,这种类型的算法已经是现代网络安全的基石,因此,从理论上讲,将古典计算机升级到量量强的版本应该更为简单。与结构化的晶格类似,仅凭蛮力就无法轻易解决它们。您需要一些有关“黑匣子”钥匙发生器内部发生的事情的线索,以在宇宙时代内弄清楚它们。

但是,这四个问题并不能涵盖存在的所有潜在量子安全算法。例如,欧洲委员会正在查看一个称为McEliece密码系统的错误校正代码。该系统由美国工程师Robert McEliece于40多年前由美国工程师Robert McEliece开发,使用随机数生成创建公共和私钥以及加密算法。私钥的接收者使用固定的密码来解密数据。

与最常用的公钥密码系统(称为Rivest-Shamir-Adleman)相比,McEliece的加密在很大程度上被认为更快,更安全。与哈希功能一样,潜在的黑客需要深入了解其黑框加密以解决它。从好的方面,专家考虑这个系统非常安全;不利的一面是,即使要使数据取消缩放的密钥也必须使用极大的,笨重的矩阵处理,需要大量的能量才能运行。

类似的错误校正代码,称为锤子准循环(HQC)是最近被NIST选择作为其主要候选人的备份。它比经典的mceliece系统的主要优势是它使用较小的钥匙和密文尺寸。

有时在量词后加密的对话中出现的另一种算法是椭圆曲线,巴拉特·拉瓦尔(Bharat Rawal)马里兰州国会大厦科技大学的计算机和数据科学家告诉Live Science。这些问题至少可以追溯到古希腊。椭圆曲线密码学利用基本代数(计算弯曲线上的点)来加密密钥。一些专家相信一种新的椭圆曲线算法可以通过量子计算机逃避黑客攻击。但是,其他人则认为,黑客可以假设使用Shor的算法在量子计算机上使用Shor的算法来打破大多数已知的椭圆曲线算法,从而使它们成为不太安全的选择。

没有银弹

在寻找量子安全的加密方程式的比赛中,不会有银色子弹或一定程度的所有解决方案。例如,处理能力总是有一个权衡。当更简单的系统完全足够时,使用复杂的,耗能的算法来确保低优先级数据是没有意义的。

黑尔说:“这并不像是一种算法(组合)是要走的方式;这取决于他们保护的方法。”

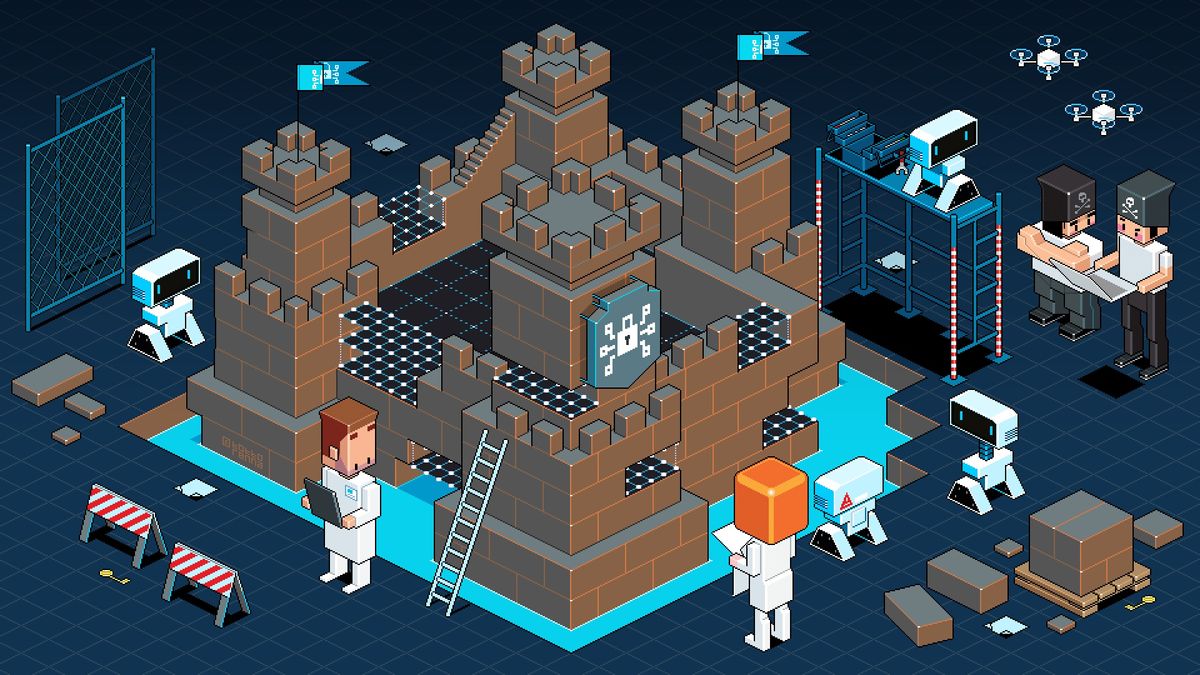

实际上,对于使用古典计算机的组织来说,具有多种可以保护其数据免受量子威胁的算法是有价值的。这样一来,“如果被证明是脆弱的,您可以轻松地切换到未被证明易受伤害的人,” Krauthamer说。 Krauthamer的团队目前正在与美国陆军合作,以提高组织在量子安全算法之间无缝切换的能力,该算法被称为加密敏捷性。

专家说,即使有用(或“或“密码相关”)量子计算机还有几年之遥,但现在开始为它们做准备至关重要。 “升级现有系统可能需要花费很多年才能准备好后量子加密术,”来自Bossuyt的道格拉斯海军研究生院的系统工程师在一封电子邮件中告诉Live Science。 (Van Bossuyt严格说是作为学科专家,而不是代表海军研究生院,海军或国防部。)从编码角度来看,某些系统很难升级。而且,有些人,例如在军用手工艺品上,科学家和工程师很难(甚至是不可能)的身体进入。

其他专家同意,量子后加密是一个紧迫的问题。 Krauthamer说:“同样,由于量子计算机如此强大,我们实际上不知道组织何时可以使用如此强大的机器。”

还有“收获,解密者”袭击的威胁。恶意演员可以挖出敏感的加密数据并保存它,直到他们可以访问能够破解加密的量子计算机为止。这些类型的攻击可能具有广泛的目标,包括银行帐户,个人健康信息和国家安全数据库。 Van Bossuyt说,越早可以保护此类数据免受量子计算机的影响。

与任何网络安全方法一样,后量子加密术并不代表终点。黑客和安全专业人员之间的军备竞赛将继续发展到未来,我们只能开始预测。拉瓦尔说,这可能意味着开发在量子计算机上运行的加密算法,而不是经典计算机或寻找挫败量子人工智能的方法。

莫斯卡说:“世界需要继续努力,因为如果这些[量化后方程式]被打破,我们不想等20年来提出替代者。”