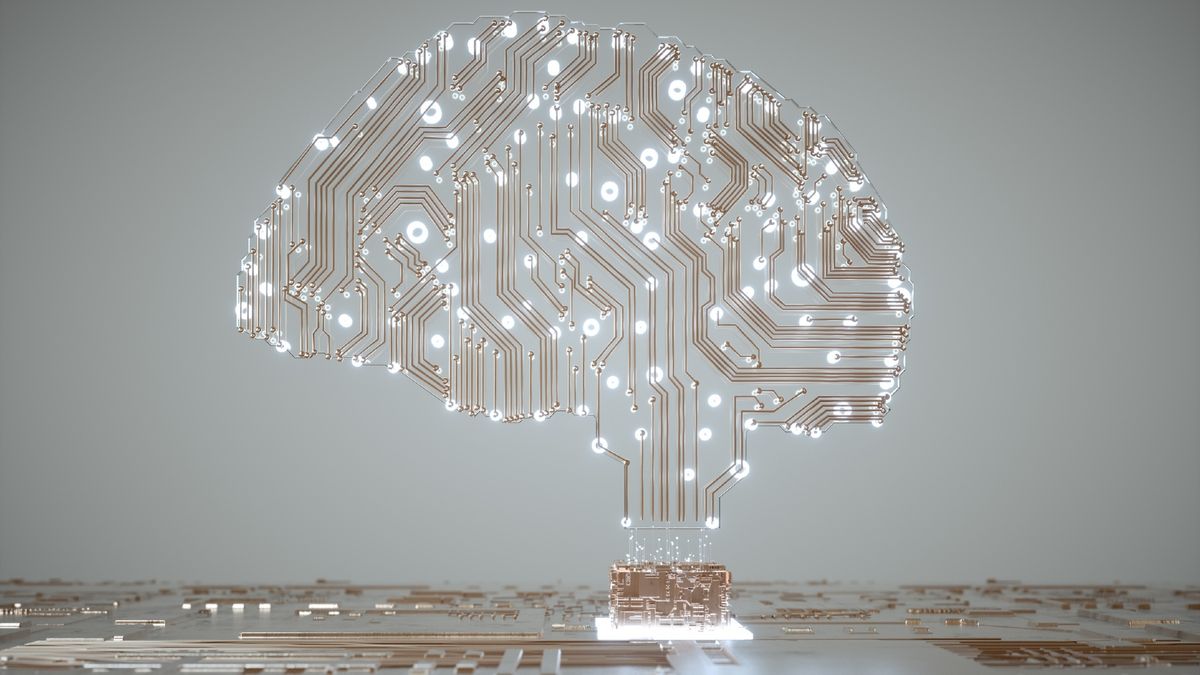

工程師們展示了一種新的通信系統,旨在保護電信免受量子計算攻擊。

該系統名為“QS7001”,由瑞士半導體公司 SEALSQ 的代表於 1 月 22 日在世界經濟論壇在瑞士達沃斯。

Youtube

然而,科學家們推測,未來的巨大處理能力將使他們能夠在幾秒鐘內解決複雜的方程,而傳統計算機需要數百萬年的時間。因此,它們有可能打破傳統的加密技術,例如 RSA加密。

有關的:

RSA 的一個弱 50 位整數(美國國家標準技術研究所建議至少 2048 位)加密已經。如果人們無法再安全地通過互聯網傳輸信息而免受攔截威脅,那麼全球通信可能會受到干擾。

QS7001系統結合了NIST開發的兩種抗量子加密協議(雙鋰和 網絡),減少數據傳輸時間——從而關閉可能的攻擊機會窗口。

網絡安全分析師戴夫·李爾 (Dave Lear) 告訴《Live Science》:“這是保障我們安全的技術與消除安全的技術之間始終存在的軍備競賽的演變。”

縮小機會之窗

抗量子協議是一種新的加密技術,已被證明可以抵抗量子計算攻擊——因為量子計算機無法解開加密密鑰並訪問信息。然而,量子計算機正變得越來越強大,在未來甚至可以破解目前抵抗量子攻擊的加密。

“生產商聲稱它具有量子抗性,但在它在野外經過適當測試並受到堅定的對手攻擊之前,我們無法確定,”李爾說。

在演示中,傳統的安全微控制器需要長達 1,500 毫秒(一秒半)的時間來傳輸使用 Dilithium 加密協議保護的樣本數據。使用 SEALSQ 的 QS7001 方法,傳輸相同的數據大約需要 100 毫秒(十分之一秒)。

通過有效地驗證、簽名和加密數據,同時仍然遵守同樣嚴格的安全認證,可以縮短傳輸時間。這項技術減少了量子計算機攔截和破解消息加密的時間。

值得注意的是,這種方法並不能阻止截獲的信息被複製和存儲——此時,量子計算機就不會受到傳輸時間減少的限制。然而,QS7001 的作用是縮小攔截機會窗口並防止攔截的消息被修改或誤導。

還有新興的量子通信技術可用於檢測消息是否被攔截並取消傳輸。如果 QS7001 與量子通信相結合,這可能成為保護我們在後量子互聯網上的信息的強大工具。

“如果解密時間比該密鑰的有效時間長,那麼您的消息就受到保護,”李爾說。 “當然,直到他們開發出更快的工具。”